Pytanie 1

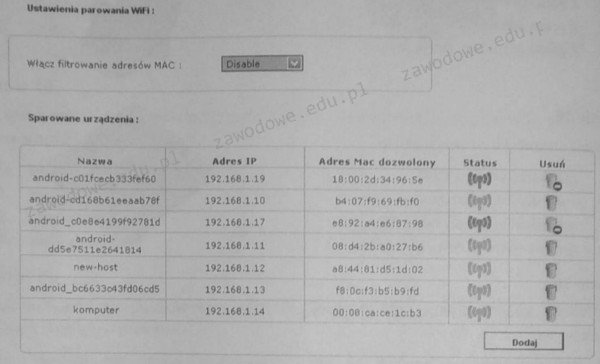

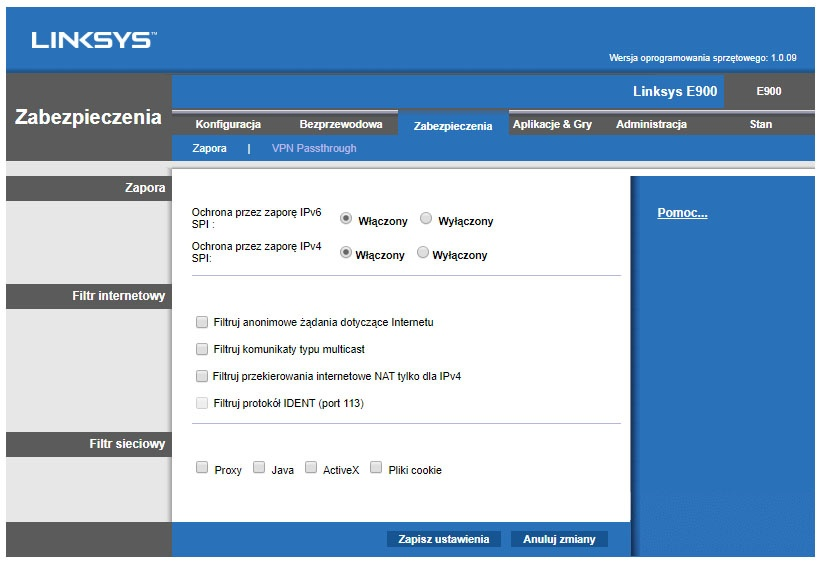

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Schemat ilustruje ustawienia urządzenia WiFi. Wskaż, które z poniższych stwierdzeń na temat tej konfiguracji jest prawdziwe?

Program fsck jest stosowany w systemie Linux do

Aby skopiować katalog c: est z podkatalogami na dysk przenośny f: w systemie Windows 7, jakie polecenie należy zastosować?

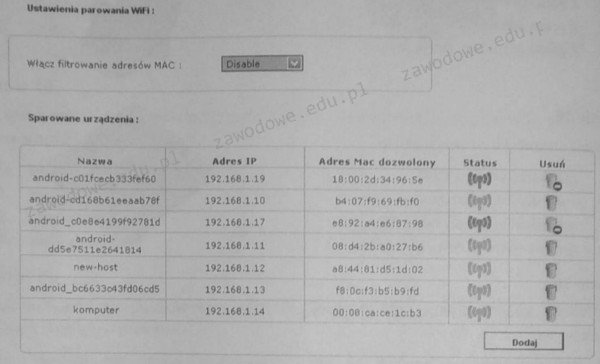

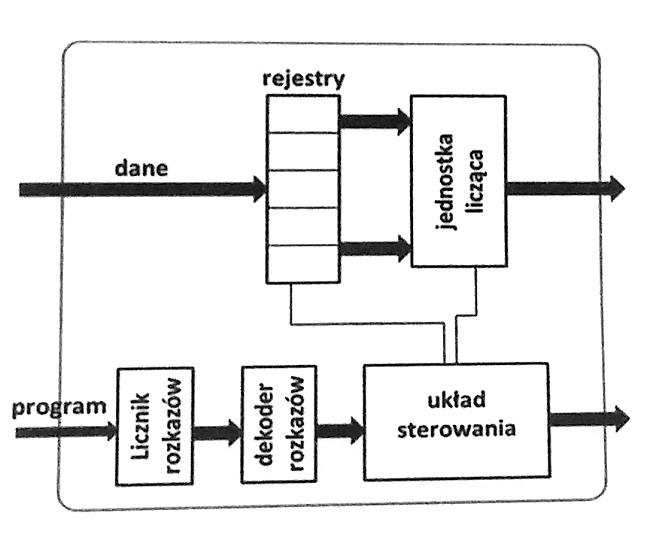

Sygnał kontrolny generowany przez procesor, umożliwiający zapis do urządzeń wejściowych i wyjściowych, został na diagramie oznaczony numerem

Tester strukturalnego okablowania umożliwia weryfikację

W systemie SI jednostką do mierzenia napięcia jest

Aby uzyskać więcej wolnego miejsca na dysku bez tracenia danych, co należy zrobić?

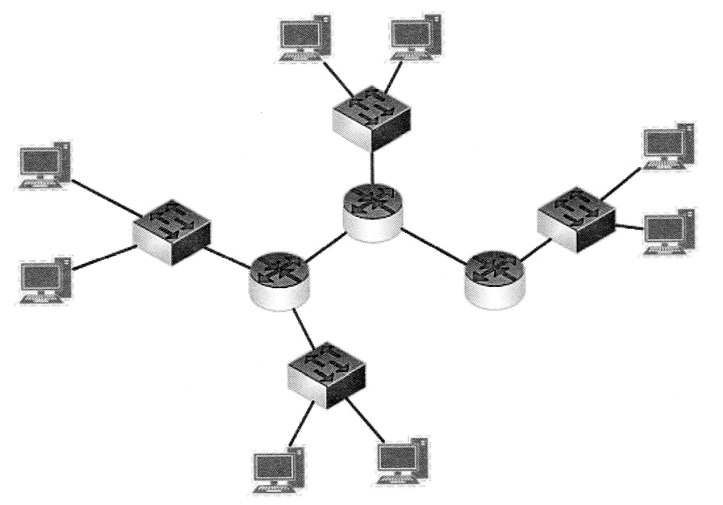

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

Podczas próby nawiązania połączenia z serwerem FTP, uwierzytelnienie anonimowe nie powiodło się, natomiast logowanie za pomocą loginu i hasła zakończyło się sukcesem. Co może być przyczyną tej sytuacji?

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Jakim interfejsem można uzyskać transmisję danych o maksymalnej przepustowości 6 Gb/s?

Zidentyfikowanie głównego rekordu rozruchowego, który uruchamia system z aktywnej partycji, jest możliwe dzięki

Celem złocenia styków złącz HDMI jest

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Który z podanych adresów IP należy do kategorii adresów prywatnych?

Aby użytkownik notebooka z systemem Windows 7 lub nowszym mógł używać drukarki za pośrednictwem sieci WiFi, powinien zainstalować drukarkę na porcie

Który z wymienionych składników stanowi element pasywny w sieci?

Czym charakteryzuje się atak typu hijacking na serwerze sieciowym?

Jaki protokół powinien być ustawiony w switchu sieciowym, aby uniknąć występowania zjawiska broadcast storm?

Chusteczki nasączone substancją o właściwościach antystatycznych służą do czyszczenia

Gdy komputer się uruchamia, na ekranie wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Cienki klient (thin client) to?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.

Laptopy zazwyczaj są wyposażone w bezprzewodowe sieci LAN. Ograniczenia ich stosowania dotyczą emisji fal radiowych, które mogą zakłócać działanie innych, istotnych dla bezpieczeństwa, urządzeń?

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

Rejestry przedstawione na diagramie procesora mają zadanie

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

Nieprawidłowa forma zapisu liczby 778 to

Które bity w 48-bitowym adresie MAC identyfikują producenta?

W jaki sposób skonfigurować zaporę Windows, aby spełniała zasady bezpieczeństwa i umożliwiała użycie polecenia ping do weryfikacji komunikacji z innymi urządzeniami w sieci?

Cechą oprogramowania służącego do monitorowania zdarzeń metodą Out-Of-Band w urządzeniach sieciowych jest

Jakie urządzenie ilustruje ten rysunek?

Ile symboli routerów i przełączników występuje na diagramie?

Jaką topologię fizyczną stosuje się w sieciach z topologią logiczną Token Ring?

Jakie polecenie w systemie Linux umożliwia wyświetlenie listy zawartości katalogu?

Jakie urządzenie powinno być użyte w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

W dokumentacji technicznej procesora znajdującego się na płycie głównej komputera, jaką jednostkę miary stosuje się do określenia szybkości zegara?

Jakie gniazdo w notebooku jest przeznaczone do podłączenia kamery cyfrowej przez interfejs i.Link?