Pytanie 1

Liczba 10011001100 w systemie heksadecymalnym przedstawia się jako

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Liczba 10011001100 w systemie heksadecymalnym przedstawia się jako

Standard IEEE 802.11b dotyczy sieci

Do serwisu komputerowego przyniesiono laptopa, którego matryca wyświetla obraz w bardzo słabej jakości. Dodatkowo obraz jest znacząco ciemny i widoczny jedynie z niewielkiej odległości. Co może być przyczyną tej usterki?

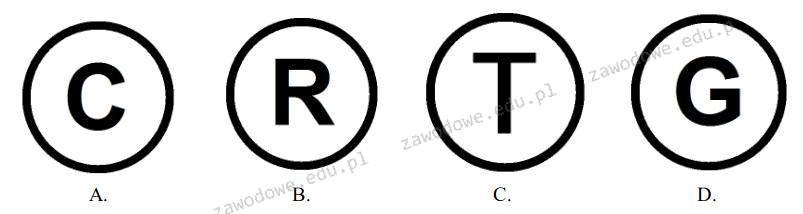

Który symbol wskazuje na zastrzeżenie praw autorskich?

W systemie Linux, aby przejść do głównego katalogu w strukturze drzewiastej, używa się komendy

Jakie liczby należy wprowadzić na klawiaturze telefonu podłączonego do bramki VoIP po wcześniejszym wpisaniu *** w celu ustawienia adresu bramy domyślnej sieci?

Która z grup w systemie Windows Serwer dysponuje najmniejszymi uprawnieniami?

Podczas pracy z bazami danych, jakiego rodzaju operację wykonuje polecenie "SELECT"?

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

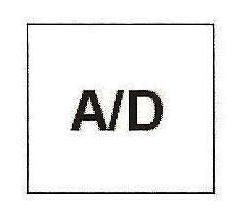

Jakie znaczenie ma zaprezentowany symbol graficzny?

Aby użytkownik systemu Linux mógł sprawdzić zawartość katalogu, wyświetlając pliki i katalogi, oprócz polecenia ls może skorzystać z polecenia

Autorskie prawo osobiste twórcy do programu komputerowego

Jakim interfejsem można osiągnąć przesył danych o maksymalnej przepustowości 6Gb/s?

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Który z systemów operacyjnych przeznaczonych do pracy w sieci jest dostępny na podstawie licencji GNU?

Urządzenie peryferyjne, które jest kontrolowane przez komputer i służy do pracy z dużymi, płaskimi powierzchniami, a do produkcji druku odpornego na warunki atmosferyczne wykorzystuje farby na bazie rozpuszczalników, nosi nazwę ploter

Symbol przedstawiony na ilustracji oznacza produkt

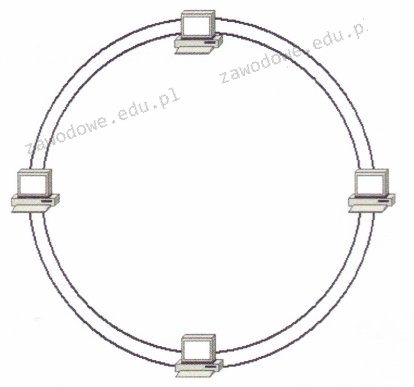

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

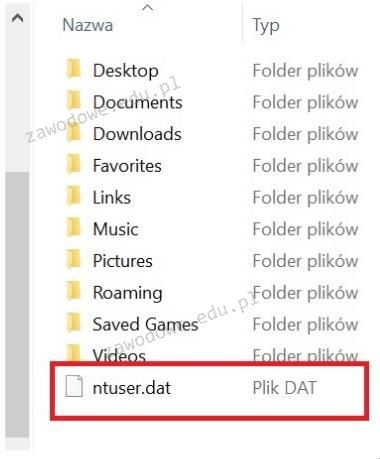

Aby zmienić profil na obowiązkowy, trzeba zmodyfikować rozszerzenie pliku ntuser.dat na

Aby zainstalować openSUSE oraz dostosować jego ustawienia, można skorzystać z narzędzia

Jaka jest maksymalna liczba komputerów, które mogą być zaadresowane w podsieci z adresem 192.168.1.0/25?

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Protokół poczty elektronicznej, który umożliwia zarządzanie wieloma skrzynkami pocztowymi oraz pobieranie i manipulowanie na wiadomościach przechowywanych na zdalnym serwerze, to

Jaki protokół jest stosowany do przesyłania danych w warstwie transportowej modelu ISO/OSI?

Do interfejsów pracujących równolegle należy interfejs

Błąd typu STOP w systemie Windows (Blue Screen), który występuje w momencie, gdy system odwołuje się do niepoprawnych danych w pamięci RAM, to

Która karta graficzna nie będzie kompatybilna z monitorem, który posiada złącza pokazane na zdjęciu, przy założeniu, że do podłączenia monitora nie użyjemy adaptera?

Aby zapewnić użytkownikom Active Directory możliwość logowania oraz dostęp do zasobów tej usługi w sytuacji awarii kontrolera domeny, co należy zrobić?

W modelu RGB, kolor w systemie szesnastkowym przedstawia się w ten sposób: ABCDEF. Wartość natężenia koloru niebieskiego w tym zapisie odpowiada liczbie dziesiętnej

Który z wymienionych systemów operacyjnych nie obsługuje wielozadaniowości?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

Na ilustracji zaprezentowano graficzny symbol

Jaki protokół mailowy pozwala między innymi na przechowywanie odbieranych wiadomości e-mail na serwerze, zarządzanie wieloma katalogami, usuwanie wiadomości oraz przenoszenie ich pomiędzy katalogami?

Jakie urządzenie powinno być użyte do podłączenia żył kablowych skrętki do gniazda Ethernet?

Zgodnie z aktualnymi przepisami BHP, odległość oczu od ekranu monitora powinna wynosić

Standard sieci bezprzewodowej WiFi 802.11 a/n operuje w zakresie

Który standard IEEE 802.3 powinien być użyty w sytuacji z zakłóceniami elektromagnetycznymi, jeżeli odległość między punktem dystrybucyjnym a punktem abonenckim wynosi 200 m?

Który z protokołów będzie wykorzystany przez administratora do przesyłania plików na serwer?