Pytanie 1

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

W systemach Windows XP Pro/ Windows Vista Bizness/Windows 7 Pro/Windows 8 Pro, rozwiązaniem zapewniającym poufność danych dla użytkowników korzystających z jednego komputera, których informacje mogą być wykorzystywane wyłącznie przez nich, jest

Jakie znaczenie ma termin "wykonanie kopii zapasowej systemu"?

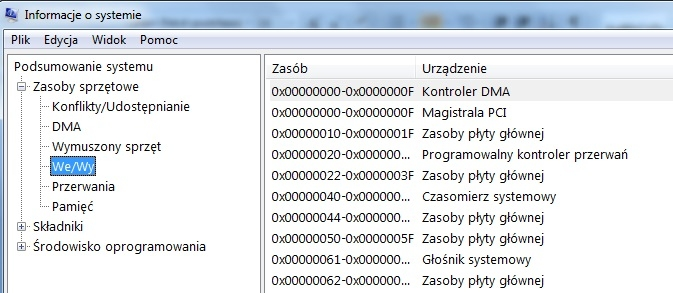

W którym systemie liczbowym zapisano zakresy We/Wy przedstawione na ilustracji?

Podczas skanowania reprodukcji obrazu z magazynu, na skanie pojawiły się regularne wzory, zwane morą. Jaką funkcję skanera należy zastosować, aby pozbyć się mory?

Który z poniższych protokołów należy do warstwy aplikacji w modelu ISO/OSI?

Gdy chce się, aby jedynie wybrane urządzenia mogły uzyskiwać dostęp do sieci WiFi, należy w punkcie dostępowym

W systemie Linux polecenie chown służy do

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

Aby przygotować ikony zaprezentowane na załączonym obrazku do wyświetlania na Pasku zadań w systemie Windows, należy skonfigurować

Protokół, który pozwala na ściąganie wiadomości e-mail z serwera, to

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

Jakim skrótem określa się połączenia typu punkt-punkt w ramach publicznej infrastruktury telekomunikacyjnej?

Jaką liczbę dziesiętną reprezentuje liczba 11110101U2)?

Aby prawidłowo uzupełnić składnię przedstawionego polecenia, które dzieli folder Dane pod nazwą test, w miejscu kropek należy wpisać słowo ```net ... test=C:\Dane```

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

ACPI to interfejs, który pozwala na

Jak wygląda liczba 257 w systemie dziesiętnym?

Komputer stracił łączność z siecią. Jakie działanie powinno być podjęte w pierwszej kolejności, aby naprawić problem?

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server istnieje możliwość dodania zastrzeżeń adresów, które określą

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba FF w systemie szesnastkowym?

Brak odpowiedzi na to pytanie.

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

Brak odpowiedzi na to pytanie.

Aby stworzyć las w strukturze katalogów AD DS (Active Directory Domain Services), konieczne jest utworzenie przynajmniej

Brak odpowiedzi na to pytanie.

Wskaź, które z poniższych stwierdzeń dotyczących zapory sieciowej jest nieprawdziwe?

Brak odpowiedzi na to pytanie.

Co oznacza skrót RAID w kontekście pamięci masowej?

Brak odpowiedzi na to pytanie.

Usługi na serwerze są konfigurowane za pomocą

Brak odpowiedzi na to pytanie.

Każdorazowo automatycznie szyfrowany staje się plik, który został zaszyfrowany przez użytkownika za pomocą systemu NTFS 5.0, w momencie

Brak odpowiedzi na to pytanie.

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

Brak odpowiedzi na to pytanie.

Aby ocenić stabilność systemu Windows Server, należy użyć narzędzia

Brak odpowiedzi na to pytanie.

W celu ochrony lokalnej sieci komputerowej przed atakami typu Smurf pochodzącymi z Internetu, należy zainstalować oraz właściwie skonfigurować

Brak odpowiedzi na to pytanie.

W systemie Linux komenda chmod pozwala na

Brak odpowiedzi na to pytanie.

Oprogramowanie przypisane do konkretnego komputera lub jego podzespołów, które uniemożliwia instalację na nowym sprzęcie zakupionym przez tego samego użytkownika, to

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Windows służy do analizowania ścieżki, jaką pokonują pakiety w sieci?

Brak odpowiedzi na to pytanie.

Dostosowywanie parametrów TCP/IP hosta w oparciu o adres MAC karty sieciowej to funkcjonalność jakiego protokołu?

Brak odpowiedzi na to pytanie.

Adres IP (ang. Internet Protocol Address) to

Brak odpowiedzi na to pytanie.

Zgodnie z normą PN-EN 50173, minimalna liczba punktów rozdzielczych, które należy zainstalować, wynosi

Brak odpowiedzi na to pytanie.

Jakiej klasy adresów IPv4 dotyczą adresy, które mają dwa najbardziej znaczące bity ustawione na 10?

Brak odpowiedzi na to pytanie.

Jaki sterownik drukarki jest uniwersalny dla różnych urządzeń oraz systemów operacyjnych i stanowi standard w branży poligraficznej?

Brak odpowiedzi na to pytanie.

Jakie polecenie oprócz ls może być użyte przez użytkownika systemu Linux do wyświetlenia zawartości katalogu, w tym plików i podkatalogów?

Brak odpowiedzi na to pytanie.