Pytanie 1

W trakcie weryfikacji stron internetowych nie analizuje się

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

W trakcie weryfikacji stron internetowych nie analizuje się

Które z zapytań SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się od litery Z?

W kodzie HTML5 znajduje się fragment, który zawiera błąd walidacji. Jakiego rodzaju jest to błąd?

<h6>tekst</h6> <p>pierwsza <b>linia</b><br> <p>Druga linia</p>

Podana linia kodu została napisana w języku?

document.getElementById("paragraf1").innerHTML = wynik;

Debugger to narzędzie programowe, które ma za zadanie

Podana deklaracja funkcji w języku C++ przyjmuje parametry typu liczbowego: void mojaFunkcja(int a, short b, long c);

Aby przywrócić bazę danych MS SQL z archiwum, należy użyć polecenia

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

Wskaż właściwą zasadę odnoszącą się do integralności danych w bazie danych?

Jaki znacznik powinien być zastosowany, aby wprowadzić nową linię tekstu bez tworzenia akapitu w dokumencie internetowym?

W CSS zapis w postaci

h1::first-letter {color: red;} spowoduje, że kolor czerwony zostanie zastosowany do

W języku JavaScript potrzebne jest odwołanie się do elementu znajdującego się w pierwszym paragrafie danego fragmentu kodu HTML. Można to osiągnąć przy użyciu funkcji

| <body> <p>pierwszy paragraf</p> <p>drugi paragraf</p> <p>trzeci paragraf</p> … |

Który typ danych należy przypisać kolumnie z kodami pocztowymi w tabeli relacyjnej bazy danych, aby przechowywała dane w formie łańcuchów znakowych o zdefiniowanej, stałej długości?

Zapis koloru w formacie #ff00e0 odpowiada zapisowi

W PHP, aby przekierować użytkownika na inną stronę internetową, można użyć funkcji

W CSS, poniższy zapis spowoduje, że czerwony kolor zostanie zastosowany do

| h1::first-letter {color:red;} |

W dokumencie XHTML znajduje się fragment kodu, który posiada błąd w walidacji. Na czym ten błąd polega? ```

pierwsza linia

Druga linia

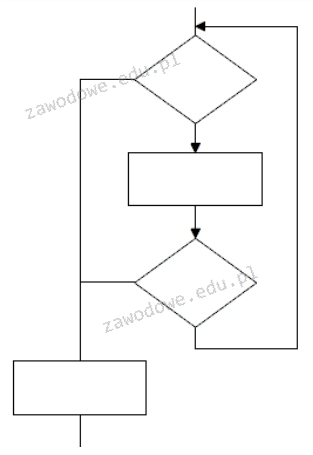

W zaprezentowanym fragmencie algorytmu wykorzystano

Wskaż nieprawdziwe zdanie dotyczące normalizacji dźwięku.

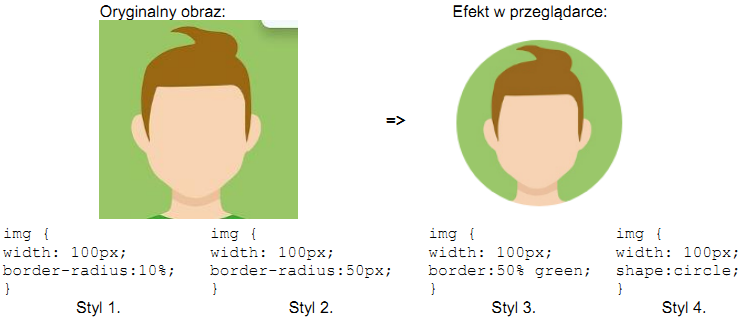

Zidentyfikuj styl CSS, który doprowadził do uzyskania pokazanego efektu.

Jak przy użyciu języka PHP można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

Wskaż, jaki błąd walidacyjny zawiera przedstawiony fragment kodu w języku HTML 5.

<h6>CSS</h6> <p>Kaskadowe arkusze stylów (<b>ang. <i>Cascading Style Sheets</b></i>)<br>to język służący ...</p>

Który efekt został zaprezentowany na filmie?

Jakim słowem kluczowym można zainicjować zmienną w JavaScript?

Spośród wymienionych formatów, który charakteryzuje się najszerszą rozpiętością tonalną?

W języku SQL, aby wstawić wiersz danych do tabeli w bazie danych, należy zastosować polecenie

Jakie będzie efektem zastosowanego formatowania CSS dla nagłówka trzeciego stopnia

<style> h3 { background-color: grey; } </style>

…

<h3 style="background-color: orange;">Rozdział 1.2.2.</h3>

Która z funkcji zdefiniowanych w języku PHP zwraca jako wynik połowę kwadratu wartości podanej jako argument?

Jaką czynność należy wykonać przed zrobieniem kopii zapasowej danych w MySQL?

W języku PHP wyniki zapytania z bazy danych zostały pobrane przy użyciu polecenia mysql_query(). Aby uzyskać dane w postaci wierszy z tej zwróconej kwerendy, należy użyć polecenia:

Który składnik języka HTML jest niezbędny, aby uniknąć błędu w walidacji HTML5?

Zdefiniowano poniższą funkcję w PHP:

function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }Funkcję policz wywołano z wartością argumentu $Z = 1. Jaki rezultat zostanie zwrócony?

Jakie wyrażenie logiczne powinno być użyte w języku JavaScript, aby zastosować operacje tylko dla wszystkich liczb ujemnych z przedziału jednostronnie domkniętego <-200,-100)?

Wynik wykonania zapytania SQL to

SELECT count(*) FROM Uczniowie WHERE srednia = 5;

Język JavaScript wspiera

Na serwerze MySQL do odebrania praw użytkownikowi służy polecenie

Aby zgrupować elementy w jeden blok, jaki znacznik można zastosować?

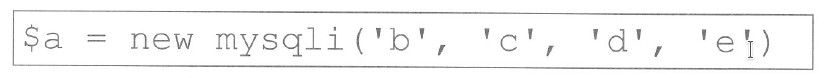

W PHP, aby połączyć się z bazą danych MySQL przy użyciu biblioteki mysqli, w zapisie zamieszczonym poniżej, w miejscu litery 'c' powinno się wpisać

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości