Pytanie 1

Jaką liczbę warstw zawiera model TCP/IP?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jaką liczbę warstw zawiera model TCP/IP?

Jakie metody pozwalają na przesłanie danych z serwera do aplikacji front-end?

Jaką wartość dziesiętną reprezentuje liczba binarna 1010?

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Zaproponowany fragment kodu w Android Studio realizuje metodę nasłuchującą do obsługi wydarzenia:

przycisk = (Button) findViewById(R.id.yes_button); przycisk.setOnClickListener(new View.OnClickListener() { ... });

Kod przedstawiony w języku XML/XAML określa:

<Switch android:id = "@+id/switch1" android:layout_width = "wrap_content" android:layout_height = "wrap_content" android:background = "#00ffff" android:text = "Switch" tools:layout_editor_absoluteX = "176dp" tools:layout_editor_absoluteY = "389dp" />

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Jednym z kroków publikacji aplikacji mobilnej w Google Play są testy Beta, które charakteryzują się tym, że są:

Co będzie wynikiem wykonania poniższego kodu w języku C#?

string text = "hello world"; var result = string.Join("", text.Split(' ').Select(s => char.ToUpper(s[0]) + s.Substring(1))); Console.WriteLine(result);

Co to jest SPA (Single Page Application)?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Jakie rozwiązanie jest najbardziej odpowiednie przy projektowaniu aplikacji, która ma funkcjonować na różnych systemach operacyjnych?

Jakie kroki należy podjąć po wykryciu błędu w kodzie podczas testowania?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

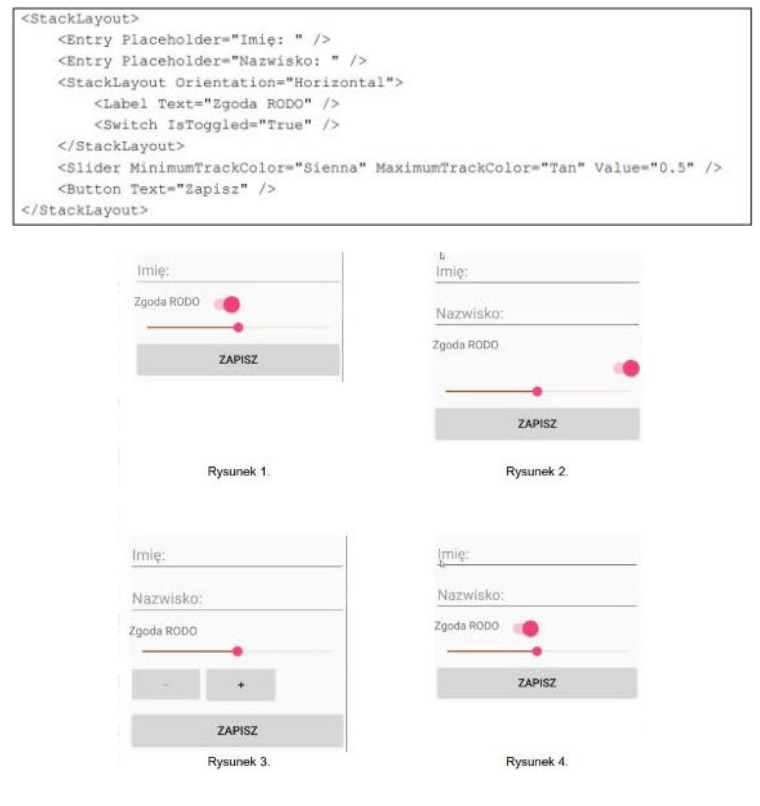

Jak zostanie przedstawiony poniższy kod XAML?

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'.

int zm1;

float zm2;

char zm3;

boolean zm4;

Która z wymienionych zasad jest istotna dla bezpiecznego użytkowania portali społecznościowych?

Jakie są korzyści z wykorzystania struktur danych typu mapa (np. HashMap w Javie) w kontekście tworzenia zbiorów danych?

Co to jest Event Loop w JavaScript?

Jakie są kluczowe zasady WCAG 2.0?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Która z poniższych deklaracji w języku C++ poprawnie opisuje tablicę dwuwymiarową?

Wzorzec projektowy "Metoda szablonowa" (Template method) stosuje się do:

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

Która z poniższych technologii jest używana do tworzenia animacji na stronach internetowych?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

protected void Dodaj() {}

Jakie z wymienionych narzędzi pozwala na jednoczesne korzystanie z systemów BIN, DEC i HEX?

Ergonomiczną oraz właściwą pozycję do pracy przy komputerze zapewni fotel, którego

Jakie jest podstawowe działanie w ochronie miejsca zdarzenia?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

let arr = [1, 2, 3, 4, 5]; let result = arr.filter(num => num % 2 === 0); console.log(result);

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

Diagramem, który służy do śledzenia realizacji zadań przez członków zespołu projektowego, może być

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Co to jest CORS (Cross-Origin Resource Sharing)?

Jakie są różnice między dialogiem modalnym a niemodalnym?

Jakie składniki są kluczowe w dynamicznym formularzu logowania?