Pytanie 1

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Wynik: 23/40 punktów (57,5%)

Wymagane minimum: 20 punktów (50%)

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

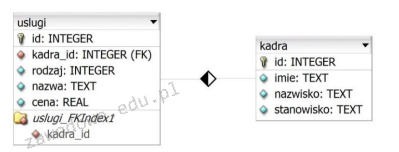

Na podstawie relacji przedstawionej na ilustracji, można stwierdzić, że jest to relacja

Kompresja bezstratna pliku graficznego zapewnia

W PHP użyto funkcji is_int(). Które z wymienionych wywołań tej funkcji da wynik TRUE?

Określ złożoność obliczeniową algorytmu prostego (standardowego) wyszukiwania najmniejszej wartości w zestawie liczb?

W języku JavaScript można inaczej zapisać instrukcję a++; jako

W relacyjnych bazach danych encja jest przedstawiana przez

Kiedy zestawi się relacją kluczy głównych dwie tabele, uzyskuje się relację o typie

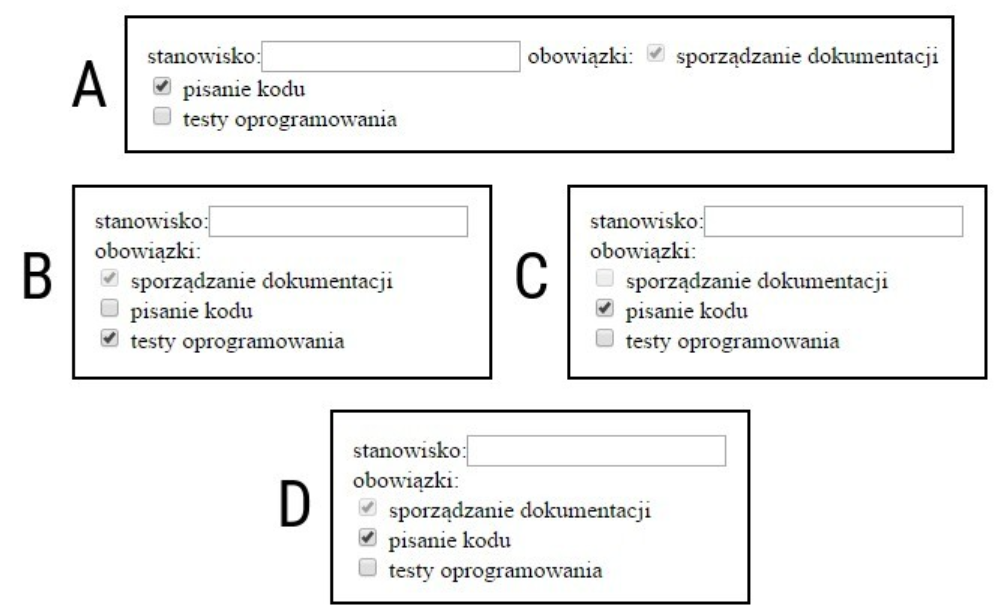

Jak przeglądarka zaprezentuje kod HTML formularza?

<form> stanowisko: <input type="text"><br> obowiązki:<br> <input type="checkbox" name="obowiazek1" value="1" disabled checked> sporządzanie dokumentacji<br> <input type="checkbox" name="obowiazek2" value="2" checked> pisanie kodu<br> <input type="checkbox" name="obowiazek3" value="3"> testy oprogramowania<br> </form>

Plik cookie utworzony przedstawionym poleceniem PHP:

setcookie("osoba", "Anna Kowalska", time() + (3600 * 24));

Aby przywrócić bazę danych MS SQL z archiwum, należy użyć polecenia

W katalogu www znajdują się podkatalogi html oraz styles, w których umieszczone są pliki o rozszerzeniu html oraz pliki z rozszerzeniem css. Aby dołączyć styl.css do pliku HTML, należy zastosować

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Które zapytanie SQL wybiera nazwiska z tabeli klient, które mają co najmniej jedną literę i zaczynają się na literę Z?

Jakie polecenie należy wykorzystać, aby przypisać użytkownikowi uprawnienia do tabel w bazie danych?

Aby prawidłowo zorganizować hierarchiczną strukturę tekstu na stronie internetowej, powinno się wykorzystać

Podczas przygotowywania grafiki do umieszczenia na stronie internetowej konieczne jest wycięcie tylko pewnego fragmentu. Jak nazywa się ta czynność?

Która metoda JavaScript służy do dodawania nowego elementu na końcu tablicy?

Baza danych księgarni zawiera tabelę o nazwie książki, w której znajdują się: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Aby wygenerować raport dotyczący sprzedanych książek z tytułami i nazwiskami autorów, co należy zrobić?

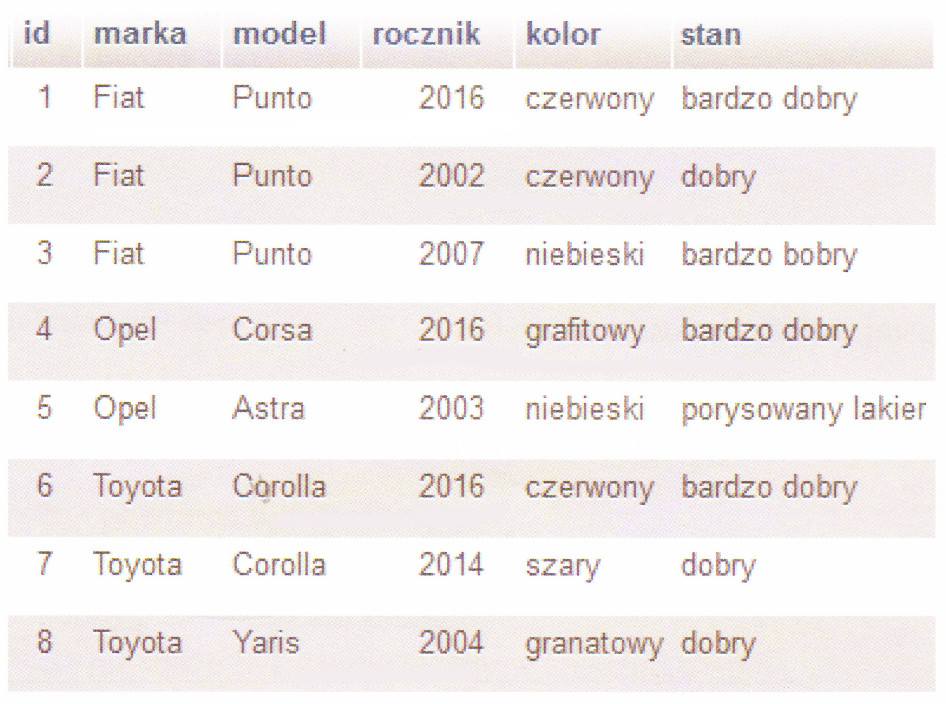

Na zaprezentowanej tabeli dotyczącej samochodów wykonano zapytanie SQL SELECT ```SELECT model FROM samochody WHERE rocznik=2016;``` Jakie wartości zostaną zwrócone w wyniku tego zapytania?

Do jakich celów wykorzystywany jest certyfikat SSL?

W bazie danych znajdują się dwie tabele, które są ze sobą połączone relacją 1..n. Jakiej klauzuli SQL należy użyć, aby uzyskać odpowiadające sobie dane z obu tabel?

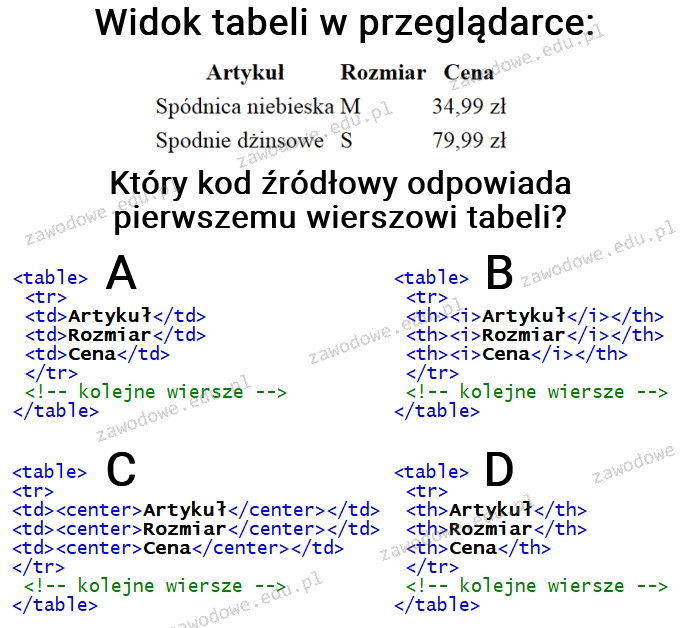

Zaprezentowano tabelę stworzoną za pomocą kodu HTML, bez zastosowania stylów CSS. Która część kodu HTML odnosi się do pierwszego wiersza tabeli?

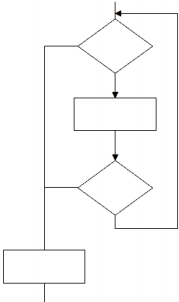

W zaprezentowanym fragmencie algorytmu użyto

Podana deklaracja funkcji w języku C++ przyjmuje parametry typu liczbowego: void mojaFunkcja(int a, short b, long c);

DOM oferuje metody i właściwości, które w języku JavaScript umożliwiają

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

Jeżeli założymy, że zmienne: a, b, c mają wartości liczbowe, wynikiem spełnienia warunku będzie wyświetlenie liczby

| if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c; |

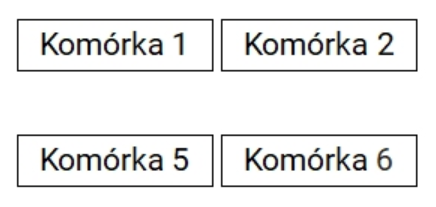

Zaprezentowano kod dla tabeli 3x2. Jaką modyfikację należy wprowadzić w drugim wierszu, aby tabela przypominała tę z obrazka, gdzie wiersz jest niewidoczny?

<table>

<tr>

<td style="border: solid 1px;">Komórka 1</td>

<td style="border: solid 1px;">Komórka 2</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 3</td>

<td style="border: solid 1px;">Komórka 4</td>

</tr>

<tr>

<td style="border: solid 1px;">Komórka 5</td>

<td style="border: solid 1px;">Komórka 6</td>

</tr>

</table> /efekt jest na obrazie - nie dołączam - nie analizuj/

Aby w tabeli praca, tworzonej w SQL, dodać warunek w kolumnie stawka, który nakazuje przyjmowanie dodatnich wartości rzeczywistych mniejszych niż 50, należy zastosować zapis

Które z poniższych zdań poprawnie opisuje utworzoną tabelę?

CREATE TABLE dane (kolumna INTEGER(3));

W MSSQL Server rola dbcreator, która jest predefiniowana, umożliwia użytkownikowi

Jakie z wymienionych par znaczników HTML działają w ten sam sposób na stronie internetowej, jeżeli żadne style CSS nie zostały określone?

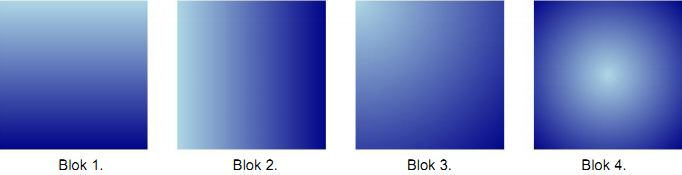

Wskaż blok, który jest sformatowany zgodnie z podanym stylem CSS.

background: linear-gradient(to right, LightBlue, DarkBlue);

Na stronie www znajduje się formularz, do którego należy zaimplementować następujące funkcje: walidacja: podczas wypełniania formularza w czasie rzeczywistym sprawdzana jest poprawność danych, oraz przesyłanie danych: po wypełnieniu formularza i jego zatwierdzeniu informacje są przesyłane do bazy danych na serwerze. Aby wprowadzić tę funkcjonalność w najprostszy sposób, trzeba zapisać

Jakim zapisem można w dokumencie HTML stworzyć element, który wyświetla obraz kotek.jpg oraz zawiera tekst alternatywny „obrazek kotka”?

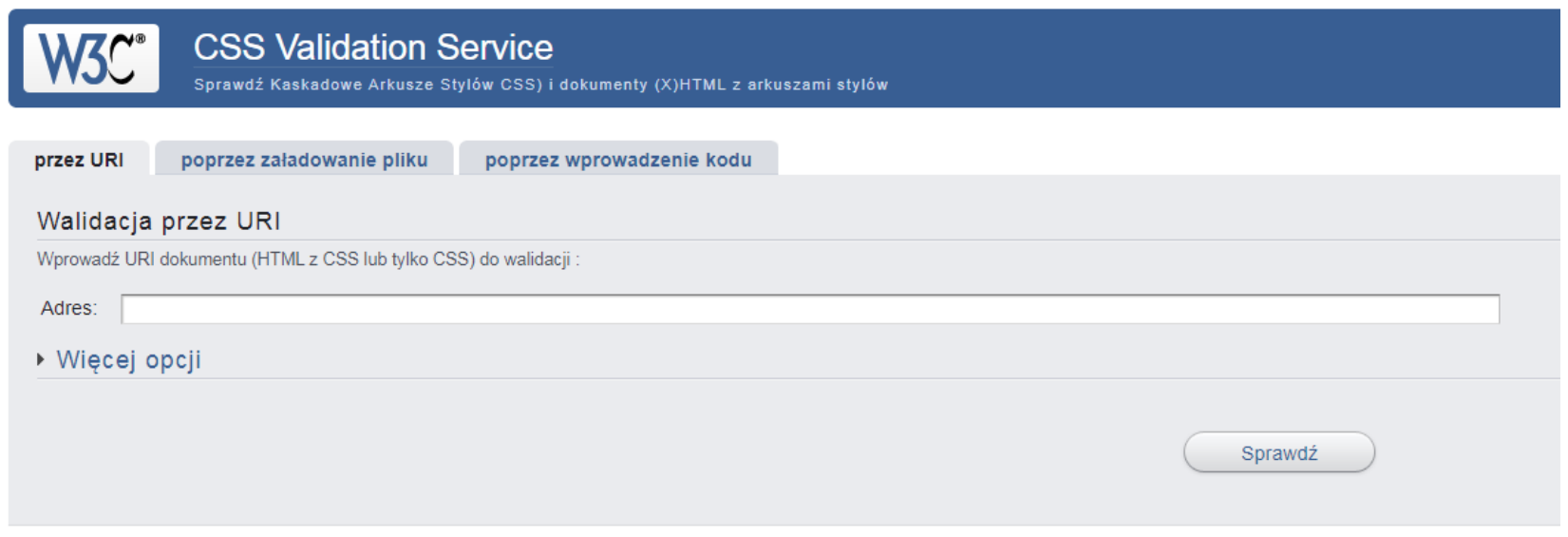

Przedstawiony serwis internetowy służy do walidacji

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

W języku HTML zdefiniowano listę:

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

Używając polecenia ALTER TABLE, co można zrobić?