Pytanie 1

Czym charakteryzuje się technologia Hot swap?

Wynik: 31/40 punktów (77,5%)

Wymagane minimum: 20 punktów (50%)

Czym charakteryzuje się technologia Hot swap?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?

Celem złocenia styków złącz HDMI jest

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

Technik serwisowy zrealizował w ramach zlecenia działania wymienione w zestawieniu. Całkowity koszt zlecenia obejmuje cenę usług wymienionych w zestawieniu oraz wynagrodzenie serwisanta, którego stawka godzinowa wynosi 60,00 zł netto. Oblicz całkowity koszt zlecenia brutto. Stawka VAT na usługi wynosi 23%

| LP | Czynność | Czas wykonania w minutach | Cena usługi netto w zł |

|---|---|---|---|

| 1. | Instalacja i konfiguracja programu | 35 | 20,00 |

| 2. | Wymiana płyty głównej | 80 | 50,00 |

| 3. | Wymiana karty graficznej | 30 | 25,00 |

| 4. | Tworzenie kopii zapasowej i archiwizacja danych | 65 | 45,00 |

| 5. | Konfiguracja rutera | 30 | 20,00 |

Układ na karcie graficznej, którego zadaniem jest zamiana cyfrowego sygnału generowanego poprzez kartę na sygnał analogowy, który może być wyświetlony poprzez monitor to

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

Które narzędzie jest przeznaczone do lekkiego odgięcia blachy obudowy komputera oraz zamocowania śruby montażowej w trudno dostępnym miejscu?

W klasycznym adresowaniu, adres IP 74.100.7.8 przynależy do

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Która karta graficzna nie będzie kompatybilna z monitorem, który posiada złącza pokazane na zdjęciu, przy założeniu, że do podłączenia monitora nie użyjemy adaptera?

Licencja na Office 365 PL Personal (1 stanowisko, subskrypcja na 1 rok) ESD jest przypisana do

Sprzęt używany w sieciach komputerowych, posiadający dedykowane oprogramowanie do blokowania nieautoryzowanego dostępu do sieci, to

Aby zabezpieczyć system przed oprogramowaniem o zdolności do samoreplikacji, należy zainstalować

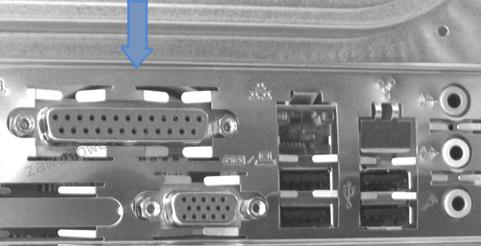

Na ilustracji, strzałka wskazuje na złącze interfejsu

Aby komputer stacjonarny mógł współdziałać z urządzeniami używającymi złącz pokazanych na ilustracji, konieczne jest wyposażenie go w interfejs

W jakiej usłudze wykorzystywany jest protokół RDP?

Które z urządzeń używanych w sieciach komputerowych nie modyfikuje liczby kolizyjnych domen?

Aby uzyskać informacje na temat aktualnie działających procesów w systemie Linux, można użyć polecenia

Prezentowana usterka ekranu laptopa może być spowodowana

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Adres IP 192.168.2.0/24 został podzielony na 8 podsieci. Jaką maskę należy zastosować dla tych nowych podsieci?

Aby przetestować w systemie Windows poprawność działania nowo zainstalowanej drukarki, należy

Wskaź na zakres adresów IP klasy A, który jest przeznaczony do prywatnej adresacji w sieciach komputerowych?

W trakcie użytkowania przewodowej myszy optycznej wskaźnik nie reaguje na ruch urządzenia po podkładce, a kursor zmienia swoje położenie dopiero po właściwym ustawieniu myszy. Te symptomy sugerują uszkodzenie

Cookie to plik

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

Komenda msconfig uruchamia w systemie Windows:

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

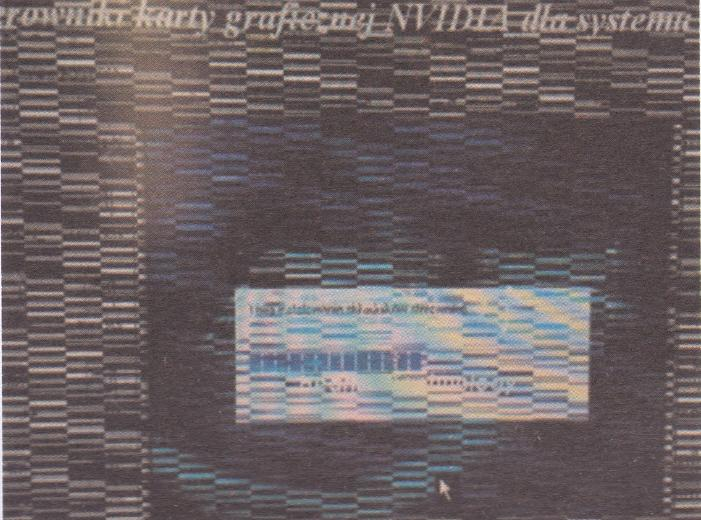

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

Urządzenie z funkcją Plug and Play, które zostało ponownie podłączone do komputera, jest identyfikowane na podstawie

Kiedy użytkownik wprowadza w wierszu poleceń komendę ping www.onet.pl, otrzymuje komunikat: "Żądanie polecenia ping nie może znaleźć hosta www.onet.pl. Sprawdź nazwę i ponów próbę." Natomiast po wpisaniu polecenia ping 213.180.141.140 (adres IP serwera www.onet.pl) użytkownik otrzymuje odpowiedź z serwera. Jakie mogą być przyczyny tego zjawiska?

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Ile par przewodów w standardzie 100Base-TX jest używanych do przesyłania danych w obie strony?

Jeżeli szybkość pobierania danych z sieci wynosi 8 Mb/s, to w ciągu 6 s możliwe jest pobranie pliku o maksymalnej wielkości równej

Na ilustracji pokazano komponent, który stanowi część

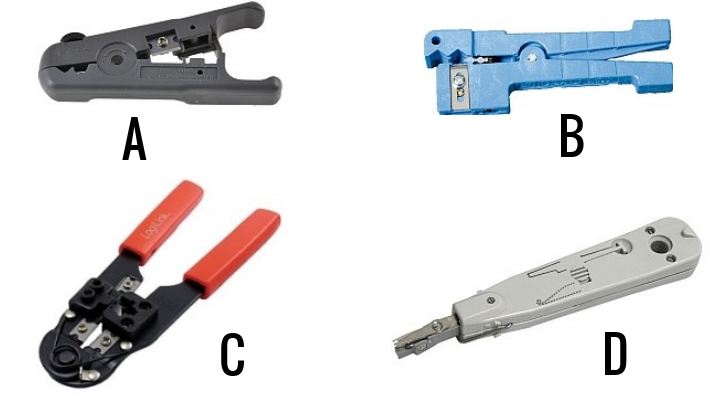

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Liczba 205(10) w zapisie szesnastkowym wynosi