Pytanie 1

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Do zainstalowania serwera proxy w systemie Linux, konieczne jest zainstalowanie aplikacji

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Urządzenia wykorzystujące port USB 2.0 są zasilane napięciem, którego wartość znajduje się w przedziale

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Wskaż błędne twierdzenie dotyczące Active Directory?

Sieć lokalna posiada adres IP 192.168.0.0/25. Który adres IP odpowiada stacji roboczej w tej sieci?

Pamięć RAM ukazana na grafice jest instalowana w płycie głównej z gniazdem

Kable łączące dystrybucyjne punkty kondygnacyjne z głównym punktem dystrybucji są określane jako

Protokołem kontrolnym w obrębie rodziny TCP/IP, który ma na celu między innymi identyfikowanie usterek w urządzeniach sieciowych, jest

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby w systemie Windows Professional ustawić czas pracy drukarki oraz uprawnienia drukowania, należy skonfigurować

Kopie listy kontaktów telefonu można odzyskać z pliku o rozszerzeniu

Do efektywnego zrealizowania macierzy RAID 1 wymagane jest minimum

Montaż przedstawionej karty graficznej będzie możliwy na płycie głównej wyposażonej w złącze

Zjawisko przekazywania tokena (ang. token) występuje w sieci o fizycznej strukturze

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Jakie jest główne zadanie programu Wireshark?

Oprogramowanie, które często przerywa działanie przez wyświetlanie komunikatu o konieczności dokonania zapłaty, a które spowoduje zniknięcie tego komunikatu, jest dystrybuowane na podstawie licencji

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

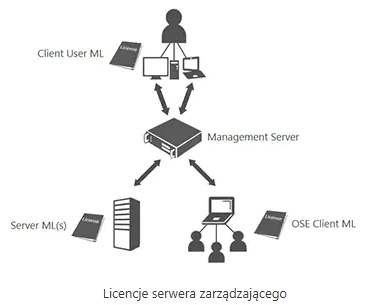

Wskaż model licencjonowania serwera zarządzającego (Management Serwer), oferowanego firmom przez Microsoft, którego schemat przedstawiono na ilustracji.

Na którym z zewnętrznych nośników danych nie dojdzie do przeniknięcia wirusa podczas przeglądania jego zawartości?

Aby zapobiec uszkodzeniu układów scalonych, podczas konserwacji sprzętu komputerowego należy używać

Gdy użytkownik systemu Windows nie ma możliwości skorzystania z drukarki, może skorzystać z opcji druku do pliku. Plik utworzony w ten sposób posiada rozszerzenie

Jakie polecenie w systemie Linux prawidłowo ustawia kartę sieciową, przypisując adres IP oraz maskę sieci dla interfejsu eth1?

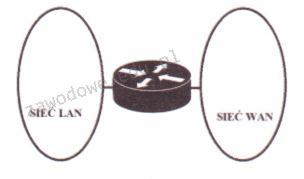

Jakie urządzenie sieciowe zostało przedstawione na diagramie sieciowym?

Jakie oprogramowanie do wirtualizacji jest dostępne jako rola w systemie Windows Server 2012?

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Wskaż złącze, które nie jest obecne w zasilaczach ATX?

Jakie polecenie w systemie Linux służy do przypisania adresu IP oraz maski podsieci dla interfejsu eth0?

Jak określa się technologię stworzoną przez firmę NVIDIA, która pozwala na łączenie kart graficznych?

Prawo majątkowe przysługujące twórcy programu komputerowego

Jakie urządzenie powinno być użyte do połączenia komputerów w układzie gwiazdowym?

Która z usług odnosi się do centralnego zarządzania tożsamościami, uprawnieniami oraz obiektami w sieci?

Jakiego materiału używa się w drukarkach tekstylnych?

W systemie Windows można zweryfikować parametry karty graficznej, używając następującego polecenia

Aby użytkownik systemu Linux mógł sprawdzić zawartość katalogu, wyświetlając pliki i katalogi, oprócz polecenia ls może skorzystać z polecenia

Dysk twardy podczas pracy stuka i można zaobserwować bardzo powolne uruchamianie systemu oraz odczytywanie danych. Aby naprawić tę usterkę, po zabezpieczeniu danych na nośniku zewnętrznym należy

Jaką rolę należy przypisać serwerowi z rodziny Windows Server, aby mógł świadczyć usługi rutingu?

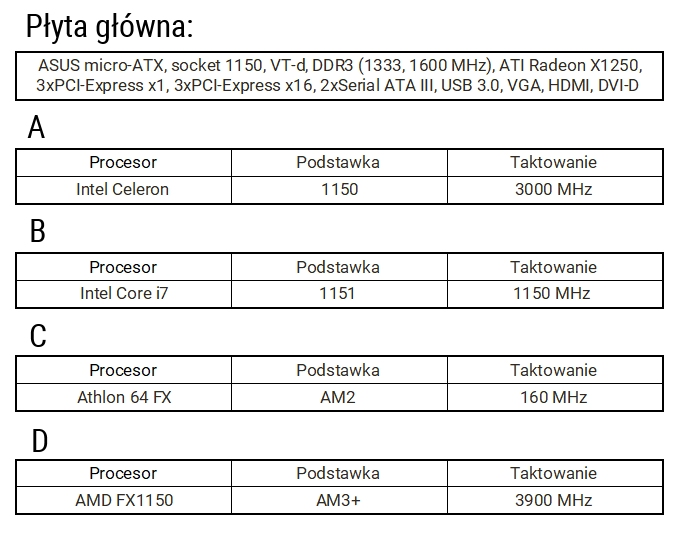

Jaki procesor pasuje do płyty głównej o podanej specyfikacji?