Pytanie 1

Jaką wartość ma domyślna maska dla adresu IP klasy B?

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

Jaką wartość ma domyślna maska dla adresu IP klasy B?

Który z zakresów adresów IPv4 jest właściwie przyporządkowany do klasy?

| Zakres adresów IPv4 | Klasa adresu IPv4 |

|---|---|

| 1.0.0.0 ÷ 127.255.255.255 | A |

| 128.0.0.0 ÷ 191.255.255.255 | B |

| 192.0.0.0 ÷ 232.255.255.255 | C |

| 233.0.0.0 ÷ 239.255.255.255 | D |

Jakie polecenie w systemach operacyjnych Linux służy do prezentacji konfiguracji sieciowych interfejsów?

Która z warstw modelu ISO/OSI określa protokół IP (Internet Protocol)?

Wskaź na prawidłowe przyporządkowanie usługi warstwy aplikacji z domyślnym numerem portu, na którym działa.

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od gniazda abonenckiego do lokalnego punktu dystrybucyjnego wynosi 10 m. Jaki będzie szacunkowy koszt nabycia kabla UTP kategorii 5e, przeznaczonego do budowy sieci lokalnej, jeśli cena brutto 1 m kabla UTP kategorii 5e to 1,60 zł?

Stworzenie symulowanego środowiska komputerowego, które jest przeciwieństwem środowiska materialnego, określa się mianem

Jakie urządzenie należy użyć, aby połączyć sieć lokalną z Internetem?

Która z poniższych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie stosowany w budowie lokalnych sieci komputerowych?

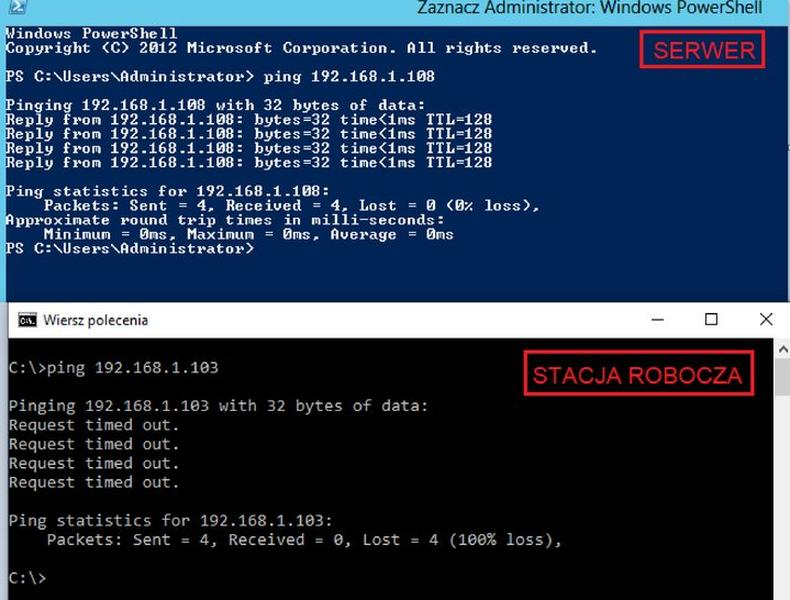

W sieci lokalnej serwer ma adres IP 192.168.1.103 a stacja robocza 192.168.1.108. Wynik polecenia ping wykonanego na serwerze i stacji roboczej jest pokazany na zrzucie ekranowym. Co może być przyczyną tego, że serwer nie odpowiada na to polecenie?

Które z urządzeń służy do testowania okablowania UTP?

Błąd 404, który wyświetla się w przeglądarce internetowej, oznacza

Oblicz całkowity koszt kabla UTP Cat 6, który posłuży do połączenia 5 punktów abonenckich z punktem dystrybucyjnym, wiedząc, że średnia odległość między punktem abonenckim a punktem dystrybucyjnym wynosi 8 m, a cena brutto 1 m kabla to 1 zł. W obliczeniach należy uwzględnić dodatkowe 2 m kabla na każdy punkt abonencki.

Podczas przetwarzania pakietu przez ruter jego czas życia TTL

Które z poniższych urządzeń pozwala na bezprzewodowe łączenie się z siecią lokalną opartą na kablu?

Punkty abonenckie są rozmieszczone w równych odstępach, do nawiązania połączenia z najbliższym punktem wymagane jest 4 m kabla, a z najdalszym - 22 m. Koszt zakupu 1 m kabla wynosi 1 zł. Jaką kwotę trzeba przeznaczyć na zakup kabla UTP do połączenia 10 podwójnych gniazd abonenckich z punktem dystrybucyjnym?

Jakie urządzenie pozwala na stworzenie grupy komputerów, które są do niego podłączone i operują w sieci z identycznym adresem IPv4, w taki sposób, aby komunikacja między komputerami miała miejsce jedynie w obrębie tej grupy?

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku na systemie operacyjnym Windows Server. Przydzielone mają tylko uprawnienia "Zarządzanie dokumentami". Co należy wykonać, aby rozwiązać ten problem?

W systemie Ubuntu Server, aby zainstalować serwer DHCP, należy zastosować komendę

Które z poniższych zdań charakteryzuje protokół SSH (Secure Shell)?

Switch pełni rolę głównego elementu w sieci o topologii

Usługi wspierające utrzymanie odpowiedniej kondycji oraz poziomu bezpieczeństwa sieci kontrolowanej przez Serwer Windows to

Który komponent serwera w formacie rack można wymienić bez potrzeby demontażu górnej pokrywy?

Aby serwer DNS mógł poprawnie przekształcać nazwy domenowe na adresy IPv6, konieczne jest skonfigurowanie rekordu

Wskaż, który z podanych adresów stanowi adres rozgłoszeniowy sieci?

Jakie numery portów są domyślnie wykorzystywane przez protokół poczty elektronicznej POP3?

Licencja typu TRIAL pozwala na korzystanie z oprogramowania

Jak nazywa się adres nieokreślony w protokole IPv6?

W systemie Linux BIND funkcjonuje jako serwer

Jakie polecenie w systemie Windows należy wykorzystać do obserwacji listy aktywnych połączeń karty sieciowej w komputerze?

Na podstawie przedstawionej poniżej konfiguracji karty sieciowej hosta można stwierdzić, że

Connection-specific DNS Suffix . : Link-local IPv6 Address . . . . . : fe80::f5aa:aff8:7096:bdf0%8 Autoconfiguration IPv4 Address. . : 169.254.189.240 Subnet Mask . . . . . . . . . . . : 255.255.0.0 Default Gateway . . . . . . . . . :

Wskaż błędne stwierdzenie dotyczące Active Directory?

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Na serwerze Windows udostępniono folder C:\dane w sieci, nadając wszystkim użytkownikom prawa do odczytu i modyfikacji. Użytkownik pracujący na stacji roboczej może przeglądać zawartość tego folderu, lecz nie jest w stanie zapisać w nim swoich plików. Co może być przyczyną tej sytuacji?

Mechanizm limitów dyskowych, pozwalający zarządzać wykorzystaniem przez użytkowników zasobów dyskowych, jest określany jako

Który z poniższych adresów IPv4 jest adresem bezklasowym?

W obiekcie przemysłowym, w którym działają urządzenia elektryczne mogące generować zakłócenia elektromagnetyczne, jako medium transmisyjne w sieci komputerowej powinno się wykorzystać

Administrator Active Directory w domenie firma.local zamierza ustanowić mobilny profil dla wszystkich użytkowników. Powinien on być przechowywany na serwerze serwer1, w katalogu pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

Jakie urządzenie pozwala komputerom na bezprzewodowe łączenie się z przewodową siecią komputerową?