Pytanie 1

W dokumencie XHTML znajduje się fragment kodu, który posiada błąd w walidacji. Na czym ten błąd polega? ```

tekst

pierwsza linia

Druga linia

Wynik: 30/40 punktów (75,0%)

Wymagane minimum: 20 punktów (50%)

W dokumencie XHTML znajduje się fragment kodu, który posiada błąd w walidacji. Na czym ten błąd polega? ```

pierwsza linia

Druga linia

Jaką wartość wyświetli standardowe wyjście dla podanego w ramce fragmentu kodu w języku C++?

Jakie imiona spełniają warunki klauzuli LIKE w podanym zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Jak umieścić komentarz w kodzie PHP?

Określenie powiązań między tabelami w bazie danych MySQL realizuje klauzula

Wskaźnik HTML, który umożliwia oznaczenie tekstu jako błędnego lub nieodpowiedniego poprzez jego przekreślenie, to jaki?

W języku PHP stwórz warunek, który będzie prawdziwy, gdy zmienna

$abędzie jakąkolwiek liczbą całkowitą mniejszą niż -10 lub gdy zmienna

$bbędzie liczbą z zakresu (25, 75). Wyrażenie logiczne w tym warunku powinno mieć postać

Upload danych to termin, który oznacza

Jakie typy danych w języku C++ służą do reprezentacji liczb zmiennoprzecinkowych?

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

W tabeli artykuly znajduje się pole o nazwie nowy. Aby pole to wypełnić wartościami TRUE dla każdego rekordu, należy zastosować kwerendę

Podczas przechowywania hasła użytkownika serwisu internetowego (np. bankowości online), aby chronić je przed ujawnieniem, zazwyczaj stosuje się funkcję

Które polecenie SQL zaktualizuje w tabeli tab wartość Ania na Zosia w kolumnie kol?

W celu utworzenia różnicowej kopii zapasowej bazy danych na serwerze MSSQL, konieczne jest użycie klauzuli

Głównym celem systemu CMS jest oddzielenie treści serwisu informacyjnego od jego wizualnej formy. Ten efekt osiągany jest przez generowanie zawartości

W podanym fragmencie zapytania w języku SQL, komenda SELECT jest używana do zwrócenia SELECT COUNT(wartosc) FROM …

Aby poprawnie skomentować linię kodu w języku JavaScript, należy po znakach // wprowadzić komentarz x = Math.max(a,b,c); //

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich wierszy, gdzie producent to TOSHIBA. W SQL zapis tej modyfikacji będzie wyglądać następująco:

$n = '[email protected]'; $dl = strlen($n); $i = 0; while ($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } Fragment kodu w języku PHP wyświetli

Jakiej funkcji w języku PHP należy użyć, aby nawiązać połączenie z bazą danych pod nazwą zwierzaki?

Jaka wartość zostanie wypisana na standardowym wyjściu dla zamieszczonego w ramce fragmentu programu napisanego w języku C++ ?

| int obliczenia( int x ){ x %= 3; x++; return x; } int main( ){ std::cout << obliczenia(32); } |

Jakiego polecenia SQL należy użyć, aby usunąć z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

W edytorze grafiki rastrowej funkcja „dodaj kanał alfa” umożliwia

Jak nazywa się sposób udostępniania bazy danych w Microsoft Access, który obejmuje wszystkie obiekty bazy znajdujące się na dysku sieciowym i używane jednocześnie przez różne osoby?

DOM oferuje funkcje i atrybuty, które w JavaScript umożliwiają

W SQL po wykonaniu zapytania ALTER TABLE osoba DROP COLUMN grupa; co się stanie?

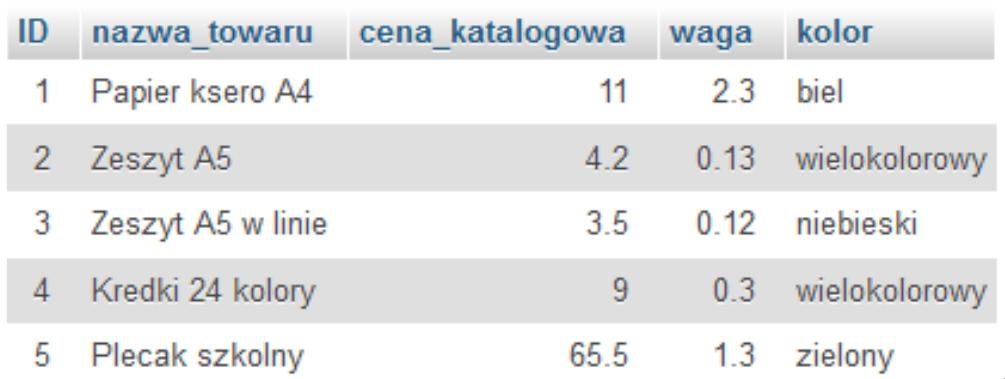

Na podstawie tabeli Towar zrealizowano poniższe zapytanie SQL: ```SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC``` Jaki będzie rezultat tej operacji?

Przemiana kodu źródłowego wykonanego przez programistę w zrozumiały dla maszyny kod maszynowy to

Który z protokołów umożliwia publikację strony internetowej na serwerze?

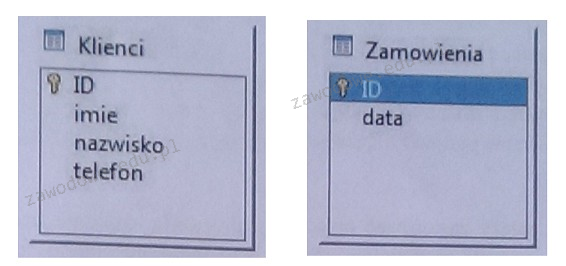

Na ilustracji widoczne są dwie tabele. Aby stworzyć relację jeden do wielu, gdzie jeden jest po stronie Klienci, a wiele po stronie Zamowienia, należy

Jeżeli założymy, że zmienne: a, b, c mają wartości liczbowe, wynikiem spełnienia warunku będzie wyświetlenie liczby

| if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c; |

W MS SQL Server instrukcja RESTORE DATABASE jest używana do

Wskaż stwierdzenie, które nie jest prawdziwe dla następującej definicji funkcji w języku C++?

| void zamien( float &x, float &y){ float tmp; tmp = x; x = y; y = tmp; } |

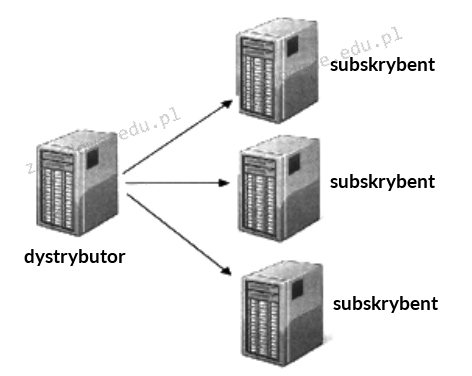

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

W języku JavaScript, deklaracja: ```var x=true;``` sprawia, że zmienna x ma typ

Wymień dwa sposoby na zabezpieczenie bazy danych w Microsoft Access.

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

W języku skryptowym JavaScript operatory: || oraz && należą do grupy operatorów

Wskaź poprawną formę kodowania polskich znaków w pliku HTML?

W przypadku podanego fragmentu kodu walidator HTML zgłosi błąd, ponieważ <img src="kwiat.jpg alt="kwiat">