Pytanie 1

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Jaką maskę trzeba zastosować, aby podzielić sieć z adresem 192.168.1.0 na 4 podsieci?

W wyniku wykonania komendy: net user w terminalu systemu Windows, pojawi się

Jak wiele adresów IP można wykorzystać do przypisania komputerom w sieci o adresie 192.168.100.0 z maską 255.255.255.0?

Aby zapewnić największe bezpieczeństwo danych przy wykorzystaniu dokładnie 3 dysków, powinny one być zapisywane w macierzy dyskowej

Usługa umożliwiająca przechowywanie danych na zewnętrznym serwerze, do którego dostęp możliwy jest przez Internet to

Ile sieci obejmują komputery z adresami IP i maskami sieci podanymi w tabeli?

| Adres IPv4 | Maska |

|---|---|

| 10.120.16.10 | 255.255.0.0 |

| 10.120.18.16 | 255.255.0.0 |

| 10.110.16.18 | 255.255.255.0 |

| 10.110.16.14 | 255.255.255.0 |

| 10.130.16.12 | 255.255.255.0 |

Który z poniższych protokołów służy do zarządzania urządzeniami w sieciach?

Zgłoszona awaria ekranu laptopa może być wynikiem

Po przeprowadzeniu eksportu klucza HKCR zostanie utworzona kopia rejestru, zawierająca dane dotyczące konfiguracji

W systemie Linux dane dotyczące okresu ważności hasła są przechowywane w pliku

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Protokół transportowy bez połączenia w modelu ISO/OSI to

Elementem, który jest odpowiedzialny za utrwalanie tonera na kartce podczas drukowania z drukarki laserowej, jest

Jakie urządzenie sieciowe umożliwia połączenie lokalnej sieci LAN z rozległą siecią WAN?

Protokół SNMP (Simple Network Management Protocol) jest wykorzystywany do

Karta dźwiękowa, która pozwala na odtwarzanie plików w formacie MP3, powinna być zaopatrzona w układ

Które z poniższych urządzeń jest przykładem urządzenia peryferyjnego wejściowego?

W systemie Linux, aby wyświetlić informację o nazwie bieżącego katalogu roboczego, należy zastosować polecenie

Jaki rodzaj kabla powinien być użyty do podłączenia komputera w miejscu, gdzie występują zakłócenia elektromagnetyczne?

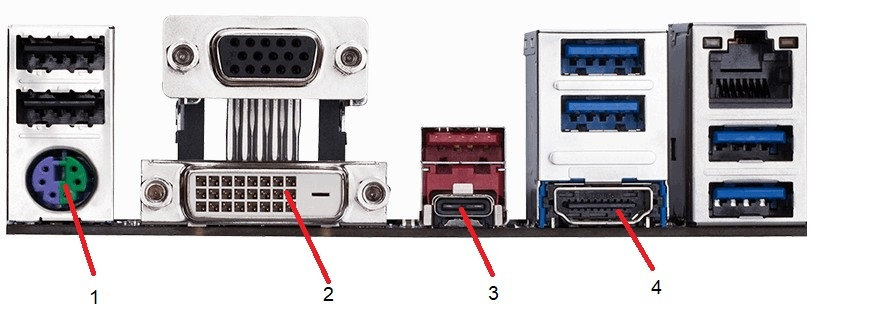

Urządzenie peryferyjne z interfejsem Mini-DIN podłącza się do gniazda oznaczonego na ilustracji

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Aby umożliwić jedynie wybranym urządzeniom dostęp do sieci WiFi, konieczne jest w punkcie dostępowym

Komputer prawdopodobnie jest zainfekowany wirusem typu boot. Jakie działanie umożliwi usunięcie wirusa w najbardziej nieinwazyjny sposób dla systemu operacyjnego?

Jakie urządzenie w warstwie łącza danych modelu OSI analizuje adresy MAC zawarte w ramkach Ethernet i na tej podstawie decyduje o przesyłaniu sygnału pomiędzy segmentami sieci lub jego blokowaniu?

Na stabilność wyświetlanego obrazu w monitorach CRT istotny wpływ ma

Jakie polecenie w terminalu systemu operacyjnego Microsoft Windows umożliwi wyświetlenie szczegółów wszystkich zasobów udostępnionych na komputerze lokalnym?

W systemach operacyjnych z rodziny Windows odpowiednikiem programu fsck z systemu Linux jest aplikacja

Który z poniższych interfejsów komputerowych stosuje transmisję równoległą do przesyłania danych?

W systemie Linux narzędzie iptables wykorzystuje się do

Wskaż nieprawidłowy sposób podziału dysków MBR na partycje?

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Zasilacz UPS o mocy nominalnej 480 W nie powinien być używany do zasilania

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie wbudowane narzędzie w systemie Windows służy do identyfikowania problemów związanych z animacjami w grach oraz odtwarzaniem filmów?

Na ilustracji przedstawiono tylną stronę

Do sprawdzenia, czy w okablowaniu występują odwrócone pary przewodów, stosowany jest test

Poprzez użycie polecenia ipconfig /flushdns można przeprowadzić konserwację urządzenia sieciowego, która polega na

Jak najlepiej chronić zebrane dane przed dostępem w przypadku kradzieży komputera?

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw