Pytanie 1

Wirus komputerowy to aplikacja, która

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Wirus komputerowy to aplikacja, która

Jaki protokół sieciowy używa portu 53?

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

Włączenie systemu Windows w trybie debugowania umożliwia

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

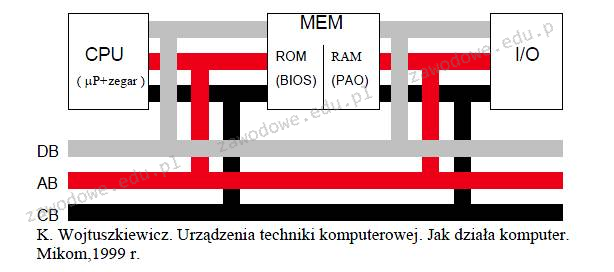

Który z komponentów komputera, gdy zasilanie jest wyłączone, zachowuje program inicjujący uruchamianie systemu operacyjnego?

Licencja CAL (Client Access License) uprawnia użytkownika do

Aby podczas prac montażowych zabezpieczyć szczególnie wrażliwe podzespoły elektroniczne komputera przed wyładowaniem elektrostatycznym, należy stosować

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

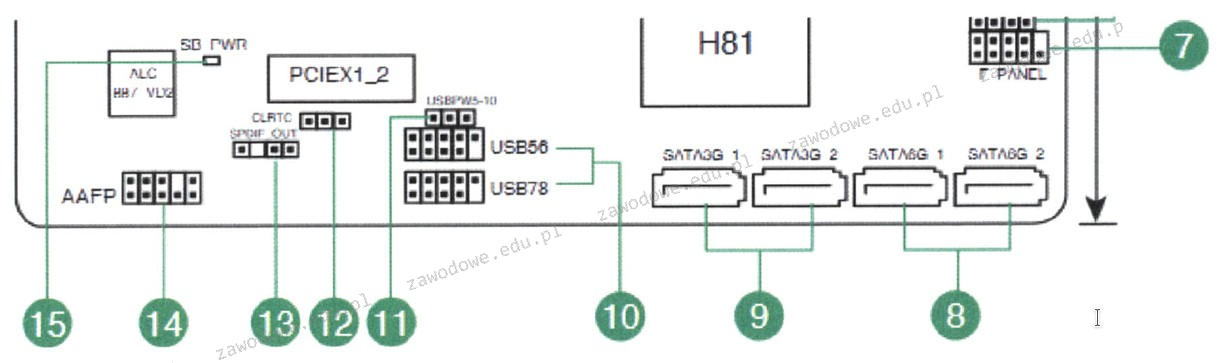

Na diagramie płyty głównej, który znajduje się w dokumentacji laptopa, złącza oznaczone numerami 8 i 9 to

Który z poniższych adresów stanowi adres rozgłoszeniowy dla sieci 172.16.64.0/26?

Komputer prawdopodobnie jest zainfekowany wirusem typu boot. Jakie działanie umożliwi usunięcie wirusa w najbardziej nieinwazyjny sposób dla systemu operacyjnego?

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

W systemie Windows 7, aby skopiować katalog c:\est wraz ze wszystkimi podkatalogami na zewnętrzny dysk, należy zastosować polecenie

Aby podłączyć kabel w module Keystone, jakie narzędzie należy zastosować?

Wynikiem dodawania liczb \( 33_{(8)} \) oraz \( 71_{(8)} \) jest liczba

Najłatwiej zidentyfikować błędy systemu operacyjnego Windows wynikające z konfliktów sprzętowych, takich jak przydzielanie pamięci, przerwań IRQ oraz kanałów DMA, przy użyciu narzędzia

Rezultatem wykonania przedstawionego fragmentu skryptu jest:

#!/bin/sh mkdir kat1 touch kat1/plik.txt

Na zdjęciu przedstawiono

Która norma określa parametry transmisji dla komponentów kategorii 5e?

Zgłoszona awaria ekranu laptopa może być wynikiem

Zjawisko przesłuchu w sieciach komputerowych polega na

Czym jest licencja OEM?

Wprowadzając w wierszu poleceń systemu Windows Server komendę convert, można wykonać

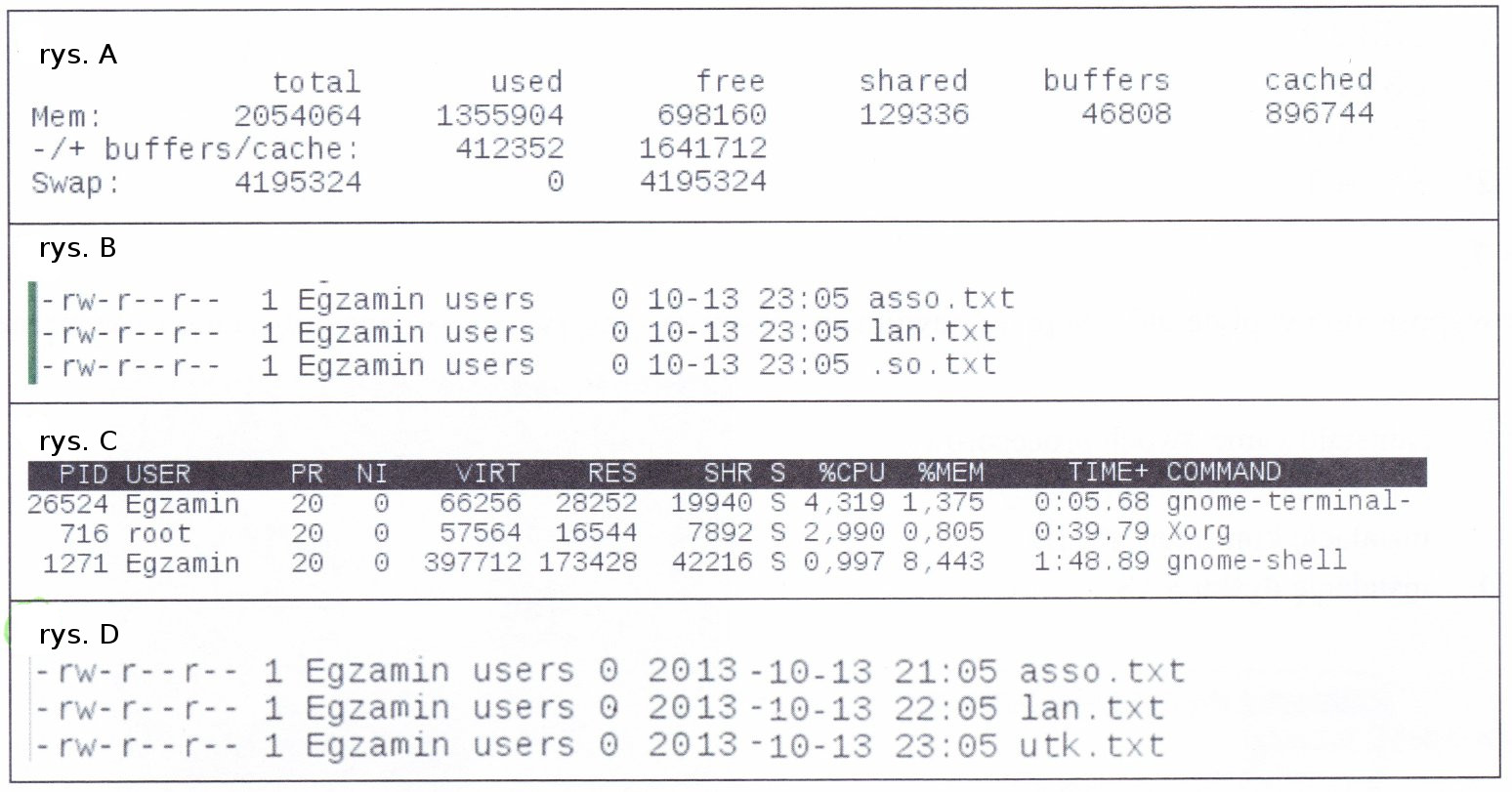

Rezultat wykonania komendy ls -l w systemie Linux ilustruje poniższy rysunek

Jakie rodzaje partycji mogą występować w systemie Windows?

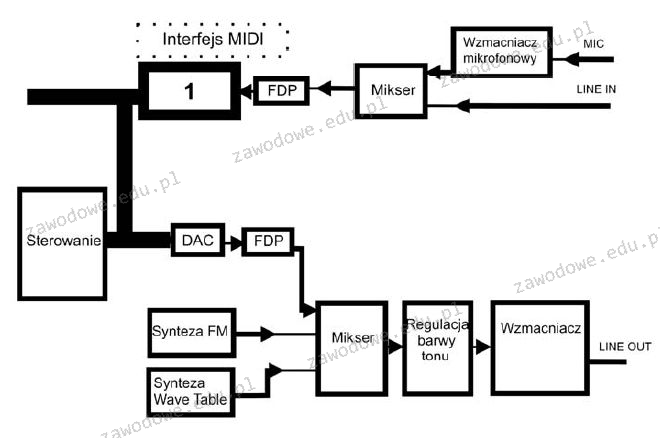

Schemat blokowy karty dźwiękowej jest przedstawiony na rysunku. Jaką rolę odgrywa układ oznaczony numerem 1?

Oblicz całkowity koszt materiałów potrzebnych do zbudowania sieci w topologii gwiazdy dla 3 komputerów z kartami sieciowymi, używając kabli o długości 2 m. Ceny materiałów są wskazane w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

W systemie Linux komenda ps wyświetli

Która z macierzy RAID opiera się na replikacji dwóch lub więcej dysków twardych?

Z informacji przedstawionych w tabeli wynika, że efektywna częstotliwość pamięci DDR SDRAM wynosi

| 184 styki |

| 64-bitowa szyna danych |

| Pojemność 1024 MB |

| Przepustowość 3200 MB/s |

Jaką maksymalną liczbę hostów można przypisać w lokalnej sieci, dysponując jedną klasą C adresów IPv4?

Jakie oprogramowanie do wirtualizacji jest dostępne jako rola w systemie Windows Server 2012?

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

W systemie Windows, zainstalowanym w wersji obsługującej przydziały dyskowe, użytkownik o nazwie Gość

Program df pracujący w systemach z rodziny Linux pozwala na wyświetlenie

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

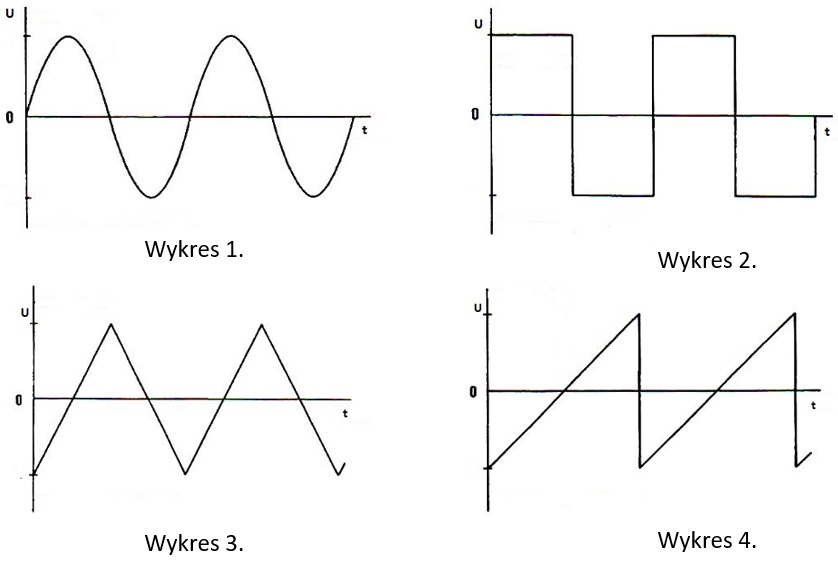

Na którym wykresie przedstawiono przebieg piłokształtny?