Pytanie 1

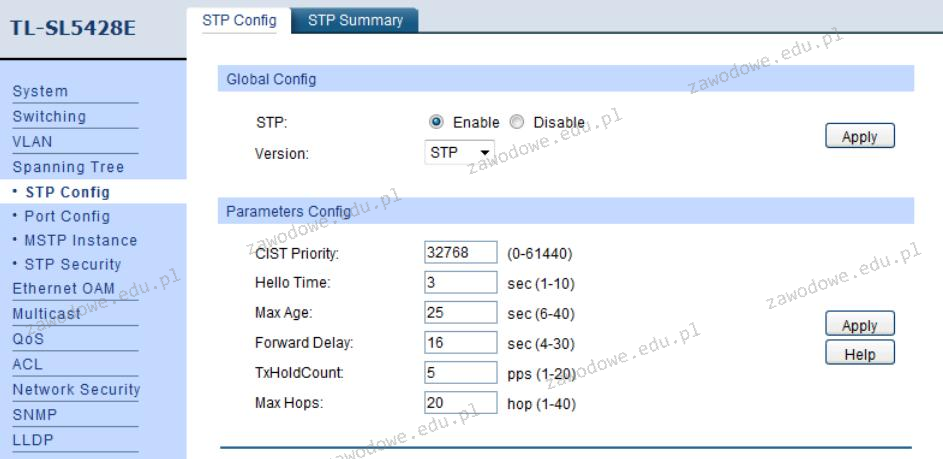

Na podstawie zrzutu ekranu ilustrującego ustawienia przełącznika można wnioskować, że

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Na podstawie zrzutu ekranu ilustrującego ustawienia przełącznika można wnioskować, że

Komputer lokalny dysponuje adresem 192.168.0.5. Po otwarciu strony internetowej z tego komputera, która rozpoznaje adresy w sieci, uzyskano informację, że adres komputera to 195.182.130.24. To oznacza, że

Na rysunku widoczny jest symbol graficzny

Którego urządzenia z zakresu sieci komputerowych dotyczy symbol przedstawiony na ilustracji?

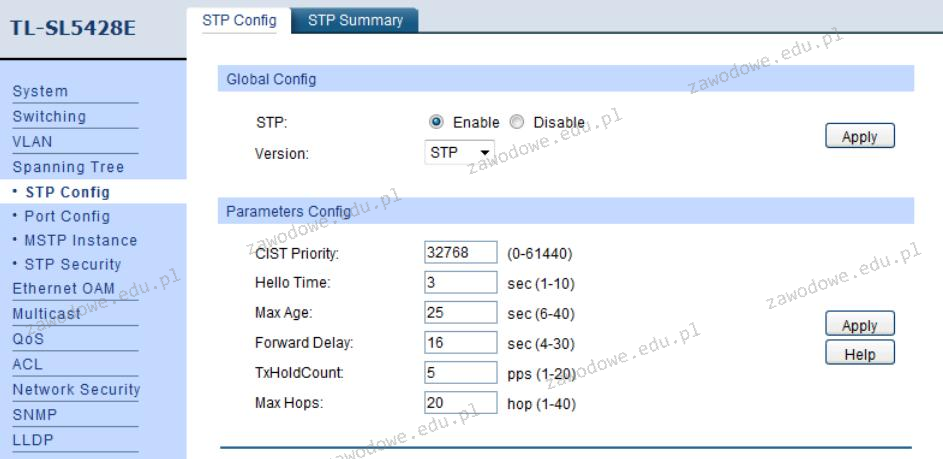

Element elektroniczny przedstawiony na ilustracji to

Programy antywirusowe mogą efektywnie zabezpieczać komputer. Istotne jest, aby wybrać możliwość uruchamiania aplikacji razem z komputerem oraz opcję

Zrzut ekranu przedstawiony powyżej, który pochodzi z systemu Windows, stanowi efekt działania komendy

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 127.0.0.1:12295 Admin-Komputer:54013 CZAS_OCZEKIWANIA TCP 127.0.0.1:53778 Admin-Komputer:54015 CZAS_OCZEKIWANIA TCP 127.0.0.1:53778 Admin-Komputer:53779 USTANOWIONO TCP 127.0.0.1:53779 Admin-Komputer:53778 USTANOWIONO TCP 127.0.0.1:53780 Admin-Komputer:53781 USTANOWIONO TCP 127.0.0.1:53781 Admin-Komputer:53780 USTANOWIONO TCP 127.0.0.1:53786 Admin-Komputer:53787 USTANOWIONO TCP 127.0.0.1:53787 Admin-Komputer:53786 USTANOWIONO TCP 127.0.0.1:53796 Admin-Komputer:53797 USTANOWIONO TCP 127.0.0.1:53797 Admin-Komputer:53796 USTANOWIONO TCP 127.0.0.1:53974 Admin-Komputer:53975 USTANOWIONO TCP 127.0.0.1:53976 Admin-Komputer:53975 USTANOWIONO

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

Jeśli podczas podłączania stacji dysków elastycznych 1,44 MB kabel sygnałowy zostanie włożony odwrotnie, to

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Do konserwacji elementów łożyskowanych oraz ślizgowych w urządzeniach peryferyjnych stosuje się

Jakim protokołem posługujemy się do przesyłania dokumentów hipertekstowych?

Aby po załadowaniu systemu Windows program Kalkulator uruchamiał się automatycznie, konieczne jest dokonanie ustawień

Papier termotransferowy to materiał eksploatacyjny stosowany w drukarkach

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Protokół poczty elektronicznej, który umożliwia zarządzanie wieloma skrzynkami pocztowymi oraz pobieranie i manipulowanie na wiadomościach przechowywanych na zdalnym serwerze, to

Jeżeli w konfiguracji karty graficznej zostanie wybrane odświeżanie obrazu większe od zalecanego, monitor CRT spełniający normy TCO 99

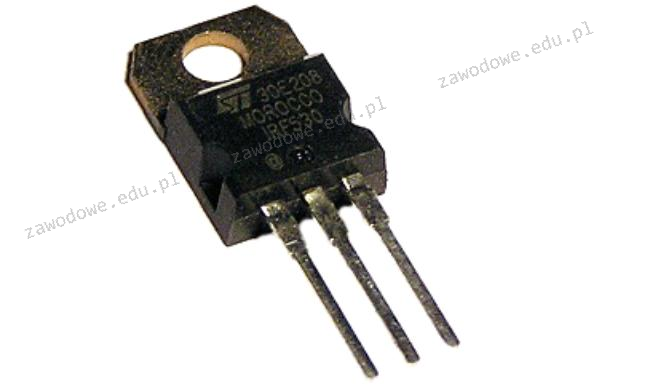

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

echo off echo ola.txt >> ala.txt pauseJakie będą skutki wykonania podanego skryptu?

Ile adresów można przypisać urządzeniom działającym w sieci o adresie IP 192.168.20.0/26?

Jakie narzędzie jest używane do zakończenia skrętki przy pomocy wtyku 8P8C?

Użytkownik systemu Windows wybrał opcję powrót do punktu przywracania. Które pliki powstałe po wybranym punkcie nie zostaną naruszone przez tę akcję?

Emisja przez BIOS firmy AMI jednego długiego oraz dwóch krótkich sygnałów dźwiękowych oznacza

Jakie urządzenie peryferyjne komputera służy do wycinania, drukowania oraz frezowania?

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Co jest efektem polecenia ipconfig /release?

Urządzenie przedstawione na obrazie jest przeznaczone do

Z jakiej puli adresowej usługa APIPA przypisuje adres IP dla komputera z systemem Windows, jeśli w sieci nie funkcjonuje serwer DHCP?

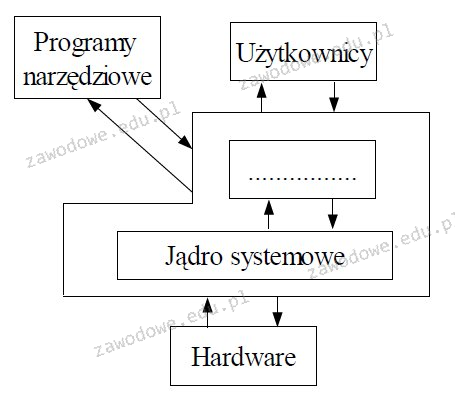

Jaki termin powinien zostać umieszczony w miejscu z kropkami na schemacie blokowym przedstawiającym strukturę systemu operacyjnego?

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

Aktualizacja systemów operacyjnych to proces, którego głównym zadaniem jest

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

Aby zapewnić możliwość odzyskania ważnych danych, należy regularnie

Liczbą dziesiętną, która odpowiada liczbie 11110101₍U₂₎, jest