Pytanie 1

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie został zobowiązany do podziału istniejącej lokalnej sieci komputerowej na 16 podsieci. Pierwotna sieć miała adres IP 192.168.20.0 z maską 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Który standard złącza DVI pozwala na przesyłanie wyłącznie sygnałów analogowych?

Notacja #102816 oznacza zapis w systemie liczbowym

Jakie informacje można uzyskać dzięki programowi Wireshark?

Pliki specjalne urządzeń, tworzone podczas instalacji sterowników w systemie Linux, są zapisywane w katalogu

Które medium transmisyjne umożliwia izolację galwaniczną pomiędzy systemami przesyłu danych?

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

SuperPi to aplikacja używana do testowania

Na ilustracji widoczny jest symbol graficzny

Jakie polecenie w systemie Linux jest potrzebne do stworzenia archiwum danych?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Do jakiego celu służy program fsck w systemie Linux?

Jednym z rezultatów wykonania poniższego polecenia jest:

sudo passwd -n 1 -x 5 test

Jakie polecenie w systemie Linux umożliwia wyświetlenie zawartości katalogu?

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

Do automatycznej synchronizacji dokumentów redagowanych przez kilka osób w tym samym czasie, należy użyć

Jakiego numeru kodu należy użyć w komendzie do zmiany uprawnień folderu w systemie Linux, aby właściciel miał dostęp do zapisu i odczytu, grupa miała prawo do odczytu i wykonania, a pozostali użytkownicy mogli jedynie odczytywać zawartość?

Który podzespół nie jest kompatybilny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- max 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

Urządzeniem, które chroni przed różnorodnymi atakami sieciowymi oraz może wykonywać dodatkowe zadania, takie jak szyfrowanie przesyłanych informacji lub automatyczne informowanie administratora o próbie włamania, jest

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Kto jest odpowiedzialny za alokację czasu procesora dla konkretnych zadań?

W systemie Linux komenda chown pozwala na

Minimalna odległość toru nieekranowanego kabla sieciowego od instalacji oświetleniowej powinna wynosić

Aby zabezpieczyć system przed atakami typu phishing, nie zaleca się

Co oznacza oznaczenie kabla skrętkowego S/FTP?

Wykorzystując narzędzie diagnostyczne Tracert, można zidentyfikować trasę do określonego celu. Ile routerów pokonał pakiet wysłany do hosta 172.16.0.99?

Czym jest patchcord?

Jakie są prędkości przesyłu danych w sieciach FDDI (ang. Fiber Distributed Data Interface) wykorzystujących technologię światłowodową?

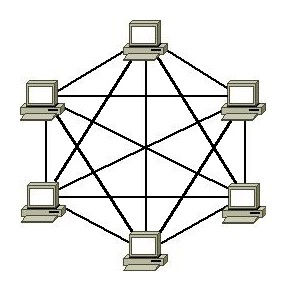

Jakiego rodzaju fizyczna topologia sieci komputerowej jest zobrazowana na rysunku?

Która norma w Polsce definiuje zasady dotyczące okablowania strukturalnego?

W które złącze, umożliwiające podłączenie monitora, wyposażona jest karta graficzna przedstawiona na ilustracji?

Na diagramie zaprezentowano strukturę

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

Sieć 192.200.100.0 z maską 255.255.255.128 podzielono na 4 równe podsieci. Ile maksymalnie adresów hostów jest dostępnych w każdej podsieci?

Jakim adresem IPv6 charakteryzuje się autokonfiguracja łącza?

Programem wykorzystywanym w systemie Linux do odtwarzania muzyki jest

Gdy użytkownik wpisuje w przeglądarkę internetową adres www.egzamin.pl, nie ma możliwości otwarcia strony WWW, natomiast wprowadzenie adresu 211.0.12.41 umożliwia dostęp do niej. Problem ten spowodowany jest brakiem skonfigurowanego serwera

Funkcję S.M.A.R.T. w twardym dysku, która jest odpowiedzialna za nadzorowanie i wczesne ostrzeganie o możliwych awariach, można uruchomić poprzez

Symbol graficzny przedstawiony na rysunku wskazuje na opakowanie