Pytanie 1

Jak należy ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie łączyć się z dwiema różnymi sieciami lokalnymi posiadającymi odrębne adresy IP?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jak należy ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie łączyć się z dwiema różnymi sieciami lokalnymi posiadającymi odrębne adresy IP?

Zgodnie z normą EIA/TIA T568B, żyły pary odbiorczej w skrętce są pokryte izolatorem w kolorze

Na który port rutera należy podłączyć kabel od zewnętrznej sieci, aby uzyskać dostęp pośredni do Internetu?

Aby zapewnić, że komputer uzyska od serwera DHCP określony adres IP, należy na serwerze zdefiniować

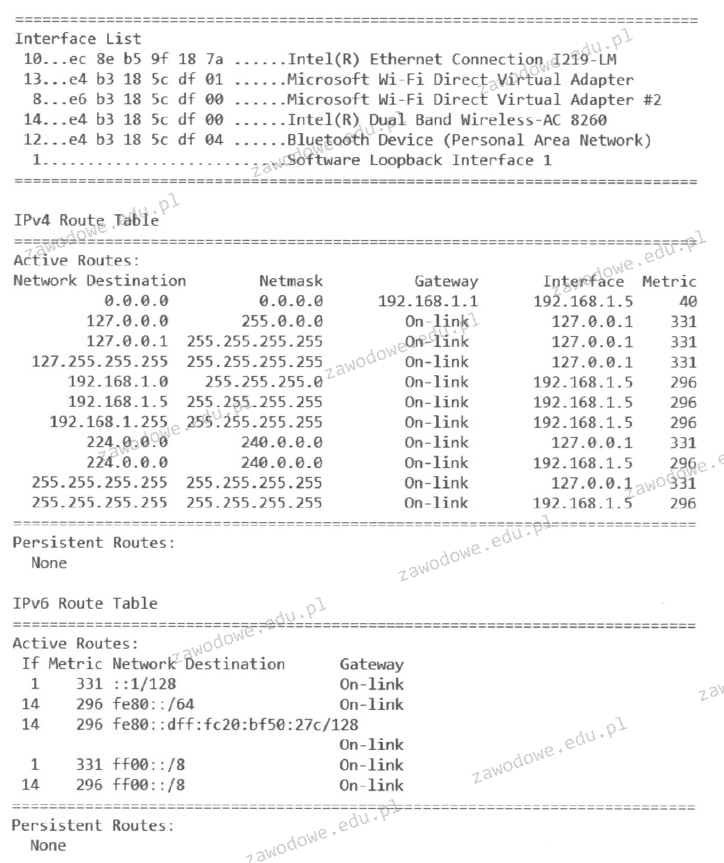

Informacje, które zostały pokazane na wydruku, uzyskano w wyniku wykonania

Jaką rolę pełni serwer plików w sieciach komputerowych LAN?

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

Aby określić długość prefiksu w adresie IPv4, należy ustalić

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Podstawowym zadaniem mechanizmu Plug and Play jest

Przygotowując ranking dostawców łączy internetowych należy zwrócić uwagę, aby jak najmniejsze wartości miały parametry

Urządzenie sieciowe, które widoczna jest na ilustracji, to

Użycie którego z urządzeń może prowadzić do wzrostu liczby kolizji pakietów w sieci?

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Jaką liczbę punktów abonenckich (2 x RJ45) zgodnie z wytycznymi normy PN-EN 50167 powinno się zainstalować w biurze o powierzchni 49 m2?

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

Jakie pole znajduje się w nagłówku protokołu UDP?

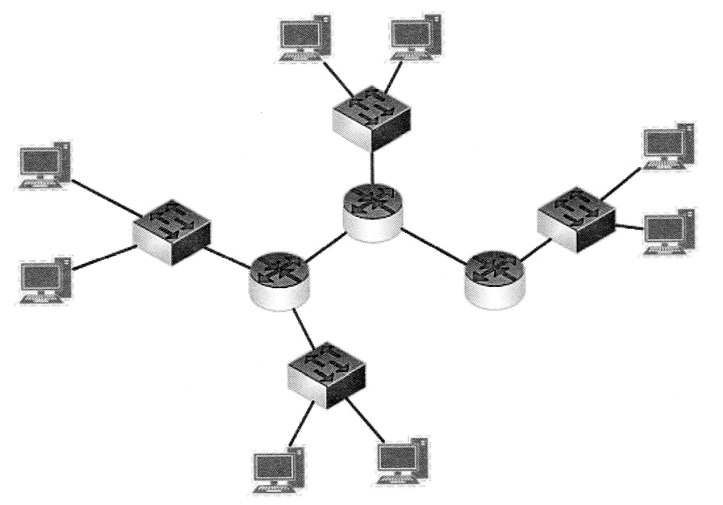

Ile symboli routerów i przełączników występuje na diagramie?

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

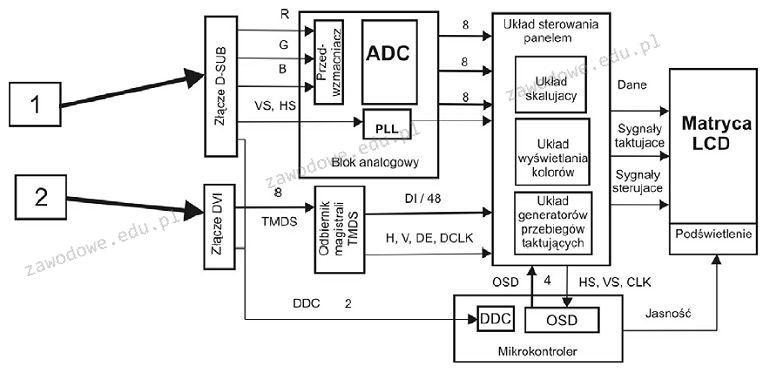

Które z połączeń zaznaczonych strzałkami na diagramie monitora stanowi wejście cyfrowe?

Mysz komputerowa z interfejsem bluetooth pracującym w klasie 2 ma teoretyczny zasięg do

Pierwszym krokiem koniecznym do ochrony rutera przed nieautoryzowanym dostępem do jego panelu konfiguracyjnego jest

Okablowanie wertykalne w sieci strukturalnej łączy

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

Jakie aktywne urządzenie pozwoli na nawiązanie połączenia z lokalną siecią dla 15 komputerów, drukarki sieciowej oraz rutera, wykorzystując kabel UTP?

Jaką konfigurację sieciową powinien mieć komputer, który jest częścią tej samej sieci LAN co komputer z adresem 10.8.1.10/24?

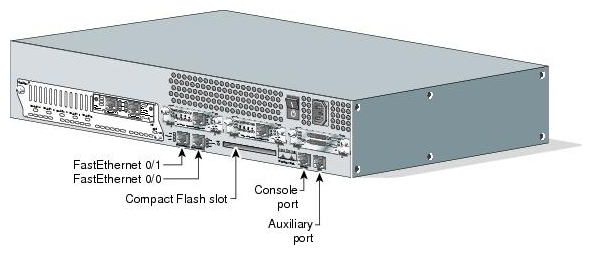

Jakie urządzenie ilustruje zamieszczony rysunek?

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

Jaki jest poprawny adres podsieci po odjęciu 4 bitów od części hosta w adresie klasowym 192.168.1.0?

Czym jest OTDR?

Zasilacz UPS o mocy rzeczywistej 480 W nie jest przeznaczony do podłączenia

Symbol przedstawiony na ilustracji oznacza produkt

Router Wi-Fi działający w technologii 802.11n umożliwia osiągnięcie maksymalnej prędkości przesyłu danych

Protokół ARP (Address Resolution Protocol) służy do konwersji adresu IP na

Który z protokołów jest używany podczas rozpoczynania sesji VoIP?

Jak można skonfigurować interfejs sieciowy w systemie Linux, modyfikując plik

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Protokół kontrolny z rodziny TCP/IP, który odpowiada między innymi za identyfikację usterek w urządzeniach sieciowych, to

Okablowanie pionowe w sieci strukturalnej łączy się