Pytanie 1

Przygotowano fragment kodu PHP z zadeklarowaną zmienną tablicową. Jaki wynik zostanie wyświetlony jako imię po wykonaniu tego kodu?

$imiona = array('Anna', 'Tomasz', 'Krzysztof', 'Aleksandra'); echo $imiona[2];

Wynik: 7/40 punktów (17,5%)

Wymagane minimum: 20 punktów (50%)

Przygotowano fragment kodu PHP z zadeklarowaną zmienną tablicową. Jaki wynik zostanie wyświetlony jako imię po wykonaniu tego kodu?

$imiona = array('Anna', 'Tomasz', 'Krzysztof', 'Aleksandra'); echo $imiona[2];

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

Podaj zapis w języku JavaScript, który sprawdzi, czy spełniony jest przynajmniej jeden z następujących warunków: 1) dowolna liczba naturalna a jest liczbą trzycyfrową, 2) dowolna liczba całkowita b jest liczbą ujemną?

Jaką właściwość należy zastosować w stylu CSS, aby określić krój czcionki?

W przedstawionym kodzie JavaScript występuje błąd logiczny. Program zamiast informować, czy liczby są równe, nie działa prawidłowo. Wskaż, jaka odpowiedź dotyczy tego błędu

| var x = 5; var y = 3; if (x = y) document.getElementById("demo").innerHTML = "zmienne są równe"; else document.getElementById("demo").innerHTML = "zmienne się różnią"; |

Fragment kodu SQL wskazuje, że klucz obcy

W celu stylizacji strony internetowej stworzono odpowiednie reguły. Reguły te będą stosowane tylko do wybranych znaczników (np. niektóre nagłówki, kilka akapitów). W tej sytuacji, aby zastosować styl do kilku wybranych znaczników, najlepiej będzie użyć

{ text-align: right; }W trakcie weryfikacji stron internetowych nie analizuje się

Element <meta charset="utf-8"> definiuje metadane odnoszące się do strony internetowej dotyczące

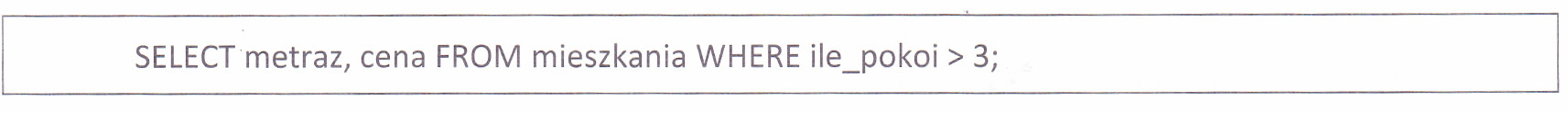

W dostępnej tabeli mieszkań znajdują się kolumny o nazwach: adres, metraż, liczba_pokoi, standard, status, cena. Wykonanie podanej kwerendy SQL SELECT spowoduje, że zostaną wyświetlone

Brak odpowiedzi na to pytanie.

Kiedy należy użyć kwerendy SELECT DISTINCT, aby wybrać rekordy?

Brak odpowiedzi na to pytanie.

Jaką maksymalną liczbę znaczników <td> można zastosować w tabeli składającej się z trzech kolumn i trzech wierszy, która nie zawiera złączeń między komórkami oraz wiersza nagłówkowego?

Brak odpowiedzi na to pytanie.

W JavaScript, wynik operacji przyjmuje wartość NaN, gdy skrypt usiłuje przeprowadzić

Brak odpowiedzi na to pytanie.

W języku SQL wydano polecenie

CREATE USER 'anna'@'localhost' IDENTIFIED BY '54RTu8';Jednak operacja ta zakończyła się niepowodzeniem z powodu błędu: #1396 - Operation CREATE USER failed for 'anna'@'localhost'. Możliwą przyczyną tego problemu bazy danych może być:

Brak odpowiedzi na to pytanie.

Funkcję o nazwie policz, napisaną w PHP, wywołano z argumentem $Z = 1. Jaki wynik zostanie zwrócony? ```function policz($Z) { while($Z < 5) { $Z += 2 * $Z + 1; } return $Z; }```

Brak odpowiedzi na to pytanie.

W języku HTML, aby stworzyć pole do wprowadzania hasła, w którym tekst jest maskowany (zastąpiony kropeczkami), należy zastosować znacznik

Brak odpowiedzi na to pytanie.

Jaki typ powinien być wykorzystany, aby pole danych mogło przyjmować liczby zmiennoprzecinkowe?

Brak odpowiedzi na to pytanie.

Jaki znacznik z sekcji head dokumentu HTML w wersji 5 jest wymagany przez walidator HTML i jego brak skutkuje zgłoszeniem błędu error?

Brak odpowiedzi na to pytanie.

System baz danych gromadzi multimedia, co wiąże się z przechowywaniem znacznych ilości danych binarnych. Jakiego typu danych należy użyć w tym przypadku?

Brak odpowiedzi na to pytanie.

Definicja stylu przedstawiona w języku CSS dotyczy odnośnika, który

Brak odpowiedzi na to pytanie.

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Brak odpowiedzi na to pytanie.

W bazie danych znajduje się tabela ksiazki, która zawiera pola: tytul, id_autora, data_wypoz oraz id_czytelnika. Co dzień generowany jest raport dotyczący książek wypożyczonych w danym dniu, który prezentuje tylko tytuły książek. Która z poniższych kwerend SQL będzie odpowiednia do utworzenia tego raportu?

Brak odpowiedzi na to pytanie.

W programowaniu zmienna typu integer jest wykorzystywana do przechowywania

Brak odpowiedzi na to pytanie.

Aby uczynić stronę internetową bardziej dostępną dla osób niewidomych, należy przypisać obrazom wyświetlanym za pomocą znacznika img odpowiedni atrybut

Brak odpowiedzi na to pytanie.

Wskaż poprawną definicję stylu CSS dla przycisku typu submit o właściwościach: czarny kolor tła, brak obramowania, marginesy wewnętrzne 5 px.

|

Brak odpowiedzi na to pytanie.

Która z funkcji SQL nie wymaga podania argumentów?

Brak odpowiedzi na to pytanie.

Zapis w CSS `h2 {background-color: green;}` spowoduje, że kolor zielony będzie dotyczył

Brak odpowiedzi na to pytanie.

W języku PHP do zmiennej a przypisano tekst, w którym wielokrotnie występuje słowo Kowalski. W celu zamiany wszystkich wystąpień słowa Kowalski na słowo Nowak w zmiennej a, należy użyć polecenia

Brak odpowiedzi na to pytanie.

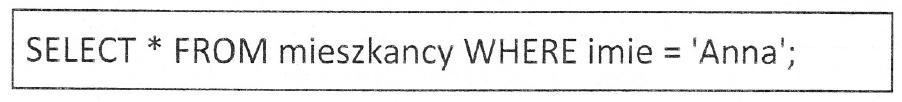

W zapytaniu SQL, umieszczonym w ramce, symbol gwiazdki wskazuje, że w wyniku tego zapytania

Brak odpowiedzi na to pytanie.

Który z wymienionych formatów wideo nie jest wspierany przez standard HTML5?

Brak odpowiedzi na to pytanie.

W HTML, aby ustawić tytuł dokumentu na "Moja strona", który pojawi się na karcie przeglądarki internetowej, należy użyć zapisu

Brak odpowiedzi na to pytanie.

Jaką kwerendę w bazie MariaDB należy zastosować, aby wybrać artykuły z cenami mieszczącymi się w zakresie obustronnie domkniętym <10, 20>?

Brak odpowiedzi na to pytanie.

Jak nazywa się domyślny plik konfiguracyjny dla serwera Apache?

Brak odpowiedzi na to pytanie.

Wykonanie polecenia w MySQL w postaci ```REVOKE DELETE, UPDATE ON pracownicy FROM 'tKowal'@'localhost'``` spowoduje, że użytkownik tKowal straci

Brak odpowiedzi na to pytanie.

Aby stworzyć tabelę, należy wykorzystać polecenie

Brak odpowiedzi na to pytanie.

Kod w języku PHP przedstawia się następująco (patrz ramka): Zakładając, że zmienne a, b, c mają wartości numeryczne, wynik warunku będzie skutkował wypisaniem liczby:

if ($a > $b && $a > $c) echo $a; else if ($b > $c) echo $b; else echo $c;

Brak odpowiedzi na to pytanie.

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Brak odpowiedzi na to pytanie.

Do jakich zadań można wykorzystać program FileZilla?

Brak odpowiedzi na to pytanie.

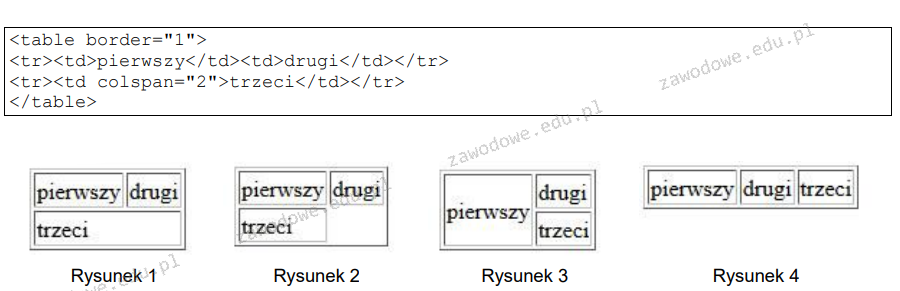

W języku HTML stworzono definicję tabeli. Który z rysunków ilustruje jej działanie?

Brak odpowiedzi na to pytanie.