Pytanie 1

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Wynik: 34/40 punktów (85,0%)

Wymagane minimum: 20 punktów (50%)

Jakie znaczenie ma komunikat Keyboard is locked out – Unlock the key w BIOS POST producenta Phoenix?

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Zakładka Advanced Chipset Features lub Chipset Features Setup w BIOS-ie umożliwia

Jaki adres IPv6 odnosi się do hosta lokalnego?

Która z poniższych informacji wskazuje na właściwe połączenie modemu ADSL z komputerem za pomocą kabla USB?

System oceniający i kontrolujący działanie dysku twardego to

Nawiązanie połączenia pomiędzy urządzeniami końcowymi przed przesłaniem informacji odbywa się w przypadku komutacji

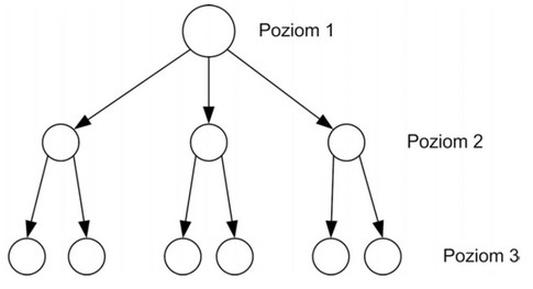

Na rysunku przedstawiono sposób synchronizacji sieci typu

Jak działa macierz RAID1 wykorzystana w serwerze?

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Który zapis w formacie "dot-decimal" nie wskazuje na maskę podsieci IPv4?

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Jaki zapis nie stanowi adresu IPv6?

Na podstawie fragmentu instrukcji modemu DSL określ prawdopodobną przyczynę świecenia kontrolki Internet na czerwono.

| Fragment instrukcji modemu DSL | ||

|---|---|---|

| Opis diody | Kolor diody | Opis działania |

| Power | Zielona | Urządzenie jest włączone |

| Czerwona | Urządzenie jest w trakcie włączania się | |

| Miganie na czerwono i zielono | Aktualizacja oprogramowania | |

| Wyłączona | Urządzenie jest wyłączone | |

| ADSL | Zielona | Połączenie jest ustanowione |

| Miganie na zielono | Linia DSL synchronizuje się | |

| Wyłączona | Brak sygnału | |

| Internet | Zielona | Połączenie ustanowione |

| Czerwona | Połączenie lub autoryzacja zakończona niepowodzeniem | |

| Miganie na zielono | Zestawianie sesji PPP | |

| Wyłączona | Brak połączenia z Internetem | |

| LAN 1/2/3/4 | Zielona | Połączenie ustanowione |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | Kabel Ethernet jest odłączony | |

| WLAN | Zielona | WLAN jest włączony |

| Miganie na zielono | Transmisja danych | |

| Wyłączona | WLAN jest wyłączony | |

| WPS | Zielona | Funkcja WPS włączona |

| Miganie na zielono | Funkcja WPS synchronizuje się | |

| Wyłączona | Funkcja WPS wyłączona | |

Który protokół rutingu wykorzystuje algorytm Dijkstry do obliczania najkrótszej ścieżki, tzw. najlepszej trasy, do sieci docelowych?

Do jakich celów wykorzystywana jest pamięć ROM w ruterach?

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Który rodzaj alarmu w systemie teleinformatycznym wymaga podjęcia działań mających na celu dokładne zdiagnozowanie oraz rozwiązanie problemu?

Który adres docelowy IPv6 nie jest kierowany poza pojedynczy węzeł sieci i nie jest przesyłany przez routery?

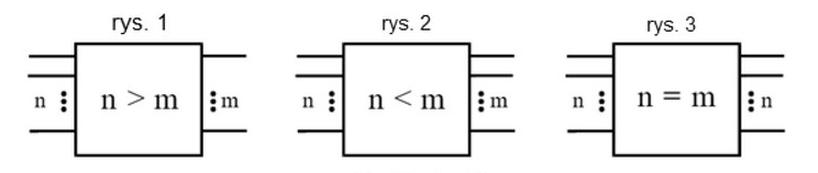

Uwzględniając relację między liczbami wejść i wyjść na rys. 1, rys. 2, i rys. 3 zamieszczono odpowiednio

Kontroler RAID 1 umieszczony na płycie głównej serwera

Rutery dostępowe to sprzęt, który

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Aby zmienić datę systemową w komputerze, należy w menu BIOS Setup wybrać opcję

Jak określa się metodę ataku na systemy teleinformatyczne, która polega na udawaniu innego elementu systemu informatycznego poprzez sfałszowanie oryginalnego adresu IP w nagłówku pakietu?

W nowych biurowych pomieszczeniach rachunkowych konieczne jest zainstalowanie sieci strukturalnej. Wykonawca oszacował koszty materiałów na 2 800 zł brutto, robocizny na 2 000 zł brutto oraz narzut od sumy łącznej na poziomie 10%. Jaką sumę brutto zapłaci klient za realizację sieci?

Zgodnie z protokołem IPv6 każdy interfejs sieciowy powinien posiadać adres link-local. Który prefiks określa adresy typu link-local?

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Który z poniższych protokołów jest klasyfikowany jako protokół wektora odległości?

Algorytmy zarządzania kolejkami stosowane w urządzeniach sieciowych pozwalają na

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Który protokół routingu jest używany do wymiany danych dotyczących dostępności sieci pomiędzy autonomicznymi systemami?

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

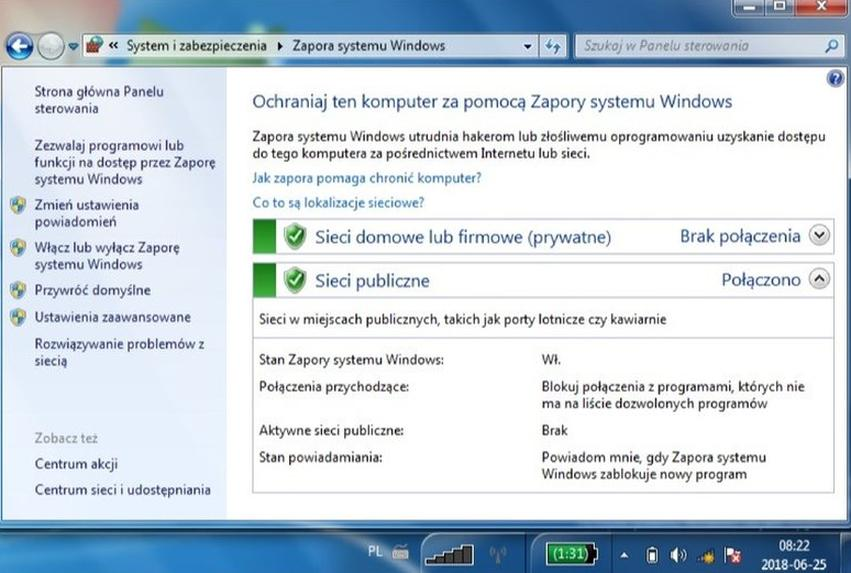

Z informacji przedstawionych na zrzucie ekranowym wynika, że

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Zrzut przedstawia wynik testowania rozległej sieci komputerowej poleceniem

Śledzenie trasy do wp.pl [212.77.100.101] z maksymalną liczbą 30 przeskoków: 1 2 ms 2 ms 4 ms 192.168.2.254 2 8 ms 2 ms 4 ms ulan31.nemes.lubman.net.pl [212.182.69.97] 3 8 ms 7 ms 3 ms ae0x799.nucky.lubman.net.pl [212.182.56.149] 4 13 ms 24 ms 13 ms dflt-if.nucky-task.lubman.net.pl [212.182.58.100] 5 14 ms 13 ms 16 ms wp-jro4.i10e-task.gda.pl [153.19.102.6] 6 23 ms 25 ms 18 ms rtr2.rtr-int-2.adm.wp-sa.pl [212.77.96.69] 7 13 ms 27 ms 15 ms www.wp.pl [212.77.100.101] Śledzenie zakończone.

Jakie typy rutera działają jako bramy pomiędzy różnymi obszarami autonomicznymi?

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania