Pytanie 1

Który symbol reprezentuje sygnał w amerykańskiej strukturze PDH o przepływności wynoszącej 1,544 Mb/s?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Który symbol reprezentuje sygnał w amerykańskiej strukturze PDH o przepływności wynoszącej 1,544 Mb/s?

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zasada użytkowania dotycząca kompatybilności elektromagnetycznej (EMC) systemu teleinformatycznego polega na

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak określa się proces przeciwny do multipleksacji, który polega na rozdzieleniu jednego strumienia danych na kilka fizycznych kanałów?

Jaka jest wartość tłumienia toru światłowodowego, jeżeli poziom sygnału na wejściu wynosi -10 dBm, a na jego wyjściu -14 dBm?

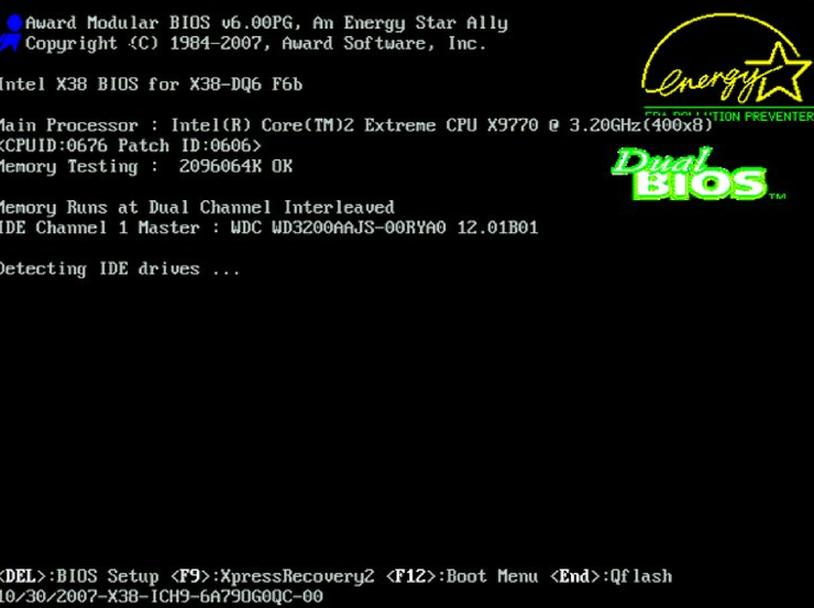

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

Jakie zadanie pełni preselekcja w centrali telefonicznej?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką instytucję reprezentuje skrót ITU-T?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Która klasa kabla UTP pozwala na przesył danych z prędkością 1000 Mbit/s?

Która z klas ruchowych technologii ATM jest przewidziana dla źródeł o niezdefiniowanej szybkości transmisji realizujących nieregularny transfer dużych porcji informacji w miarę dostępności łącza?

Termin MAC odnosi się do

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką maksymalną wartość ma szerokość pasma, które może być wykorzystywane przez asymetryczny system VDSL w Europie?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Sygnał, który w każdym momencie jest określany zmienną losową posiadającą znane statystyki, jest sygnałem

W systemie ISDN wykorzystuje się komutację

Jakie rodzaje zakończeń sieciowych ISDN są oferowane przez operatora sieci?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

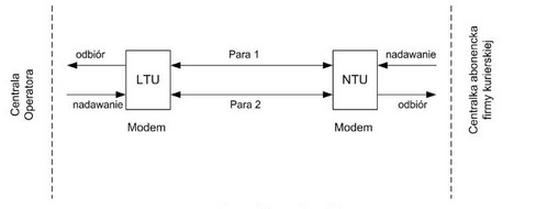

Do połączenia centralki abonenckiej firmy kurierskiej z centralą operatora zgodnie ze schematem stosuje się modemy

Funkcja gasikowa w telefonie

W europejskiej plezjochronicznej strukturze cyfrowej PDH sygnał E3 powstaje w wyniku zwielokrotnienia

Która kategoria kabla UTP pozwala na przesył danych z prędkością 1 000 Mbit/s?

Protokół ICMP (Internet Control Message Protocol) nie dostarcza informacji ruterowi lub hostowi o

Który z poniższych standardów technologii Ethernet umożliwia największą długość połączenia między hostem a aktywnym urządzeniem sieciowym?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W jakich okolicznościach utrata napięcia w sieci elektrycznej abonenta nie wpłynie na działanie Internetu w modemie VDSL?

Symbol XTKMXpw 5x2x0,6 oznacza rodzaj kabla telekomunikacyjnego?

Który rodzaj komutacji umożliwia przesyłanie informacji metodą bezpołączeniową?

Tor sygnałowy o długości 3 km składa się z 3 segmentów kabla światłowodowego. Tłumienność na jednostkę długości użytego światłowodu wynosi 0,2 dB/km. Jakie jest całkowite tłumienie toru, jeśli w miejscu spawu tłumienie wynosi 0,01 dB?

Napis Z-XOTKtsd 12J znajdujący się na osłonie kabla oznacza kabel zewnętrzny, tubowy z suchym uszczelnieniem ośrodka, całkowicie dielektryczny?

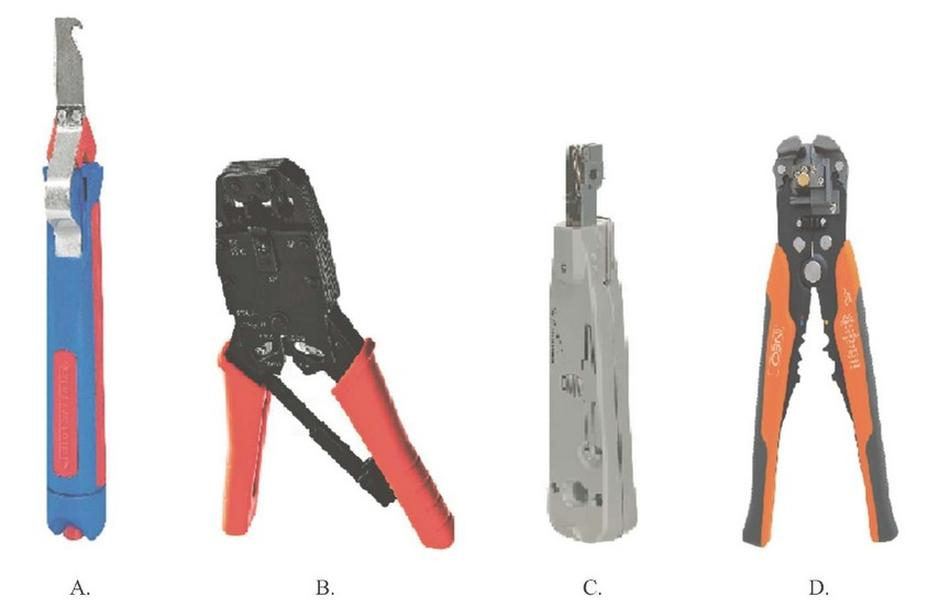

Które narzędzie jest stosowane do zarabiania kabli w złączach LSA?

Jak nazywana jest cyfrowa sieć o topologii podwójnych, przeciwstawnych pierścieni światłowodowych?

Do przeprowadzenia transmisji danych na dzierżawionym łączu typu punkt-punkt używa się modemu

Czym jest VPN?

Jaką informację niesie komunikat Reboot and Select proper Boot device or Insert Boot Media in selected Boot device and press a key, który pojawia się w trakcie wykonywania procedur POST?