Pytanie 1

Jakim symbolem powinien być oznaczony sprzęt komputerowy, aby spełniał wymogi prawne konieczne do sprzedaży w Unii Europejskiej?

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Jakim symbolem powinien być oznaczony sprzęt komputerowy, aby spełniał wymogi prawne konieczne do sprzedaży w Unii Europejskiej?

Który z podanych adresów protokołu IPv4 jest adresem klasy D?

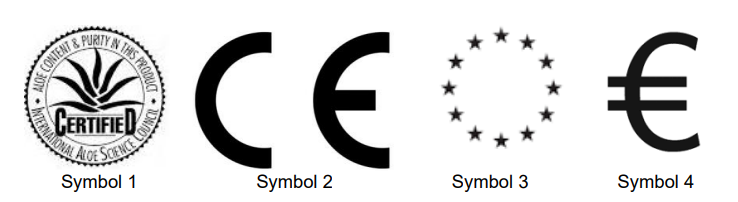

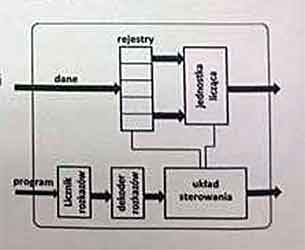

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

Jaki adres IP w formacie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanym w formacie binarnym?

Jak wygląda liczba 51210) w systemie binarnym?

Jak nazywa się jednostka danych PDU w warstwie sieciowej modelu ISO/OSI?

Jaką wartość liczbową reprezentuje zapis binarny 01010101?

Wartość koloru RGB(255, 170, 129) odpowiada zapisie

W modelu RGB, kolor w systemie szesnastkowym przedstawia się w ten sposób: ABCDEF. Wartość natężenia koloru niebieskiego w tym zapisie odpowiada liczbie dziesiętnej

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Symbol "LGA 775" obecny w dokumentacji technicznej płyty głównej wskazuje na typ gniazda dla procesorów:

Jeżeli szybkość pobierania danych z sieci wynosi 8 Mb/s, to w ciągu 6 s możliwe jest pobranie pliku o maksymalnej wielkości równej

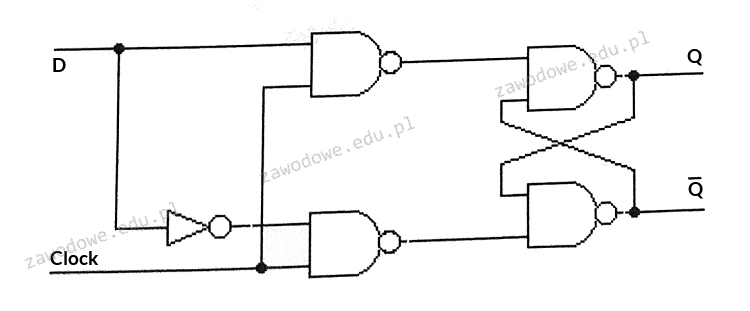

Układy sekwencyjne stworzone z grupy przerzutników, zazwyczaj synchronicznych typu D, wykorzystywane do magazynowania danych, to

Jaką maksymalną liczbę hostów można przypisać w sieci o adresie IP klasy B?

Jakie adresy mieszczą się w zakresie klasy C?

Ile adresów urządzeń w sieci jest dostępnych dzięki zastosowaniu klasy adresowej C w systemach opartych na protokołach TCP/IP?

Jakie jest zadanie usługi DNS?

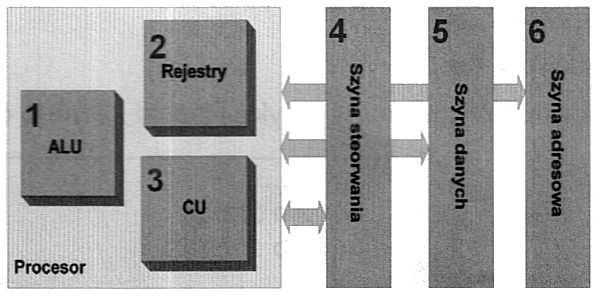

Jakie zadanie realizuje układ oznaczony strzałką na diagramie karty graficznej?

Numer 22 umieszczony w adresie http://www.adres_serwera.pl:22 wskazuje na

Wynikiem działania funkcji logicznej XOR na dwóch liczbach binarnych \( 1010_2 \) i \( 1001_2 \) jest czterobitowa liczba

Aby uzyskać na ekranie monitora odświeżanie obrazu 85 razy w ciągu sekundy, trzeba częstotliwość jego odświeżania ustawić na

Liczba 100110011 zapisana w systemie ósemkowym wynosi

Adres komórki pamięci został podany w kodzie binarnym 1110001110010100. Jak zapisuje się ten adres w systemie szesnastkowym?

Jak wielu hostów można maksymalnie zaadresować w sieci lokalnej, mając do dyspozycji jeden blok adresów klasy C protokołu IPv4?

Protokół, który konwertuje nazwy domen na adresy IP, to

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Ile maksymalnie urządzeń, wliczając w nie huby oraz urządzenia końcowe, może być podłączonych do interfejsu USB za pomocą magistrali utworzonej przy użyciu hubów USB?

Do akumulatora w jednostce ALU wprowadzono liczbę dziesiętną 253. Jak wygląda jej reprezentacja binarna?

Brak odpowiedzi na to pytanie.

Rejestry widoczne na diagramie procesora mają rolę

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba 11110101(U2)?

Brak odpowiedzi na to pytanie.

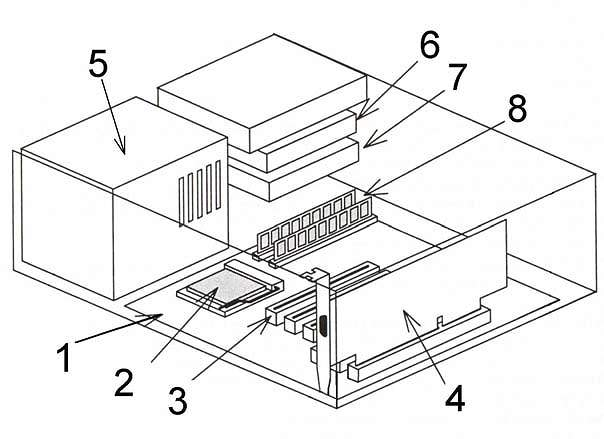

Na ilustracji procesor jest oznaczony liczbą

Brak odpowiedzi na to pytanie.

Jak wygląda schemat połączeń bramek logicznych?

Brak odpowiedzi na to pytanie.

Czym wyróżniają się procesory CISC?

Brak odpowiedzi na to pytanie.

Za co odpowiada protokół DNS?

Brak odpowiedzi na to pytanie.

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Brak odpowiedzi na to pytanie.

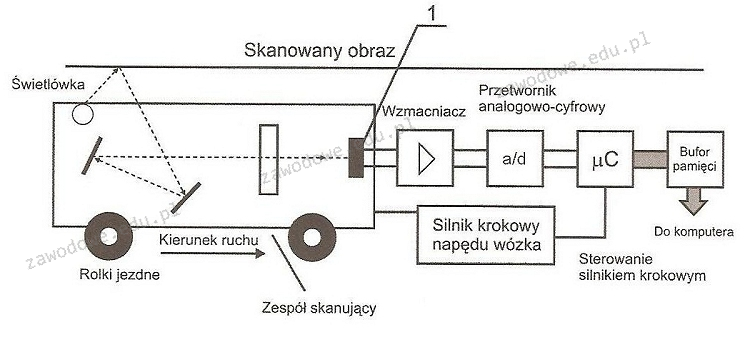

Na diagramie działania skanera, element oznaczony numerem 1 odpowiada za

Brak odpowiedzi na to pytanie.

Jaką inną formą można zapisać 2^32 bajtów?

Brak odpowiedzi na to pytanie.

W przedsiębiorstwie trzeba było zreperować 5 komputerów i serwer. Czas potrzebny na naprawę każdego z komputerów wyniósł 1,5 godziny, a serwera 2,5 godziny. Stawka za usługę to 100,00 zł za roboczogodzinę, a do tego doliczany jest podatek VAT w wysokości 23%. Jaka kwota brutto będzie należna za tę usługę?

Brak odpowiedzi na to pytanie.

Który komponent mikroprocesora odpowiada m.in. za odczytywanie instrukcji z pamięci oraz generowanie sygnałów kontrolnych?

Brak odpowiedzi na to pytanie.