Pytanie 1

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Jakie polecenie powinno się wykorzystać do zainstalowania pakietów Pythona w systemie Ubuntu z oficjalnego repozytorium?

Wykonane polecenia, uruchomione w interfejsie CLI rutera marki CISCO, spowodują ```Router#configure terminal Router(config)#interface FastEthernet 0/0 Router(config-if)#ip address 10.0.0.1 255.255.255.0 Router(config-if)#ip nat inside```

Przy zmianach w rejestrze Windows w celu zapewnienia bezpieczeństwa należy najpierw

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Emisja przez BIOS firmy AMI jednego długiego oraz dwóch krótkich sygnałów dźwiękowych oznacza

Relacja między ładunkiem zmagazynowanym na przewodniku a potencjałem tego przewodnika wskazuje na jego

Switch sieciowy w standardzie Fast Ethernet pozwala na przesył danych z maksymalną prędkością

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

Według normy JEDEC, standardowe napięcie zasilające dla modułów pamięci RAM DDR3L o niskim napięciu wynosi

Które środowisko graficzne przeznaczone dla systemu Linux charakteryzuje się najmniejszymi wymaganiami parametrów pamięci RAM?

Wynikiem poprawnego pomnożenia dwóch liczb binarnych 111001102 oraz 000111102 jest wartość

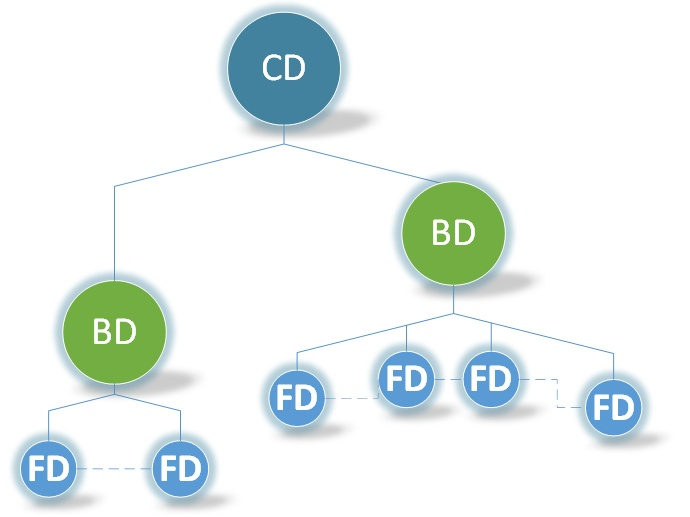

Przedstawiony schemat sieci kampusowej zawiera

Jaką sumę należy zapłacić za wymianę karty graficznej w komputerze, jeżeli cena karty wynosi 250 zł, a czas wymiany przez pracownika serwisu to 80 minut, przy czym każda rozpoczęta godzina pracy kosztuje 50 zł?

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia lub opuszczenia konkretnej grupy rozgłoszeniowej?

Do wyświetlenia daty w systemie Linux można wykorzystać polecenie

W którym modelu płyty głównej można zamontować procesor o podanych parametrach?

| Intel Core i7-4790 3,6 GHz 8MB cache s. 1150 Box |

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Na załączonym zdjęciu znajduje się

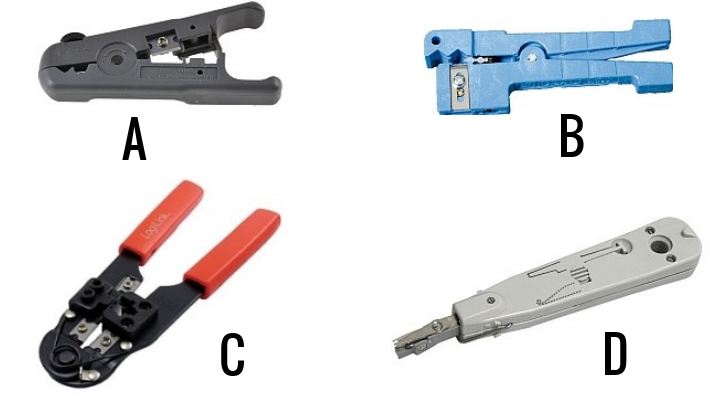

Jakie narzędzie wykorzystuje się do przytwierdzania kabla w module Keystone?

Przynależność komputera do konkretnej wirtualnej sieci nie może być ustalona na podstawie

Jakie polecenie w systemie Linux umożliwia wyświetlenie identyfikatora użytkownika?

Równoległy interfejs, w którym magistrala składa się z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na odległość do 5 metrów, pod warunkiem, że przewody sygnałowe są skręcane z przewodami masy; w przeciwnym razie limit wynosi 2 metry, nazywa się

Aby zwiększyć wydajność komputera, można zainstalować procesor obsługujący technologię Hyper-Threading, która pozwala na

Liczba BACA zapisana w systemie szesnastkowym odpowiada liczbie

Która kopia w procesie archiwizacji plików pozostawia oznaczenie archiwizacji?

W jakiej logicznej topologii działa sieć Ethernet?

Wszystkie ustawienia użytkowników komputera są przechowywane w gałęzi rejestru oznaczonej akronimem

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Jakiego rodzaju adresację stosuje protokół IPv6?

Podaj poprawną sekwencję czynności, które należy wykonać, aby przygotować nowy laptop do użycia.

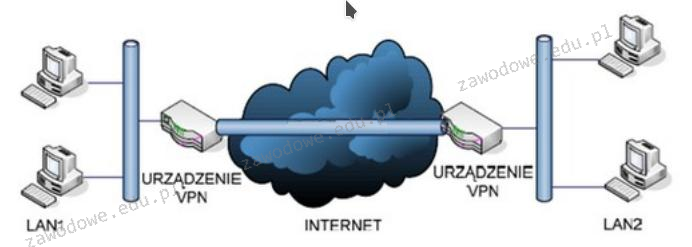

Schemat ilustruje zasadę funkcjonowania sieci VPN o nazwie

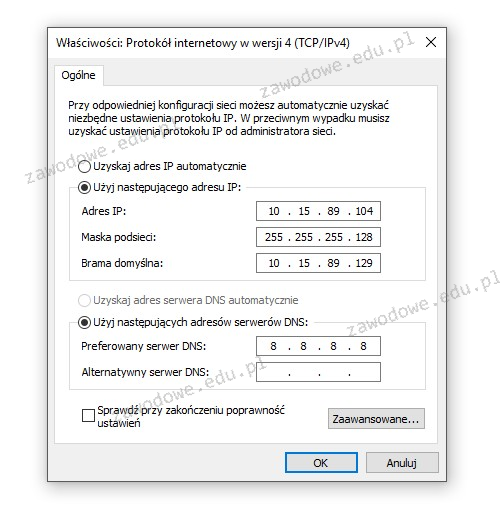

Na rysunku przedstawiono ustawienia karty sieciowej urządzenia z adresem IP 10.15.89.104/25. Co z tego wynika?

Które z poniższych stwierdzeń na temat protokołu DHCP jest poprawne?

Błąd typu STOP Error (Blue Screen) w systemie Windows, który wiąże się z odniesieniem się systemu do niepoprawnych danych w pamięci RAM, to

ACPI jest skrótem oznaczającym

Wskaź, które zdanie dotyczące zapory sieciowej jest nieprawdziwe?