Pytanie 1

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Jak nazywa się protokół, który umożliwia pobieranie wiadomości z serwera?

Każdy następny router IP na drodze pakietu

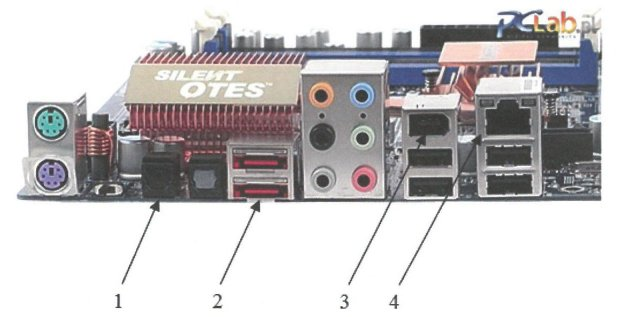

Który z portów na pokazanej płycie głównej pozwala na podłączenie zewnętrznego dysku za pośrednictwem interfejsu e-SATA?

Klient przyniósł do serwisu uszkodzony sprzęt komputerowy. W trakcie procedury odbioru sprzętu, przed rozpoczęciem jego naprawy, serwisant powinien

Urządzenie pokazane na ilustracji jest przeznaczone do

Najskuteczniejszym zabezpieczeniem sieci bezprzewodowej jest

Dysk twardy podczas pracy stuka i można zaobserwować bardzo powolne uruchamianie systemu oraz odczytywanie danych. Aby naprawić tę usterkę, po zabezpieczeniu danych na nośniku zewnętrznym należy

Uszkodzenie mechaniczne dysku twardego w komputerze stacjonarnym może być spowodowane

Na płycie głównej uszkodzona została zintegrowana karta sieciowa. Komputer nie ma zainstalowanego dysku twardego ani żadnych innych napędów, takich jak stacja dysków czy CD-ROM. Klient informuje, że w firmowej sieci komputery nie mają napędów, a wszystko "czyta" się z serwera. W celu przywrócenia utraconej funkcji należy zainstalować

Klient dostarczył niesprawny sprzęt komputerowy do serwisu. Serwisant w trakcie procedury przyjęcia sprzętu, lecz przed przystąpieniem do jego naprawy, powinien

W wyniku polecenia net accounts /MINPWLEN:11 w systemie Windows, wartość 11 będzie przypisana do

Program typu recovery, w warunkach domowych, pozwala na odzyskanie danych z dysku twardego w przypadku

Komputer jest połączony z siecią Internetową i nie posiada zainstalowanego oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie wchodząc w ustawienia systemowe?

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

Osoba korzystająca z systemu Linux, która chce odnaleźć pliki o konkretnej nazwie przy użyciu polecenia systemowego, może wykorzystać komendę

Który z parametrów okablowania strukturalnego definiuje stosunek mocy sygnału tekstowego w jednej parze do mocy sygnału wyindukowanego w sąsiedniej parze na tym samym końcu kabla?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Wskaź, które zdanie dotyczące zapory sieciowej jest nieprawdziwe?

Brak odpowiedzi na to pytanie.

Jakim sposobem zapisuje się dane na nośnikach BD-R?

Brak odpowiedzi na to pytanie.

Protokół, który pozwala urządzeniom na uzyskanie od serwera informacji konfiguracyjnych, takich jak adres IP bramy sieciowej, to

Brak odpowiedzi na to pytanie.

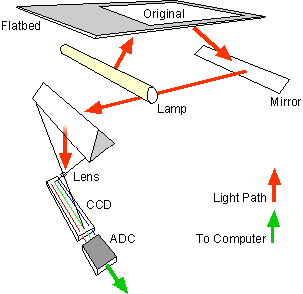

Przedstawiony schemat przedstawia zasadę działania

Brak odpowiedzi na to pytanie.

Komunikat tekstowy KB/Interface error, wyświetlony na ekranie komputera z BIOS POST firmy AMI, informuje o błędzie

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Windows służy do wyświetlenia konfiguracji interfejsów sieciowych?

Brak odpowiedzi na to pytanie.

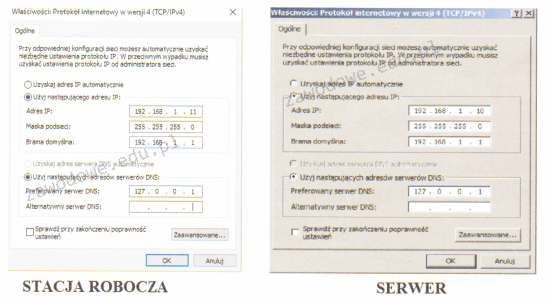

Na rysunku widać ustawienia protokołu TCP/IP serwera oraz komputera roboczego. Na serwerze działa rola serwera DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca wynik pozytywny, natomiast na stacji roboczej wynik jest negatywny. Co należy zmienić, aby usługa DNS na stacji pracowała poprawnie?

Brak odpowiedzi na to pytanie.

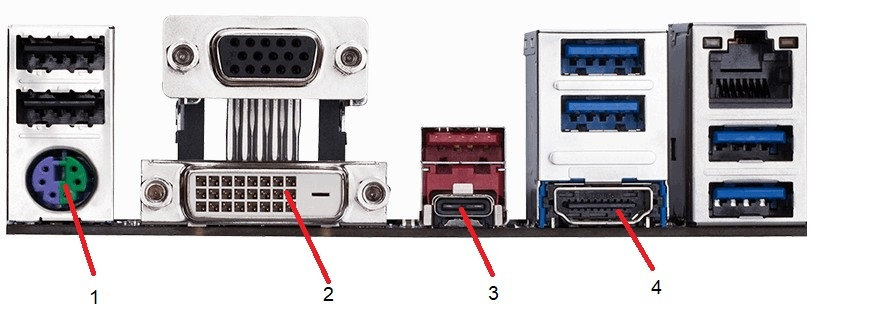

Urządzenie peryferyjne z interfejsem Mini-DIN podłącza się do gniazda oznaczonego na ilustracji

Brak odpowiedzi na to pytanie.

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

Brak odpowiedzi na to pytanie.

Wskaż właściwą formę maski podsieci?

Brak odpowiedzi na to pytanie.

Do czego służy oprogramowanie Microsoft Hyper-V?

Brak odpowiedzi na to pytanie.

Diody LED RGB funkcjonują jako źródło światła w różnych modelach skanerów

Brak odpowiedzi na to pytanie.

Urządzeniem stworzonym do generowania etykiet oraz kodów kreskowych, które działa dzięki roztopieniu pokrywy specjalnej taśmy, co powoduje, że barwnik z taśmy przylega do materiału, na którym odbywa się drukowanie jest drukarka

Brak odpowiedzi na to pytanie.

Aby przeprowadzić instalację bez nadzoru w systemie Windows, konieczne jest przygotowanie pliku odpowiedzi o nazwie

Brak odpowiedzi na to pytanie.

Liczbą dziesiętną, która odpowiada liczbie 11110101₍U₂₎, jest

Brak odpowiedzi na to pytanie.

Jaką czynność można wykonać podczas konfiguracji przełącznika CISCO w interfejsie CLI, bez przechodzenia do trybu uprzywilejowanego, na poziomie dostępu widocznym w powyższej ramce?

Brak odpowiedzi na to pytanie.

Oprogramowanie, które jest dodatkiem do systemu Windows i ma na celu ochronę przed oprogramowaniem szpiegującym oraz innymi niechcianymi elementami, to

Brak odpowiedzi na to pytanie.

Włączenie systemu Windows w trybie diagnostycznym umożliwia

Brak odpowiedzi na to pytanie.

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

Brak odpowiedzi na to pytanie.

Zgodnie z ustawą z 14 grudnia 2012 roku o odpadach, wymagane jest

Brak odpowiedzi na to pytanie.

Jaki jest standard 1000Base-T?

Brak odpowiedzi na to pytanie.

Co należy zrobić, gdy podczas uruchamiania komputera procedura POST zgłosi błąd odczytu lub zapisu w pamięci CMOS?

Brak odpowiedzi na to pytanie.