Pytanie 1

Jakie oprogramowanie służy do zarządzania bazami danych?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jakie oprogramowanie służy do zarządzania bazami danych?

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

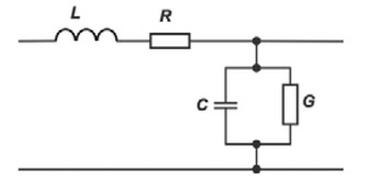

Jak wyrażana jest rezystancja jednostkowa linii długiej?

Standard IEEE 802.15.1, powszechnie znany jako Bluetooth, wykorzystuje fale radiowe w zakresie częstotliwości

Jaką formę przyjmuje użytkowanie oprogramowania, do którego przyznano licencję niewyłączną?

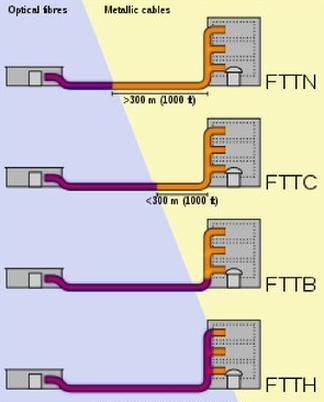

Szerokopasmowe systemy telekomunikacyjne FTTH jako medium transmisyjne doprowadzone bezpośrednio do mieszkania abonenta wykorzystują

Jaką cechę ma kod, w którym dwubitowe sekwencje danych są reprezentowane przez jeden z czterech dostępnych poziomów amplitudy?

Podstawowe usługi określone w standardzie ISDN, umożliwiające przesyłanie sygnałów pomiędzy stykami użytkowników a siecią, określa się mianem

Jaką rolę odgrywa filtr dolnoprzepustowy w układzie próbkującym?

Jaką metodą można najlepiej zabezpieczyć zainfekowany system operacyjny Windows przed atakami wirusów?

Jakie jest znaczenie skrótu BIOS?

Którego protokołu składnikiem jest baza danych MIB (Management Information Base)?

Linia idealna, w której nie występują straty, posiada

Oblicz wydatki na zużycie energii elektrycznej przez komputer, który działa przez 10 godzin dziennie przez 30 dni w miesiącu, zakładając, że cena brutto wynosi 0,17 zł za 1 kWh, a komputer pobiera 0,2 kWh.

Która sekcja BIOS-u producenta AWARD definiuje sposób prezentacji obrazu na wyświetlaczu oraz standard zainstalowanej karty graficznej?

Czym jest kabel symetryczny?

Sygnalizację, w której dane sygnalizacyjne związane z danym kanałem rozmównym są przesyłane w nim samym lub w kanale sygnalizacyjnym trwale z nim powiązanym, określamy jako sygnalizację

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

Na stanowisku komputerowym szerokość oraz głębokość blatu powinny umożliwiać umieszczenie klawiatury z zachowaniem odpowiedniej przestrzeni pomiędzy klawiaturą a przednią krawędzią blatu. Ta odległość musi wynosić

W procesie generowania strumienia E2 z czterech strumieni E1 w europejskiej strukturze PDH wykorzystywane są:

Użytkownik poinformował, że komputer z BIOS-em od AWARD, po uruchomieniu generuje ciągłe sygnały dźwiękowe i nie włącza się. Możliwą przyczyną tej sytuacji jest

Jakie jest nominalne natężenie przepływu modułu transportowego STM-16 w standardzie SDH?

Który modem oferuje najwyższe prędkości łącza internetowego przy wykorzystaniu jednej pary przewodów telekomunikacyjnych?

Standard DDR (ang. Double Data Rate) dla komputerów typu PC jest normą dla

Według obowiązujących norm minimalna rezystancja izolacji każdej żyły kabla XzTKMXpw na długości 1000 m powinna wynosić

Jak nazywa się funkcja centrali abonenckiej odpowiedzialna za naliczanie kosztów połączeń w zależności od typu połączenia, czasu trwania oraz strefy?

Które parametry charakteryzują specyfikację techniczną modemu ADSL (Asymmetric Digital Subscriber Line)?

| Szybkość transmisji do abonenta | Szybkość transmisji do sieci | Wybrane zastosowania | |

|---|---|---|---|

| A. | 1,544 Mbps | 2,048 Mbps | linia T1/E1, dostęp do sieci LAN, dostęp do sieci WAN |

| B. | 1,5 – 9 Mbps | 16 ÷ 640 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne |

| C. | 60 – 7600 kbps | 136 ÷ 1048 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne przy lepszym wykorzystaniu pasma transmisyjnego |

| D. | 13 – 52 Mbps | 1,5 ÷ 2,3 Mbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne, HDTV |

Zidentyfikuj modulację analogową.

Który z parametrów przypadających na jednostkę długości przewodu jest oznaczony literą G na schemacie zastępczym linii długiej?

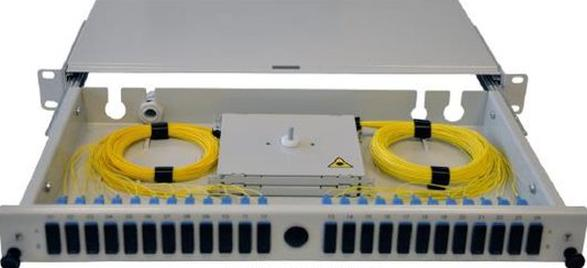

Który element osprzętu światłowodowego przedstawiono na rysunku?

Kod odpowiedzi protokołu SIP 305 Use Proxy wskazuje, że

Aby stacje podłączone do routera mogły automatycznie otrzymać konfigurację sieciową (np. adres IP, adres bramy), należy w tym samym segmencie sieci, gdzie znajdują się stacje oraz router, zainstalować i uruchomić serwer

Utrata sygnału w torze radiowym to

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

Który element osprzętu światłowodowego przedstawiono na rysunku?

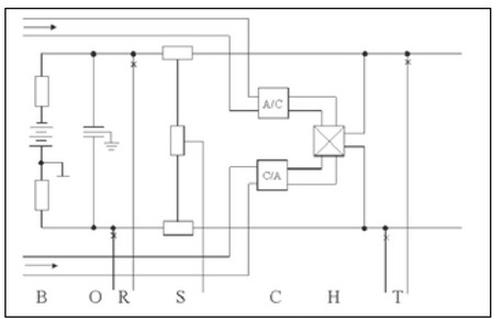

Na rysunku przedstawiono schemat funkcjonalny

Najwyższa wartość natężenia prądu, jaką może pobierać urządzenie abonenckie zasilane z otwartej pętli zgodnie z normą europejską EN 300 001, wynosi

Jak określa się zjawisko, które jest następstwem sprzężeń elektromagnetycznych między parami żył w kablu telekomunikacyjnym?

Do której metody łączenia włókien światłowodów należy zastosować urządzenie pokazane na rysunku?

Jak określa się procedurę weryfikującą podstawowe komponenty oraz urządzenia systemu BIOS (Basic Input/Output System) po ponownym uruchomieniu komputera?