Pytanie 1

Który kabel powinno się wybrać do stworzenia sieci teleinformatycznej w obszarze, w którym występują intensywne zakłócenia elektromagnetyczne?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Który kabel powinno się wybrać do stworzenia sieci teleinformatycznej w obszarze, w którym występują intensywne zakłócenia elektromagnetyczne?

Jaką prędkość transmisji oferuje karta sieciowa Gigabit LAN podczas przesyłania danych?

Jak nazywa się proces, w którym zawartość i-tej szczeliny czasowej z wejściowego strumienia PCM jest umieszczana w j-tej szczelinie czasowej w strumieniu wyjściowym PCM?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Access Point to sprzęt

Jaki protokół służy do przesyłania formatów PCM, GSM, MP3 (audio) oraz MPEG i H263 (wideo)?

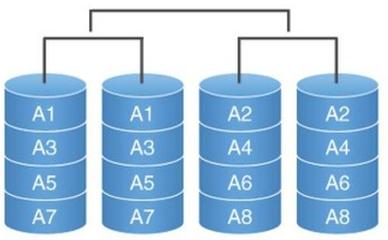

Na rysunku przedstawiono odwzorowanie danych na fizyczne dyski macierzy

Jak określa się algorytm zarządzania kolejką, w którym pakiety, które jako pierwsze trafiły do bufora, opuszczają go w tej samej kolejności, w jakiej do niego dotarły?

W jakim medium transmisji sygnał jest najmniej narażony na zakłócenia radioelektryczne?

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Jak nazywa się technika modulacji impulsowej, w której następuje zmiana współczynnika wypełnienia sygnału nośnego?

Który z segmentów światłowodu jednomodowego o długości L oraz tłumieniu T ma najmniejszą wartość tłumienności jednostkowej?

Elementy widoczne na rysunku mają zastosowanie w

Oblicz koszt 2-godzinnego połączenia z Internetem za pomocą modemu ISDN w godzinach szczytu uwzględniając poniższe ceny za połączenia.

| 0,35 gr za 6 min. - w godzinach 18.00 do 8.00 0,35 gr za 3 min. - w godzinach szczytu 8.00 do 18.00 |

W systemie PCM 30/32 przepustowość jednego kanału telefonicznego wynosi

Urządzenie, które do asynchronicznej transmisji danych stosuje podział pasma częstotliwości linii abonenckiej 1100 kHz na poszczególne kanały, to

Z dokumentacji technicznej stacjonarnego telefonu wynika, że posiada on funkcję CLIP w systemie FSK/DTMF. Czym jest ta funkcja?

Węzeł w systemie telekomunikacyjnym to

W jakiej technologii stosuje się kanał o przepustowości 64 kb/s, wąskopasmowy, określany mianem BRA?

Według standardu 100Base-T maksymalna długość segmentu wynosi?

Interfejs, który pozwala na bezprzewodowe połączenie myszy z komputerem to

Jakim odpowiednikiem dla węzłów "Node B" w naziemnej sieci dostępu radiowego UTRAN (Universal Terrestrial Radio Access Network) w systemie GSM jest blok

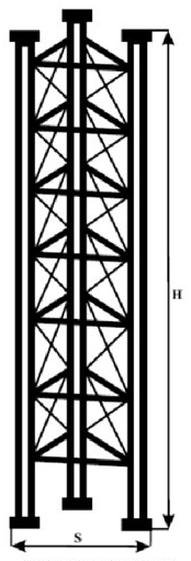

Na rysunku pokazano element konstrukcji stosowany do budowy masztów telekomunikacyjnych

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?

Jaki modem powinien być użyty w sieciach dostępowych zaprojektowanych w technologii kabli miedzianych w architekturze punkt-punkt, który nie współpracuje z usługą POTS?

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

W jakiej technologii telekomunikacyjnej występuje podstawowy dostęp do sieci składający się z dwóch cyfrowych kanałów transmisyjnych B, każdy o prędkości 64 kb/s oraz jednego cyfrowego kanału sygnalizacyjnego D o przepustowości 16 kb/s?

W systemie ISDN wykorzystuje się komutację

Technik aktywuje wewnętrzny system telefoniczny w małej firmie. Telefony powinien podłączyć do zacisków centrali abonenckiej oznaczonych

Jaką techniką komutacji nazywamy metodę, w której droga transmisyjna jest zestawiana i rezerwowana na cały okres trwania połączenia?

Urządzenia, które działają według standardu 802.11g, pozwalają na transmisję z przepustowością

Który z dostępnych standardów zapewnia najszybszy transfer danych?

W systemie ISDN łącze abonenckie obrazuje styk

Kategoryzacja światłowodów na skokowe i gradientowe jest powiązana

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Rysunek przedstawia kartę interfejsu rutera posiadającą porty

Przed rozpoczęciem udzielania pierwszej pomocy osobie porażonej prądem elektrycznym, co powinno być zrobione w pierwszej kolejności?

Aby zweryfikować początkową poprawność funkcjonowania urządzeń wejścia/wyjścia w komputerze podczas uruchamiania, wykorzystuje się procedury oznaczone skrótem literowym

Który element centrali telefonicznej pozwala na fizyczne zestawienie połączeń pomiędzy łączami podłączonymi do węzła komutacyjnego?

Urządzenie elektroniczne, które stosuje procesy modulacji oraz demodulacji w celu przekształcenia sygnałów cyfrowych na analogowe i odwrotnie, to