Pytanie 1

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Aby aktywować tryb awaryjny w systemach z rodziny Windows, w trakcie uruchamiania komputera trzeba nacisnąć klawisz

Urządzenie sieciowe, które łączy pięć komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

W systemie Linux polecenie chmod służy do

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakim standardem posługuje się komunikacja między skanerem a aplikacją graficzną?

Który z protokołów jest używany w komunikacji głosowej przez internet?

Protokół trasowania wewnętrznego, który opiera się na analizie stanu łącza, to

Jaką jednostką określa się szybkość przesyłania danych w sieciach komputerowych?

Która z możliwości konfiguracji ustawień dla użytkownika z ograniczonymi uprawnieniami w systemie Windows jest oferowana przez przystawkę secpol?

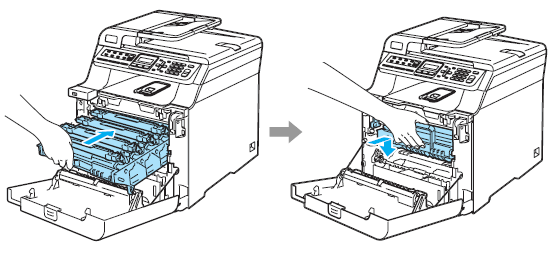

Na wyświetlaczu drukarki widnieje komunikat "PAPER JAM". Aby zlikwidować problem, należy w pierwszej kolejności

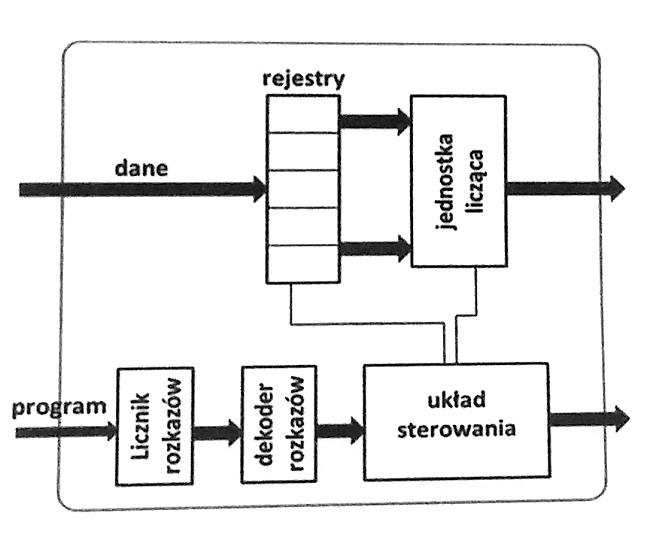

Rejestry przedstawione na diagramie procesora mają zadanie

Podczas próby nawiązania połączenia z serwerem FTP, uwierzytelnienie anonimowe nie powiodło się, natomiast logowanie za pomocą loginu i hasła zakończyło się sukcesem. Co może być przyczyną tej sytuacji?

Który z protokołów jest wykorzystywany w telefonii VoIP?

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

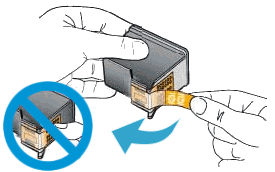

Czynność pokazana na rysunkach ilustruje mocowanie

Jakie działanie może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Ustawienie rutingu statycznego na ruterze polega na

Na ilustracji przedstawiono taśmę (kabel) złącza

Jakie medium transmisyjne powinno być użyte do połączenia dwóch punktów dystrybucyjnych oddalonych od siebie o 600m?

W systemie Linux plik posiada uprawnienia ustawione na 541. Właściciel ma możliwość pliku

Oblicz całkowity koszt kabla UTP Cat 6, który będzie użyty do połączenia 5 punktów abonenckich z punktem dystrybucji, mając na uwadze, że średnia odległość pomiędzy każdym punktem abonenckim a punktem dystrybucji wynosi 8 m oraz że cena za 1 m kabla wynosi 1 zł. W obliczeniach uwzględnij zapas 2 m kabla na każdy punkt abonencki.

Która z wymienionych właściwości kabla koncentrycznego RG-58 sprawia, że nie jest on obecnie używany do tworzenia lokalnych sieci komputerowych?

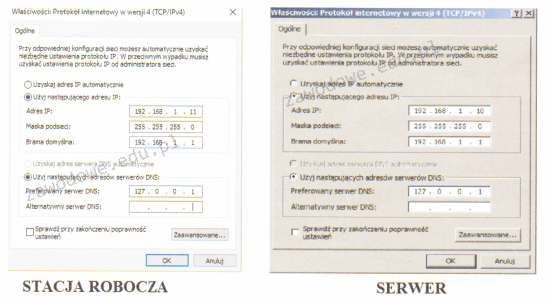

Na rysunku widać ustawienia protokołu TCP/IP serwera oraz komputera roboczego. Na serwerze działa rola serwera DNS. Wykonanie polecenia ping www.cke.edu.pl na serwerze zwraca wynik pozytywny, natomiast na stacji roboczej wynik jest negatywny. Co należy zmienić, aby usługa DNS na stacji pracowała poprawnie?

Aby poprawić bezpieczeństwo zasobów sieciowych, administrator sieci komputerowej w firmie otrzymał zadanie podziału aktualnej lokalnej sieci komputerowej na 16 podsieci. Obecna sieć posiada adres IP 192.168.20.0 i maskę 255.255.255.0. Jaką maskę sieci powinien zastosować administrator?

Jakie urządzenie pozwala na podłączenie drukarki, która nie ma karty sieciowej, do lokalnej sieci komputerowej?

Aby połączyć projektor multimedialny z komputerem, nie można zastosować złącza

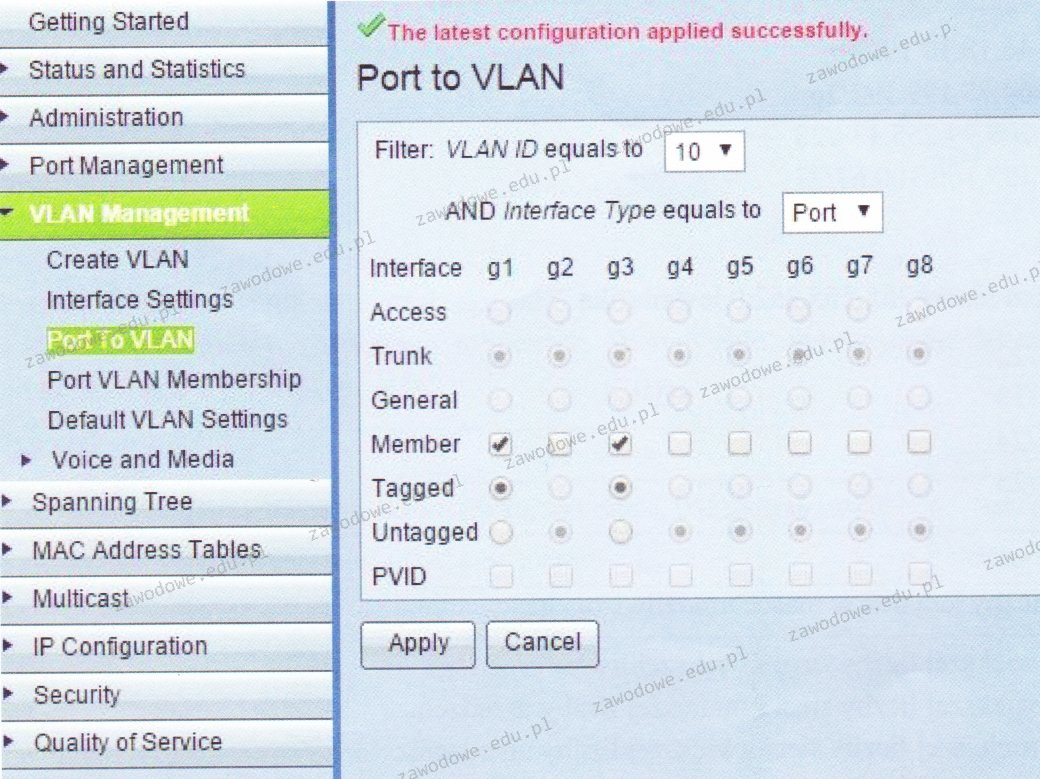

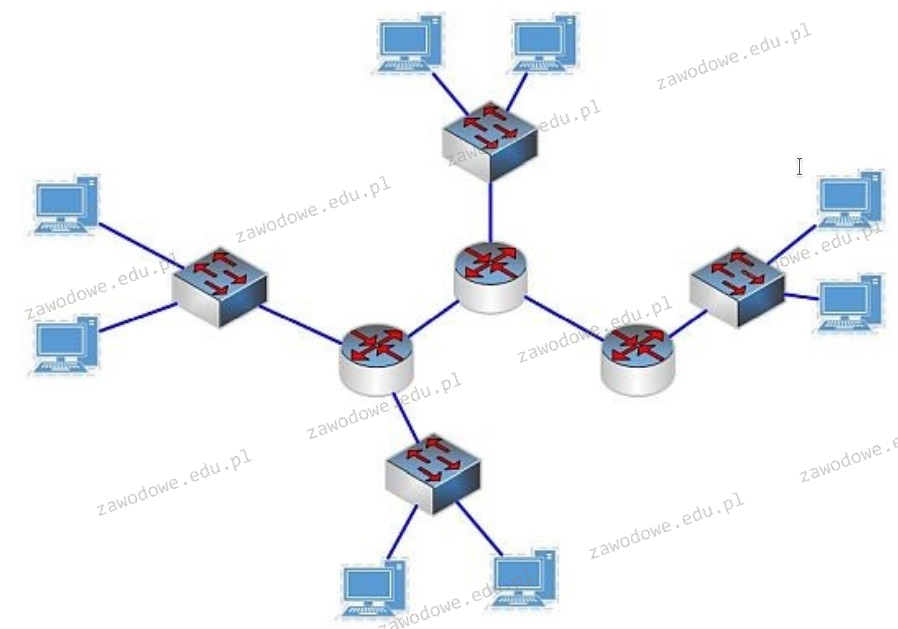

Na ilustracji przedstawiona jest konfiguracja

Na diagramie przedstawione są symbole

Jaką najwyższą liczbę urządzeń można przypisać w sieci z adresacją IPv4 klasy C?

W nagłówku ramki standardu IEEE 802.3 w warstwie łącza danych znajduje się

Wskaż znak umieszczany na urządzeniach elektrycznych przeznaczonych do obrotu i sprzedaży w Unii Europejskiej.

Na rysunku przedstawiono konfigurację urządzenia WiFi. Wskaż, które z poniższych stwierdzeń dotyczących tej konfiguracji jest poprawne?

Administrator sieci lokalnej zauważył, że urządzenie typu UPS przełączyło się w tryb awaryjny. Oznacza to awarię systemu

RAMDAC konwerter przekształca sygnał

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

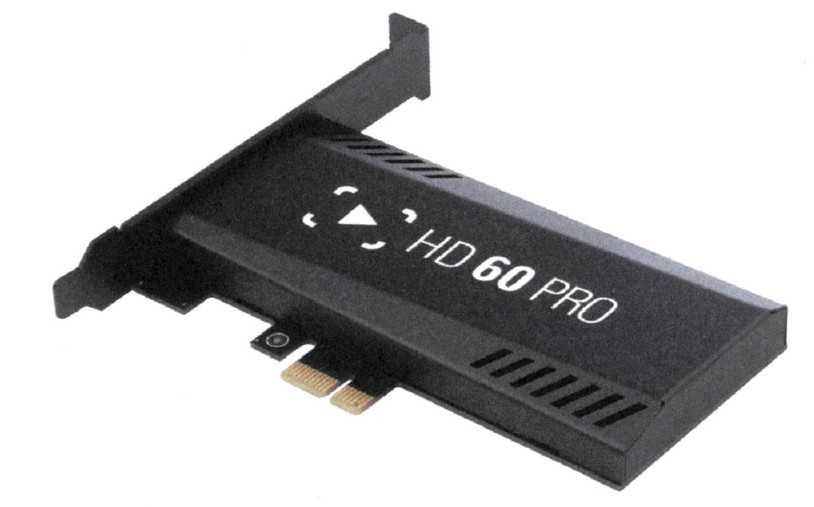

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Przedstawiona czynność jest związana z eksploatacją drukarki

Co nie wpływa na utratę z pamięci masowej HDD?