Pytanie 1

Ile bitów minimum będzie wymaganych w systemie binarnym do zapisania liczby szesnastkowej 110ₕ?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Ile bitów minimum będzie wymaganych w systemie binarnym do zapisania liczby szesnastkowej 110ₕ?

Czym charakteryzuje się technologia Hot swap?

Który adres IP jest zaliczany do klasy B?

Jakie narzędzie będzie najbardziej odpowiednie do delikatnego wygięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Polecenie tar w systemie Linux służy do

Aby w systemie Windows ustawić właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę, należy użyć narzędzia

Jakie urządzenie pracuje w warstwie łącza danych i umożliwia integrację segmentów sieci o różnych architekturach?

Zaprezentowane właściwości karty sieciowej sugerują, że karta

| Kod Producenta | WN-370USB |

| Interfejs | USB |

| Zgodność ze standardem | IEEE 802.11 b/g/n |

| Ilość wyjść | 1 szt. |

| Zabezpieczenia | WEP 64/128, WPA, WPA2 |

| Wymiary | 49(L) x 26(W) x 10(H) mm |

Które z poniższych poleceń systemu Windows generuje wynik przedstawiony na rysunku?

Aktywne połączenia Protokół Adres lokalny Obcy adres Stan TCP 192.168.1.20:49490 fra16s14-in-f3:https USTANOWIONO TCP 192.168.1.20:49519 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49588 fra16s08-in-f14:https USTANOWIONO TCP 192.168.1.20:49599 fra15s12-in-f42:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49689 fra07s28-in-f3:https CZAS_OCZEKIWANIA TCP 192.168.1.20:49732 fra15s12-in-f46:https USTANOWIONO TCP 192.168.1.20:49733 fra15s16-in-f14:https USTANOWIONO TCP 192.168.1.20:49743 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49752 fra16s07-in-f14:https USTANOWIONO TCP 192.168.1.20:49753 fra16s08-in-f14:http USTANOWIONO TCP 192.168.1.20:49755 public102925:http USTANOWIONO TCP 192.168.1.20:49756 fra16s13-in-f1:https USTANOWIONO TCP 192.168.1.20:49759 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49760 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49761 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49762 194.54.27.117:https USTANOWIONO TCP 192.168.1.20:49763 fra16s06-in-f138:https USTANOWIONO TCP 192.168.1.20:49764 fra15s16-in-f3:https USTANOWIONO PS C:\Users\Administrator.SERVER.001> _

Jakie protokoły przesyłają cykliczne kopie tablic routingu do sąsiadującego rutera i NIE ZAWIERAJĄ pełnych informacji o dalekich ruterach?

Jakie narzędzie służy do usuwania izolacji z włókna światłowodowego?

Która z anten charakteryzuje się najwyższym zyskiem energetycznym oraz pozwala na nawiązywanie połączeń na dużą odległość?

Czym jest kopia różnicowa?

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

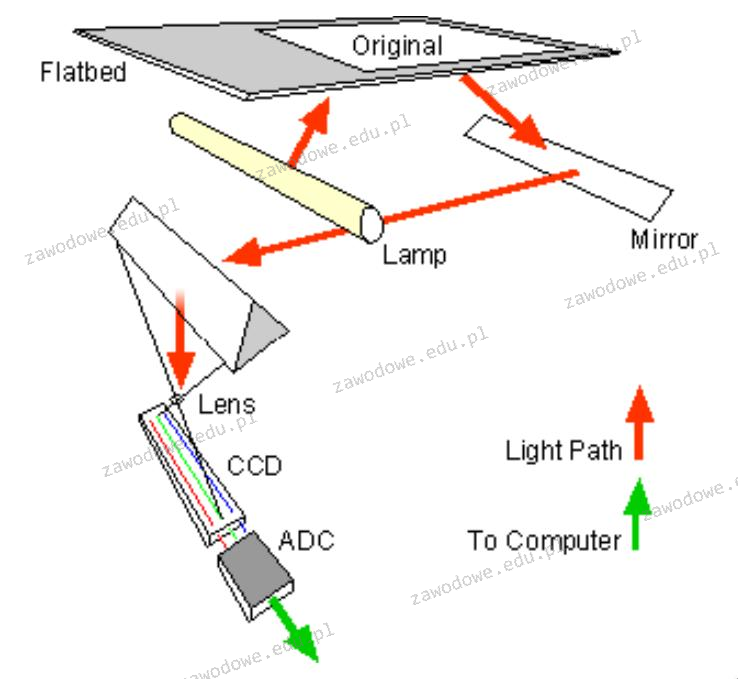

Ilustrowany schemat obrazuje zasadę funkcjonowania

Jakie elementy łączy okablowanie pionowe w sieci LAN?

Po uruchomieniu komputera, procedura POST wskazuje 512 MB RAM. Natomiast w ogólnych właściwościach systemu operacyjnego Windows wyświetla się wartość 480 MB RAM. Jakie są powody tej różnicy?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Zapisany symbol dotyczy urządzeń

Jaki system operacyjny funkcjonuje w trybie tekstowym i umożliwia uruchomienie środowiska graficznego KDE?

Aby podłączyć kasę fiskalną wyposażoną w złącze komunikacyjne DB-9M do komputera stacjonarnego, należy zastosować przewód

Która z kopii w trakcie archiwizacji plików pozostawia ślad archiwizacji?

Skrypt o nazwie wykonaj w systemie Linux zawiera: echo -n "To jest pewien parametr " echo $? Wykonanie poleceń znajdujących się w pliku spowoduje wyświetlenie podanego tekstu oraz

Jakie jest ciało odpowiedzialne za publikację dokumentów RFC (Request For Comments), które określają zasady rozwoju Internetu?

Active Directory w systemach MS Windows Server 2000 oraz MS Windows Server 2003 to

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

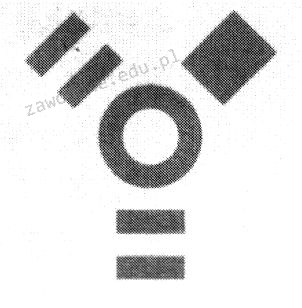

Graficzny symbol odnosi się do standardów sprzętowych

Aby móc zakładać konta użytkowników, komputerów oraz innych obiektów i przechowywać o nich informacje w centralnym miejscu, konieczne jest zainstalowanie na serwerze Windows roli

Jakim interfejsem można uzyskać transmisję danych o maksymalnej przepustowości 6 Gb/s?

Do przeprowadzenia aktualizacji systemów Linux można zastosować aplikacje

Który protokół służy do wymiany danych o trasach oraz dostępności sieci pomiędzy routerami w ramach tego samego systemu autonomicznego?

Dezaktywacja automatycznych aktualizacji systemu Windows skutkuje

Jaki protokół warstwy aplikacji jest wykorzystywany do zarządzania urządzeniami sieciowymi poprzez sieć?

Jakie urządzenia wyznaczają granice domeny rozgłoszeniowej?

Który z wymienionych komponentów jest częścią mechanizmu drukarki igłowej?

W nowoczesnych ekranach dotykowych działanie ekranu jest zapewniane przez mechanizm, który wykrywa zmianę

W jakim protokole komunikacyjnym adres nadawcy ma długość 128 bitów?

W systemie Windows przypadkowo zlikwidowano konto użytkownika, lecz katalog domowy pozostał nietknięty. Czy możliwe jest odzyskanie nieszyfrowanych danych z katalogu domowego tego użytkownika?

Standard IEEE 802.11 określa typy sieci