Pytanie 1

Które bity w 48-bitowym adresie MAC identyfikują producenta?

Wynik: 38/40 punktów (95,0%)

Wymagane minimum: 20 punktów (50%)

Które bity w 48-bitowym adresie MAC identyfikują producenta?

Jaki rodzaj portu może być wykorzystany do podłączenia zewnętrznego dysku do laptopa?

W biurze rachunkowym znajduje się sześć komputerów w jednym pomieszczeniu, połączonych kablem UTP Cat 5e z koncentratorem. Pracownicy korzystający z tych komputerów muszą mieć możliwość drukowania bardzo dużej ilości dokumentów monochromatycznych (powyżej 5 tys. stron miesięcznie). Aby zminimalizować koszty zakupu i eksploatacji sprzętu, najlepszym wyborem będzie:

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Podstawowym zadaniem mechanizmu Plug and Play jest

Profil użytkownika systemu Windows, który można wykorzystać do logowania na dowolnym komputerze w sieci, przechowywany na serwerze i mogący być edytowany przez użytkownika, to profil

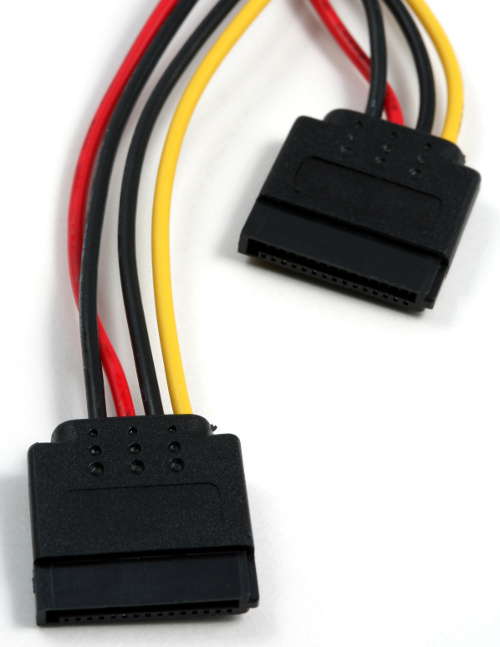

Na przedstawionym zdjęciu złącza pozwalają na

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Który z podanych adresów IP należy do kategorii adresów prywatnych?

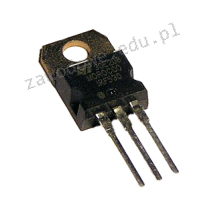

Element elektroniczny przedstawiony na ilustracji to:

Jak wiele urządzeń może być podłączonych do interfejsu IEEE1394?

Optyczna rozdzielczość to jeden z atrybutów

Wskaż koszt brutto wykonanych przez serwisanta usług, jeśli do rachunku doliczony jest również koszt dojazdu w wysokości 55,00 zł netto.

| LP | Wykonana usługa | Cena usługi netto w zł | Stawka podatku VAT |

|---|---|---|---|

| 1. | Instalacja/ konfiguracja programu | 10,00 | 23% |

| 2. | Wymiana zasilacza | 40,00 | |

| 3. | Tworzenie kopii zapasowej i archiwizacja danych | 40,00 | |

| 4. | Konfiguracja przełącznika | 25,00 | |

| 5. | Instalacja i konfiguracja skanera | 45,00 |

W serwerach warto wykorzystywać dyski, które obsługują tryb Hot plugging, ponieważ

Oblicz całkowity koszt materiałów potrzebnych do zbudowania sieci w topologii gwiazdy dla 3 komputerów z kartami sieciowymi, używając kabli o długości 2 m. Ceny materiałów są wskazane w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu „skrętka" | 1 zł za 1 metr |

Monolityczne jądro (kernel) występuje w którym systemie?

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

W jakiej warstwie modelu ISO/OSI wykorzystywane są adresy logiczne?

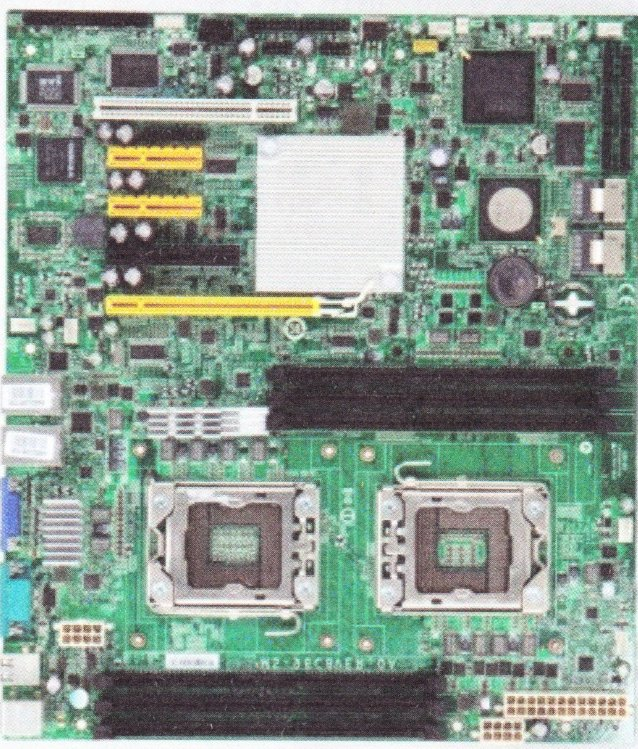

W komputerze użyto płyty głównej widocznej na obrazku. Aby podnieść wydajność obliczeniową maszyny, zaleca się

Która edycja systemu operacyjnego Windows Server 2008 charakteryzuje się najmniej rozbudowanym interfejsem graficznym?

Który z poniższych programów nie jest wykorzystywany do zdalnego administrowania komputerami w sieci?

Symbolika tego procesora wskazuje na

Jakie urządzenie powinno być wykorzystane do pomiaru struktury połączeń w sieci lokalnej?

Jaką topologię fizyczną wykorzystuje się w sieciach o logice Token Ring?

Użytkownik systemu Windows napotyka komunikaty o zbyt małej ilości pamięci wirtualnej. W jaki sposób można rozwiązać ten problem?

Jaki adres IPv6 jest poprawny?

Jakie informacje można uzyskać za pomocą programu Wireshark?

Jakie medium transmisyjne w sieciach LAN rekomenduje się do użycia w historycznych obiektach?

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

W systemie działającym w trybie wielozadaniowości z wywłaszczeniem program, który zatrzymał się

Wtyk przedstawiony na ilustracji powinien być użyty do zakończenia kabli kategorii

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Jakie są różnice pomiędzy poleceniem ps a poleceniem top w systemie Linux?

Urządzenie warstwy dystrybucji, które umożliwia komunikację pomiędzy różnymi sieciami, to

Adres IP (ang. Internet Protocol Address) to

Usługa, umożliwiająca zdalną pracę na komputerze z systemem Windows z innego komputera z systemem Windows, który jest połączony z tą samą siecią lub z Internetem, to

Jaką operację należy wykonać, aby chronić dane przesyłane w sieci przed działaniem sniffera?

Protokół trasowania wewnętrznego, który opiera się na analizie stanu łącza, to

Switch jako kluczowy komponent występuje w sieci o strukturze