Pytanie 1

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

Wynik: 7/40 punktów (17,5%)

Wymagane minimum: 20 punktów (50%)

Plik konfiguracyjny, który umożliwia ustalenie parametrów PHP dla całego serwera, to

W języku SQL, w wyniku wykonania poniższego zapytania:

ALTER TABLE osoba DROP COLUMN grupa;

W znaczniku meta w miejsce kropek należy wpisać

W języku JavaScript, w celu przekształcenia specjalnie przygotowanego tekstu w tablicę, można wykorzystać metodę

W MS SQL Server komenda RESTORE DATABASE jest używana do

Nazywa się inaczej nasycenie koloru

W SQL, aby utworzyć tabelę, konieczne jest użycie polecenia

W języku HTML, aby stworzyć pole do wprowadzania hasła, w którym tekst jest maskowany (zastąpiony kropeczkami), należy zastosować znacznik

Definicja formularza została użyta na stronie internetowej, która przesyła dane do pliku napisanego w języku PHP. W jakiej tablicy będą dostępne dane z tego formularza?

Kaskadowe arkusze stylów są tworzone w celu

Jakie polecenie w CSS wykorzystuje się do dołączenia zewnętrznego arkusza stylów?

Kolor Chartreuse przedstawiony w formie heksadecymalnej jako #7FFF00 odpowiada wartości RGB wynoszącej

Pojęcie krotka odpowiada

Zastosowanie atrybutu NOT NULL dla kolumny jest konieczne w sytuacji, gdy

Którego znacznika nie powinno się umieszczać w nagłówku dokumentu HTML?

Baza danych szkoły podstawowej dla dzieci w wieku 6 lat obejmuje tabelę szkoła, która zawiera kolumny: imie, nazwisko, klasa. Wszyscy uczniowie w klasach od 1 do 5 przeszli do wyższej klasy. W celu zwiększenia wartości w kolumnie klasa o 1, należy wykonać następujące polecenie

Która jednostka miary CSS ma charakter względny i wyraża wielkość proporcjonalną do rozmiaru aktualnej czcionki?

Aby móc edytować nałożone na siebie poszczególne części obrazu, zachowując inne elementy w niezmienionej formie, należy użyć

Które wyrażenie należy wstawić w miejsce ??? w pętli zapisanej w języku C++, aby zostały wyświetlone jedynie elementy tablicy tab

int tab[6];

for (int i = 0; ???; i++)

cout << tab[i];

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

Skrypt PHP wyświetla aktualny czas w formacie godzina:minuta:sekunda, na przykład 15:38:20. Czas w tym formacie zostanie uzyskany dzięki funkcji

Aby cofnąć uprawnienia danemu użytkownikowi, należy użyć polecenia

Jakie z poniższych stwierdzeń właściwie opisuje tabelę utworzoną przez: CREATE TABLE dane (kolumna INTEGER(3));

Brak odpowiedzi na to pytanie.

W przedstawionym kodzie JavaScript występuje błąd logiczny. Program, zamiast informować, czy liczby są równe, nie działa prawidłowo. Wskaż, która odpowiedź dotyczy tego błędu.

var x = 5; var y = 3; if (x = y) document.getElementById("demo").innerHTML = "zmienne są równe"; else document.getElementById("demo").innerHTML = "zmienne się różnią";

Brak odpowiedzi na to pytanie.

Jak wygląda instrukcja przypisania wartości do elementu tablicy w języku JavaScript względem tablicy? ```Tablica['technik'] = 'informatyk';```

Brak odpowiedzi na to pytanie.

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

Brak odpowiedzi na to pytanie.

Zdarzenie JavaScript, które jest wywoływane po pojedynczym kliknięciu dowolnego elementu na stronie, określa się jako

Brak odpowiedzi na to pytanie.

W SQL uprawnienie SELECT przydzielone za pomocą polecenia GRANT umożliwia użytkownikowi bazy danych

Brak odpowiedzi na to pytanie.

W dokumencie HTML umieszczono tekst sformatowany określonym stylem. Aby dodać do tego tekstu kilka słów sformatowanych innym stylem, należy użyć znacznika

Brak odpowiedzi na to pytanie.

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

Brak odpowiedzi na to pytanie.

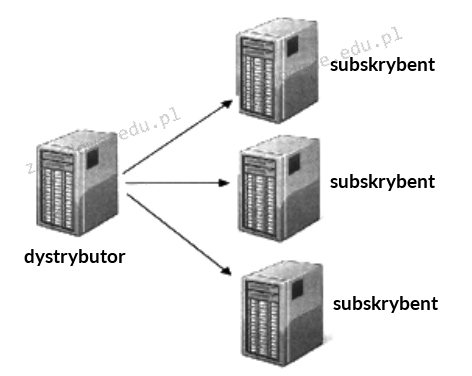

Model fizyczny replikacji bazy danych pokazany na ilustracji to model

Brak odpowiedzi na to pytanie.

Które z poniższych zdań charakteryzuje grafikę wektorową?

Brak odpowiedzi na to pytanie.

W bibliotece mysqli w PHP, aby uzyskać najbardziej aktualny komunikat o błędzie, można użyć funkcji

Brak odpowiedzi na to pytanie.

Element lub zestaw elementów, który jednoznacznie identyfikuje każdy pojedynczy rekord w tabeli bazy danych, nazywamy kluczem

Brak odpowiedzi na to pytanie.

Co oznacza pojęcie integralności referencyjnej?

Brak odpowiedzi na to pytanie.

Rodzaj programowania, w którym seria poleceń (sekwencja instrukcji) jest traktowana jako program, nazywa się programowaniem

Brak odpowiedzi na to pytanie.

W języku JavaScript zdefiniowano następującą funkcję:

function fun1(f) { if (f < 0) f = f * (-1); return f; }Jej celem jest:

Brak odpowiedzi na to pytanie.

Aby stworzyć poprawną kopię zapasową bazy danych, która będzie mogła zostać później przywrócona, należy najpierw sprawdzić

Brak odpowiedzi na to pytanie.

Przy założeniu, że nie istnieją inne definicje, jakie skutki będzie miało poniższe formatowanie CSS?

| <style> td {padding: 30px; } </style> … <td style="padding: 10px;">Anna</td> <td>Ewa</td> |

Brak odpowiedzi na to pytanie.

W systemach bazodanowych, aby przedstawić dane, które spełniają określone kryteria, należy stworzyć

Brak odpowiedzi na to pytanie.