Pytanie 1

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Kiedy w komórce arkusza MS Excel zamiast liczb wyświetlają się znaki ########, to przede wszystkim należy zweryfikować, czy

Analiza tłumienia w torze transmisyjnym na kablu umożliwia ustalenie

Aby sprawdzić minimalny czas ważności hasła w systemie Windows, stosuje się polecenie

Podaj standard interfejsu wykorzystywanego do przewodowego łączenia dwóch urządzeń.

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

Jaką długość w bitach ma adres logiczny IPv6?

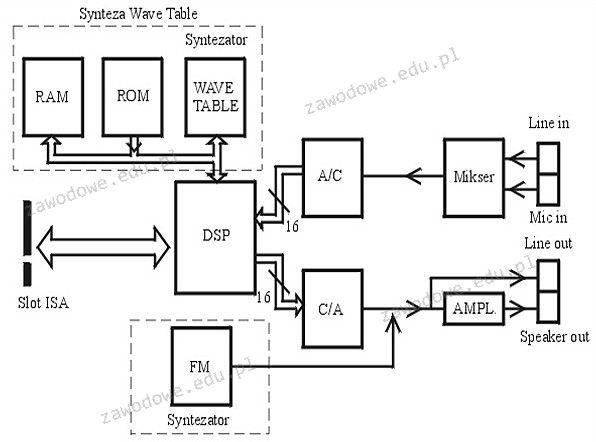

Na ilustracji zaprezentowano schemat działania

Co umożliwia zachowanie równomiernego rozkładu ciepła pomiędzy procesorem a radiatorem?

Jakiego rodzaju papieru należy użyć, aby wykonać "naprasowankę" na T-shircie z własnym zdjęciem przy pomocy drukarki atramentowej?

Do serwisu komputerowego przyniesiono laptop z matrycą, która bardzo słabo wyświetla obraz. Dodatkowo obraz jest niezwykle ciemny i widoczny jedynie z bliska. Co może być przyczyną tej usterki?

W której warstwie modelu odniesienia ISO/OSI działają protokoły IP oraz ICMP?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Materiałem eksploatacyjnym, stosowanym w rzutniku multimedialnym, jest

Połączenia typu point-to-point, realizowane za pośrednictwem publicznej infrastruktury telekomunikacyjnej, oznacza się skrótem

Ile pinów znajduje się w wtyczce SATA?

Aby umożliwić diagnozę systemu operacyjnego Windows oraz utworzyć plik zawierający listę wszystkich zaczytywanych sterowników, należy uruchomić system w trybie

Mamy do czynienia z siecią o adresie 192.168.100.0/24. Ile podsieci można utworzyć, stosując maskę 255.255.255.224?

W dokumentacji powykonawczej dotyczącej fizycznej oraz logicznej struktury sieci lokalnej powinny być zawarte

Jakie protokoły są klasyfikowane jako protokoły transportowe w modelu ISO/OSI?

Jaką usługę wykorzystuje się do automatycznego przypisywania adresów IP do komputerów w sieci?

Podaj domyślny port używany do przesyłania poleceń (command) w serwerze FTP

Jakie medium transmisyjne w sieciach LAN rekomenduje się do użycia w historycznych obiektach?

Na podstawie danych z "Właściwości systemu" można stwierdzić, że na komputerze zainstalowano fizycznie pamięć RAM o pojemności

| Komputer: Intel(R) Pentium (R)4 CPU 1.8GHz AT/XT Compatible 523 760 kB RAM |

Która część stanowi treść dokumentacji powykonawczej?

Który standard sieci lokalnej określa dostęp do medium w oparciu o token (żeton)?

Jakie narzędzie chroni komputer przed niechcianym oprogramowaniem pochodzącym z sieci?

Na których urządzeniach do przechowywania danych uszkodzenia mechaniczne są najczęściej spotykane?

Algorytm wykorzystywany do weryfikacji, czy ramka Ethernet jest wolna od błędów, to

EN IEC 60276:2019 to przykład oznaczenia normy

Przy użyciu urządzenia zobrazowanego na rysunku możliwe jest sprawdzenie działania

Skrót MAN odnosi się do rodzaju sieci

AES (ang. Advanced Encryption Standard) to standard szyfrowania, który?

Na ilustracji widoczne jest urządzenie służące do

Zapis #102816 oznacza reprezentację w systemie

Jakie polecenie należy wydać, aby uzyskać listę plików spełniających dane kryteria?

Jaki protokół komunikacyjny jest używany do przesyłania plików w modelu klient-serwer oraz może funkcjonować w dwóch trybach: aktywnym i pasywnym?

Komenda msconfig uruchamia w systemie Windows:

Program CHKDSK jest wykorzystywany do

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

Funkcja failover usługi DHCP umożliwia