Pytanie 1

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

Użytkownik systemu Windows może korzystając z programu Cipher

Matryce monitorów typu charakteryzują się najmniejszymi kątami widzenia

Jakie są zakresy częstotliwości oraz maksymalne prędkości przesyłu danych w standardzie 802.11g WiFi?

Jakie będą wydatki na materiały potrzebne do produkcji 20 kabli typu patchcord o długości 50 cm?

| Nazwa towaru | Cena jedn. brutto |

|---|---|

| wtyk RJ45 | 1,00 zł / szt. |

| koszulka ochronna na wtyk RJ45 | 1,00 zł / szt. |

| skrętka UTP | 1,20 zł / m |

Jaki protokół sygnalizacyjny jest wykorzystywany w technologii VoIP?

W przedsiębiorstwie zastosowano adres klasy B do podziału na 100 podsieci, z maksymalnie 510 dostępnymi adresami IP w każdej z nich. Jaka maska została użyta do utworzenia tych podsieci?

Czym jest NAS?

Oblicz koszt brutto materiałów niezbędnych do połączenia w sieć w topologii gwiazdy 3 komputerów wyposażonych w karty sieciowe, wykorzystując przewody o długości 2m. Ceny materiałów podano w tabeli.

| Nazwa elementu | Cena jednostkowa brutto |

|---|---|

| przełącznik | 80 zł |

| wtyk RJ-45 | 1 zł |

| przewód typu "skrętka" | 1 zł za 1 metr |

Który z poniższych programów nie służy do diagnozowania sieci komputerowej w celu wykrywania problemów?

Serwer zajmuje się rozgłaszaniem drukarek w sieci, organizowaniem zadań do wydruku oraz przydzielaniem uprawnień do korzystania z drukarek

Dostosowanie ustawień parametrów TCP/IP urządzenia na podstawie adresu MAC karty sieciowej jest funkcją protokołu

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

Jaką liczbę bitów posiada adres logiczny IPv6?

Jakiego systemu plików powinno się użyć podczas instalacji dystrybucji Linux?

Standard IEEE 802.11b dotyczy sieci

Na ilustracji przedstawiona jest karta

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Aby wyjąć dysk twardy zamocowany w laptopie przy użyciu podanych śrub, najlepiej zastosować wkrętak typu

Uszkodzenie mechaniczne dysku twardego w komputerze stacjonarnym może być spowodowane

Jakie jest główne zadanie programu Wireshark?

Jakim skrótem określane są czynności samokontroli komputera po uruchomieniu zasilania?

Zakres adresów IPv4 od 224.0.0.0 do 239.255.255.255 jest przeznaczony do jakiego rodzaju transmisji?

Symbol graficzny zaprezentowany na rysunku oznacza opakowanie

Port AGP służy do łączenia

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

W drukarce laserowej do utrwalania obrazu na papierze stosuje się

Jakie urządzenie powinno być użyte do segmentacji domeny rozgłoszeniowej?

Który z standardów Gigabit Ethernet pozwala na stworzenie segmentów sieci o długości 550 m/5000 m przy szybkości przesyłu danych 1 Gb/s?

W sytuacji, gdy brakuje odpowiedniej ilości pamięci RAM do przeprowadzenia operacji, takiej jak uruchomienie aplikacji, system Windows pozwala na przeniesienie nieużywanych danych z pamięci RAM do pliku

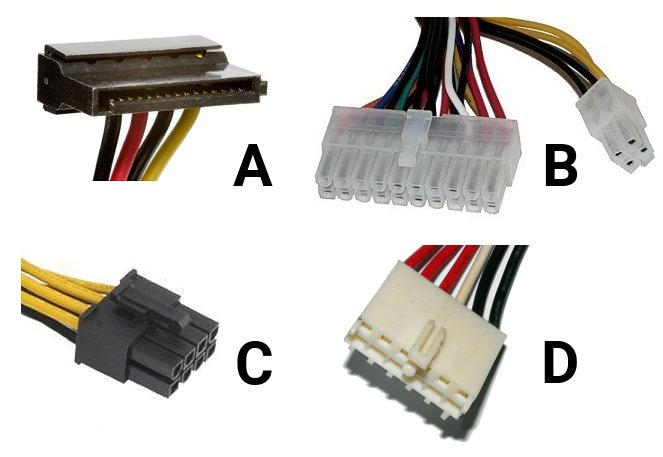

Wskaż rodzaj wtyczki zasilającej, którą należy podłączyć do napędu optycznego podczas montażu komputera.

Wykonanie polecenia ```NET USER GRACZ * /ADD``` w wierszu poleceń systemu Windows spowoduje

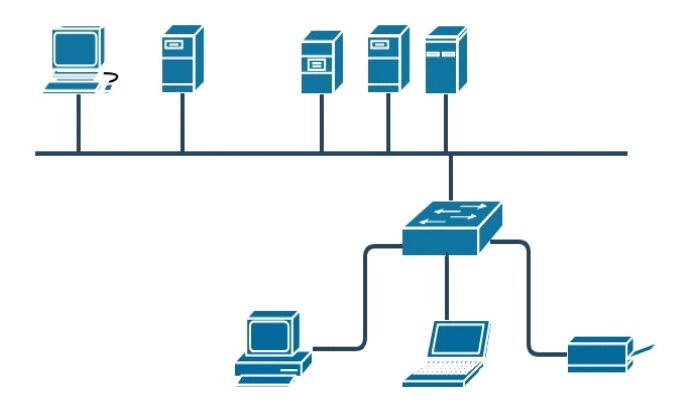

Ilustracja pokazuje schemat fizycznej topologii będącej kombinacją topologii

Jak wygląda liczba 257 w systemie dziesiętnym?

Złącze umieszczone na płycie głównej, które umożliwia podłączanie kart rozszerzeń o różnych ilościach pinów, w zależności od wersji, nazywane jest

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Spuchnięte kondensatory elektrolityczne w sekcji zasilania monitora LCD mogą spowodować uszkodzenie

Głównym celem realizowanej przez program antywirusowy funkcji ochrony przed ransomware jest zapewnienie zabezpieczenia systemu przed zagrożeniami

W systemie Linux polecenie chmod 321 start spowoduje nadanie następujących uprawnień plikowi start:

Rozkaz procesora, przetwarzający informację i zamieniający ją na wynik, należy do grupy rozkazów