Pytanie 1

Podaj adres rozgłoszeniowy sieci, do której przynależy host o adresie 88.89.90.91/6?

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

Podaj adres rozgłoszeniowy sieci, do której przynależy host o adresie 88.89.90.91/6?

Jakie oprogramowanie zabezpieczające przed nieautoryzowanym dostępem do sieci powinno być zainstalowane na serwerze, który udostępnia dostęp do internetu?

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

Do wymiany uszkodzonych kondensatorów w karcie graficznej potrzebne jest

Zabrudzony czytnik w napędzie optycznym powinno się czyścić

Zamiana koncentratorów na switch'e w sieci Ethernet doprowadzi do

Jakie polecenie w systemie Windows służy do monitorowania bieżących połączeń sieciowych?

Urządzenie sieciowe nazywane mostem (ang. bridge) to:

Na ilustracji zaprezentowano końcówkę wkrętaka typu

Jednym z czynników, dla których zapis na dysku SSD jest szybszy niż na dysku HDD, jest

Podczas realizacji projektu sieci LAN zastosowano medium transmisyjne zgodne ze standardem Ethernet 1000Base-T. Które z poniższych stwierdzeń jest prawdziwe?

Brak odpowiedzi na to pytanie.

Aby sprawdzić statystyki użycia pamięci wirtualnej w systemie Linux, należy sprawdzić zawartość pliku

Brak odpowiedzi na to pytanie.

Dysk znajdujący się w komputerze ma zostać podzielony na partycje. Jaką maksymalną liczbę partycji rozszerzonych można utworzyć na jednym dysku?

Brak odpowiedzi na to pytanie.

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Brak odpowiedzi na to pytanie.

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

Brak odpowiedzi na to pytanie.

Aby usunąć konto użytkownika student w systemie operacyjnym Ubuntu, można skorzystać z komendy

Brak odpowiedzi na to pytanie.

Na ilustracji zobrazowano okno ustawień rutera. Wprowadzone parametry sugerują, że

Brak odpowiedzi na to pytanie.

Ile par kabli jest używanych w standardzie 100Base-TX do obustronnej transmisji danych?

Brak odpowiedzi na to pytanie.

Jakie narzędzie w wierszu poleceń służy do testowania oraz diagnostyki serwerów DNS?

Brak odpowiedzi na to pytanie.

Narzędziem systemu Windows, służącym do sprawdzenia wpływu poszczególnych procesów i usług na wydajność procesora oraz tego, w jakim stopniu generują one obciążenie pamięci czy dysku, jest

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Jakie elementy łączy okablowanie pionowe w sieci LAN?

Brak odpowiedzi na to pytanie.

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Brak odpowiedzi na to pytanie.

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

Brak odpowiedzi na to pytanie.

Zbiór zasad określających metodę wymiany danych w sieci to

Brak odpowiedzi na to pytanie.

Jakie pole znajduje się w nagłówku protokołu UDP?

Brak odpowiedzi na to pytanie.

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

Brak odpowiedzi na to pytanie.

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych Microsoft Windows, który pozwala na działanie jako serwer FTP i serwer WWW?

Brak odpowiedzi na to pytanie.

Liczba 10011001100 zaprezentowana w systemie heksadecymalnym ma formę

Brak odpowiedzi na to pytanie.

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

Brak odpowiedzi na to pytanie.

Jak nazywa się pamięć podręczna?

Brak odpowiedzi na to pytanie.

Wskaż nazwę programu stosowanego w systemie Linux do przekrojowego monitorowania parametrów, między innymi takich jak obciążenie sieci, zajętość systemu plików, statystyki partycji, obciążenie CPU czy statystyki IO.

Brak odpowiedzi na to pytanie.

Korzystając z polecenia systemowego ipconfig, można skonfigurować

Brak odpowiedzi na to pytanie.

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Brak odpowiedzi na to pytanie.

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Brak odpowiedzi na to pytanie.

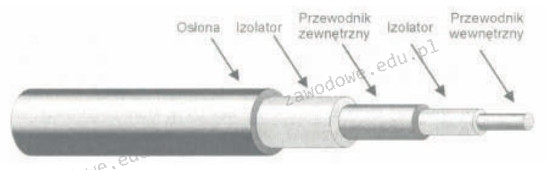

Na ilustracji przedstawiono przekrój kabla

Brak odpowiedzi na to pytanie.

Technika określana jako rytownictwo dotyczy zasady funkcjonowania plotera

Brak odpowiedzi na to pytanie.

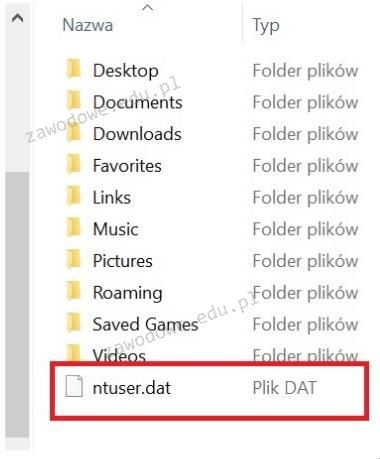

Aby zmienić profil na obowiązkowy, trzeba zmodyfikować rozszerzenie pliku ntuser.dat na

Brak odpowiedzi na to pytanie.

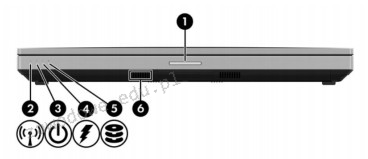

Na ilustracji zaprezentowane jest oznaczenie sygnalizacji świetlnej w dokumentacji technicznej laptopa. Podaj numer kontrolki, która świeci się w czasie ładowania akumulatora?

Brak odpowiedzi na to pytanie.