Pytanie 1

Jakim formatem jest grafika wektorowa?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jakim formatem jest grafika wektorowa?

Gdy w komórce arkusza MS Excel zamiast cyfr wyświetlają się znaki ########, należy przede wszystkim zweryfikować, czy

Które polecenie w systemie Linux prowadzi do zakończenia procesu?

Jeżeli prędkość ściągania danych z sieci przez kartę sieciową wynosi 4 Mb/s, to ile czasu zajmie pobranie pliku o wielkości 2 MB?

RADiUS to co?

Jakim systemem plików charakteryzuje się księgowanie (ang. journaling)?

W przypadku wystąpienia porażenia prądem, gdy osoba poszkodowana jest nieprzytomna, co powinno być zrobione w pierwszej kolejności?

Jakie urządzenie jest odpowiedzialne za utrwalanie tonera na papierze w trakcie drukowania z drukarki laserowej?

W tabeli zamieszczono dane katalogowe procesora AMD Athlon 1333 Model 4 Thunderbird. Z jaką częstotliwością realizowane są przesłania międzyrejestrowe?

| General information | |

|---|---|

| Type | CPU / Microprocessor |

| Market segment | Desktop |

| Family | AMD Athlon |

| CPU part number | A1333AMS3C |

| Stepping codes | AYHIA AYHJAR |

| Frequency (MHz) | 1333 |

| Bus speed (MHz) | 266 |

| Clock multiplier | 10 |

| Gniazdo | Socket A (Socket 462) |

| Notes on AMD A1333AMS3C | |

| ○ Actual bus frequency is 133 MHz. Because the processor uses Double Data Rate bus the effective bus speed is 266 MHz. | |

Jakie znaczenie ma parametr LGA 775, który znajduje się w dokumentacji technicznej płyty głównej?

Komputer z BIOS-em producenta Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Taki komunikat może sugerować potrzebę wymiany

Liczba (AB)₁₆, gdy zapiszemy ją w systemie dziesiętnym, ma wartość 16?

Szkodliwe programy komputerowe, które potrafią się samodzielnie kopiować oraz wykorzystują luki w systemach operacyjnych, zmieniając i rozszerzając jednocześnie swoje możliwości, noszą nazwę

Liczba 129 w systemie dziesiętnym zostanie przedstawiona w formacie binarnym na

Jakie słowo kluczowe w C++ odnosi się do koncepcji hermetyzacji danych?

Który z adresów IP przypisanych do urządzenia należy do kategorii adresów prywatnych?

Jaką wartość przyjmie zmienna z po wykonaniu poniższego ciągu instrukcji?

Var x, y, z: Byte ------------------ x:=3; y:=2; z:=(x + y) div y; Jakiego typu przewód powinno się użyć do sieci w pomieszczeniach, gdzie obecne są silne zakłócenia elektromagnetyczne?

W systemie dziesiętnym liczba 257 odpowiada

Podczas użytkowania monitor powinien być umiejscowiony w taki sposób, aby nie odbijało się w nim światło naturalne ani sztuczne. Odbicia świetlne oraz znaczne różnice w jasności pomieszczenia i ekranu mogą prowadzić u pracownika głównie do

Osoba, która doznała porażenia prądem elektrycznym, jest nieprzytomna, normalnie oddycha i ma wyczuwalne tętno. Jakie kroki należy podjąć, aby udzielić jej pomocy do czasu przybycia lekarza?

Korzystając z zamieszczonej w tabeli specyfikacji płyty głównej, określ maksymalną liczbę kart rozszerzeń, które można podłączyć do magistrali Peripheral Component Interconnect.

| BIOS Type | AWARD |

| BIOS Version | 1.8 |

| Memory Sockets | 3 |

| Expansion Slots | 1 AGP/5 PCI |

| AGP 8X | Yes |

| AGP Pro | No |

| NorthbridgeCooling Fan | Yes |

| Northbridge | nForce2 SPP |

| Southbridge | nForce2 MCP-T |

| FSB Speeds | 100-300 1 MHz |

| MultiplierSelection | Yes – BIOS |

| CoreVoltages | 1.1V-2.3V |

| DDR Voltages | 2.5V-2.9V |

| AGP Voltages | 1.5V-1.8V |

| Chipset Voltages | 1.4V-1.7V |

| AGP/PCI Divider in BIOS | Yes (AGP) |

Do jakich zadań w komputerze służy koprocesor (Floating Point Unit)?

Komunikat tekstowy KB/Interface error, wyświetlany na monitorze komputera podczas testu POST BIOS-u firmy AMI, informuje o wystąpieniu błędu

Jaki skrót odnosi się do osobistej sieci komputerowej?

Która usługa pozwala na zdalną instalację systemu operacyjnego?

Osobisty środek ochrony wymagany podczas prac montażowych z użyciem wiertarki udarowej, to

Użytkownik posiada komputer o przedstawionej konfiguracji oraz system Windows 7 Professional 32bit.

Która z wersji modernizacji komputera nie przyniesie wzrostu wydajności?

| Płyta główna | ASRock Z97 Anniversary Z97 DualDDR3-1600 SATA3 RAID HDMI ATX z czterema slotami DDR3 i obsługą RAID poziomów 0,1 |

| Procesor | i3 |

| Pamięć | 1 x 4 GB DDR3 |

| HDD | 2 x 1 TB |

Jak przypisujemy zmiennej plikowej plik o nazwie 'Nazwa' w języku Pascal?

TCP (ang. Transmission Control Protocol) to rodzaj protokołu

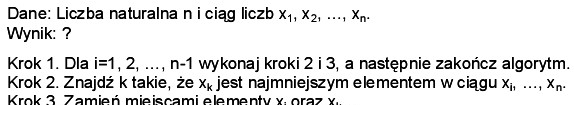

Jaki algorytm przedstawiono poniżej?

| Dane: Liczba naturalna n i ciąg liczb x1, x2, ..., xn. |

| Wynik: ? |

| Krok 1. Dla i=1, 2, ..., n-1 wykonaj kroki 2 i 3, a następnie zakończ algorytm. |

| Krok 2. Znajdź k takie, że xk jest najmniejszym elementem w ciągu xi, ..., xn. |

| Krok 3. Zamień miejscami elementy xi oraz xk. |

Jakie zastosowanie ma model przestrzeni barw RGB?

Ile równych podsieci powinno się utworzyć w sieci o adresie IPv4 192.168.30.0/24, aby każda z nowych podsieci mogła pomieścić dokładnie 30 adresów hostów?

Jednym z kluczowych zasady ergonomii jest zapewnienie odpowiedniej przestrzeni na stanowisku pracy. W przypadku stanowiska pracy przy komputerze rekomenduje się przynajmniej

Dodatkowym środkiem ochrony przed porażeniem elektrycznym (znanej jako ochrona dotykowa pośrednia) w trakcie instalacji i testowania (otwarta obudowa) jednostki centralnej jest

Komenda uname -s w systemie Linux służy do ustalenia

Czym jest odwrotność bezstratnej kompresji danych?

Adres IP 158.75.60.16 należy do klasy adresów

Umiejętność generowania strumienia elektromagnetycznego przez obwód zasilany prądem to

Jaką komendę zawiera zaprezentowany fragment kodu w języku C/C++?

... { int k=1; while (k++<=20) cout << k<< " "; ...