Pytanie 1

Pokazane pole input pozwala na

<input type="checkbox" name="text1" value="text2">

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Pokazane pole input pozwala na

<input type="checkbox" name="text1" value="text2">

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Jaką funkcję pełni funkcja CONCAT() w SQL?

Czego nie należy brać pod uwagę przy zabezpieczaniu serwera bazy danych przed atakami hakerskimi?

Który znacznik lub zestaw znaczników nie jest używany do określenia struktury dokumentu HTML?

Po uruchomieniu poniższego fragmentu kodu PHP:

echo date("Y");na ekranie pojawi się bieżąca data zawierająca tylko:

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

W języku CSS wprowadzono poniższe formatowanie:

p > i { color: blue; }Oznacza to, że tekst w kolorze niebieskim będzie zapisany:

Aby włączyć kaskadowy arkusz stylów zapisany w zewnętrznym pliku, należy zastosować poniższy fragment kodu HTML?

Klucz obcy w bazie danych jest tworzony w celu

Jakie kodowanie w języku HTML pozwala na sformatowanie paragrafu dla tekstu

Tekst może być zaznaczony albo istotny dla autora

Jakie jest zadanie funkcji PHP o nazwie mysql_num_rows()?

W jaki sposób wykonanie podanej poniżej kwerendy SQL wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char9);

Która lista jest interpretacją przedstawionego kodu?

<ol> <li>muzyka <ul> <li>Wpis1</li> <li>Wpis2</li> </ul> </li> <li>filmy <ul> <li>Wpis3</li> <li>Wpis4</li> </ul> </li> </ol>

Aby film wyglądał płynnie, liczba klatek (które nie nakładają się na siebie) na sekundę powinna wynosić przynajmniej w przedziale

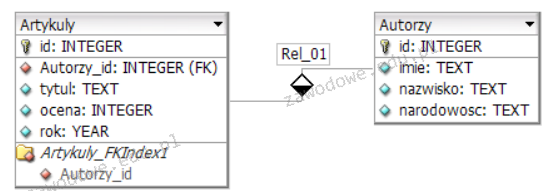

Z tabel Artykuly oraz Autorzy należy wyodrębnić tylko nazwiska autorów oraz tytuły ich artykułów, które uzyskały ocenę 5. Odpowiednia kwerenda do pozyskania tych informacji ma postać

Jakie funkcje należy najpierw wywołać, aby aplikacja PHP mogła nawiązać połączenie z bazą danych?

Czym jest relacja w bazach danych?

Zgodnie z zasadami ACID dotyczącymi przeprowadzania transakcji wymóg izolacji (ang. isolation) wskazuje, że

Dostępna jest tabela uczniowie, która zawiera pól id, imie, nazwisko, data_ur (format rrrr-mm-dd). Które zapytanie w SQL wyświetli tylko imiona oraz nazwiska uczniów urodzonych w roku 2001?

Kod

$liczba2 = &$liczba1;wskazuje, że zmienna $liczba2 jest

W tabeli produkt znajdują się przedmioty wyprodukowane po roku 2000, z kolumnami nazwa i rok_produkcji. Klauzula SQL pokaże listę przedmiotów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji,3,2)=17; |

Liczba 0x142, przedstawiona w skrypcie JavaScript, jest zapisywana w postaci

Który z parametrów obiektu graficznego zmieni się po zmianie wartości kanału alfa?

Jaki zapis znacznika <div> może występować w dokumencie HTML tylko raz, a jego ponowne użycie spowoduje pojawienie się błędów podczas walidacji dokumentu?

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

W PHP, aby poprawnie zakończyć połączenie z bazą danych MySQL, ostatnim krokiem powinno być użycie polecenia

Określ złożoność obliczeniową algorytmu naiwnego (zwykłego) poszukiwania minimum w kolekcji liczb?

Która z komórek tabeli została sformatowana przedstawionym stylem CSS zakładając, że pozostałe własności przyjmują wartości domyślne?

td {

border: 1px solid black;

padding: 15px;

height: 40px;

vertical-align: bottom;

}

| dane w tabeli | dane w tabeli | dane w tabeli | dane w tabeli | ||||

| Komórka 1 | Komórka 2 | Komórka 3 | Komórka 4 |

Możliwość utworzenia konta użytkownika jan z hasłem janPass można osiągnąć przy pomocy polecenia

Do jakich zadań można wykorzystać program FileZilla?

DOM oferuje funkcje i atrybuty, które w JavaScript umożliwiają

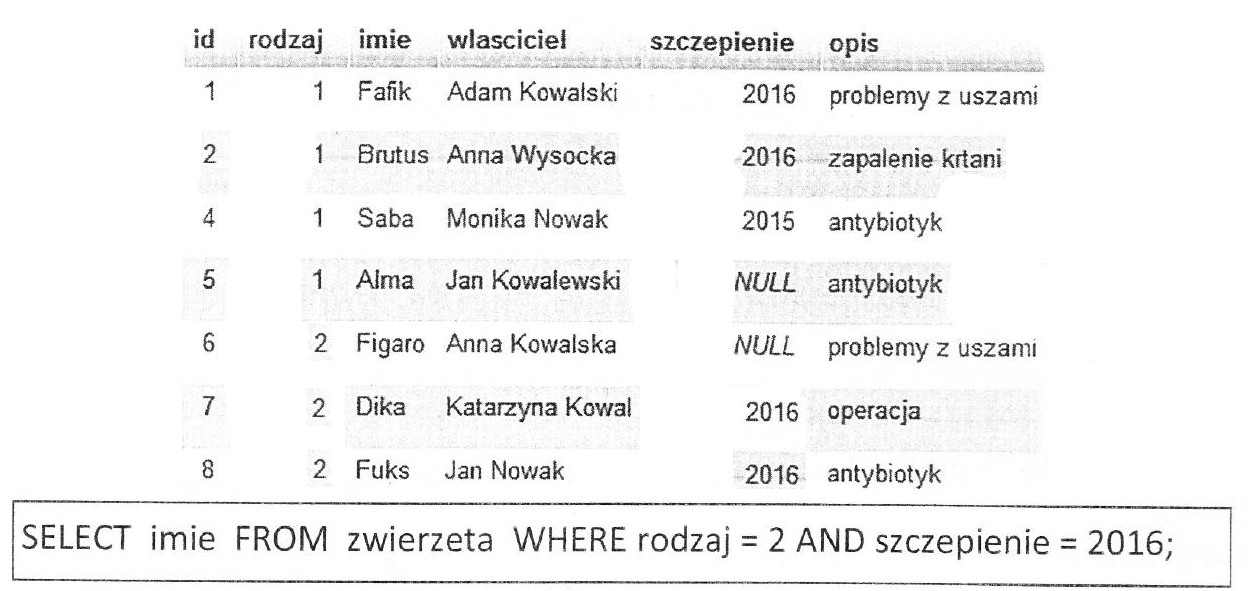

Jakie informacje z ośmiu wpisanych rekordów w tabeli zwierzęta zostaną przedstawione w wyniku wykonania wskazanej instrukcji SQL?

W języku CSS, aby zdefiniować marginesy zewnętrzne o wartościach: margines górny i dolny 20 px, lewy i prawy 40 px należy użyć kodu

Kanał alfa jest wykorzystywany do określenia

Aby na stronie internetowej wyświetlić logo, którego tło jest przezroczyste, należy zastosować format

Tworzenie struktury logicznej strony internetowej polega na

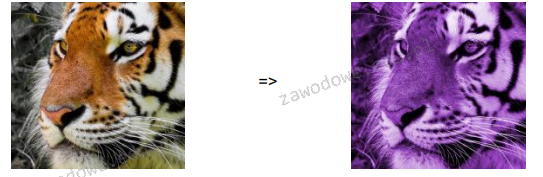

Czy możliwa jest przedstawiona transformacja obrazu rastrowego dzięki funkcji?

Jakim zapisem w dokumencie HTML można stworzyć element, który wyświetli obrazek kotek.jpg z tekstem alternatywnym "obrazek kotka"?

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w SQL pozwala na