Pytanie 1

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Ile maksymalnie podstawowych partycji możemy stworzyć na dysku twardym używając MBR?

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

W systemie operacyjnym Linux, aby sprawdzić ilość dostępnego miejsca na dyskach, można użyć polecenia

Adware to program komputerowy

Wykonanie polecenia attrib +h +s +r przykład.txt w konsoli systemu Windows spowoduje

W systemie Ubuntu, które polecenie umożliwia bieżące monitorowanie działających procesów i aplikacji?

Liczba 10011001100 w systemie heksadecymalnym przedstawia się jako

W systemie Windows, aby uruchomić usługę związaną z wydajnością komputera, należy użyć polecenia

Jaką ochronę zapewnia program antyspyware?

Nośniki danych, które są odporne na zakłócenia elektromagnetyczne oraz atmosferyczne, to

Router Wi-Fi działający w technologii 802.11n umożliwia osiągnięcie maksymalnej prędkości przesyłu danych

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Które polecenie pozwala na mapowanie zasobów sieciowych w systemie Windows Serwer?

Który z protokołów umożliwia szyfrowanie połączenia?

Który protokół jest odpowiedzialny za przekształcanie adresów IP na adresy MAC w kontroli dostępu do nośnika?

Który adres IP reprezentuje hosta działającego w sieci o adresie 192.168.160.224/28?

Który z podanych adresów IPv4 stanowi adres publiczny?

Główna rola serwera FTP polega na

Jakim poleceniem w systemie Linux można utworzyć nowych użytkowników?

Podczas testowania połączeń sieciowych za pomocą polecenia ping użytkownik otrzymał wyniki przedstawione na rysunku. Jakie może być źródło braku odpowiedzi serwera przy pierwszym teście, zakładając, że domena wp.pl ma adres 212.77.100.101?

C:\Users\uczen>ping wp.pl

Żądanie polecenia ping nie może znaleźć hosta wp.pl. Sprawdź nazwę i ponów próbe.

C:\Users\uczen>ping 212.77.100.101

Badanie 212.77.100.101 z 32 bajtami danych:

Odpowiedź z 212.77.100.101: bajtów=32 czas=19ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=35ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=40ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=20ms TTL=127

Statystyka badania ping dla 212.77.100.101:

Pakiety: Wysłane = 4, Odebrane = 4, Utracone = 0

(0% straty),

Szacunkowy czas błądzenia pakietów w millisekundach:

Minimum = 19 ms, Maksimum = 40 ms, Czas średni = 28 msJaka licencja ma charakter zbiorowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, rządowym, charytatywnym na nabycie większej liczby programów firmy Microsoft na korzystnych warunkach?

Wykonanie polecenia tar –xf dane.tar w systemie Linux spowoduje

Wykonanie polecenia ipconfig /renew w trakcie ustawiania interfejsów sieciowych doprowadzi do

Jakie są skutki działania poniższego polecenia ```netsh advfirewall firewall add rule name="Open" dir=in action=deny protocol=TCP localport=53```?

Proporcja ładunku zgromadzonego na przewodniku do potencjału tego przewodnika definiuje jego

Na ilustracji zaprezentowano końcówkę kabla

Na podstawie wyników działania narzędzia diagnostycznego chkdsk, które są przedstawione na zrzucie ekranu, jaka jest wielkość pojedynczego klastra na dysku?

Typ systemu plików to FAT32.

Wolumin FTP utworzono 12-11-2005 18:31

Numer seryjny woluminu: 3CED-3B31

Trwa sprawdzanie plików i folderów...

Zakończono sprawdzanie plików i folderów.

Trwa sprawdzanie wolnego miejsca na dysku...

Zakończono sprawdzanie wolnego miejsca na dysku.

System Windows sprawdził system plików i nie znalazł żadnych problemów.

8 233 244 KB całkowitego miejsca na dysku.

1 KB w 13 plikach ukrytych.

2 KB w 520 folderach.

1 537 600 KB w 4 952 plikach.

6 690 048 KB jest dostępnych.

4 096 bajtów w każdej jednostce alokacji.

2 058 311 ogółem jednostek alokacji na dysku.

1 672 512 jednostek alokacji dostępnych na dysku.

C:\>

Co oznacza określenie średni czas dostępu w dyskach twardych?

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Za co odpowiada protokół DNS?

Jakiego portu używa protokół FTP (File transfer Protocol)?

Podczas uruchamiania (krótko po zakończeniu testu POST) komputer się zawiesza. Jakie mogą być możliwe przyczyny tej awarii?

Określ prawidłową sekwencję działań, które należy wykonać, aby nowy laptop był gotowy do użycia?

Jaką liczbę punktów abonenckich (2 x RJ45) zgodnie z wytycznymi normy PN-EN 50167 powinno się zainstalować w biurze o powierzchni 49 m2?

Do weryfikacji integralności systemu plików w środowisku Linux trzeba zastosować polecenie

Który z protokołów zapewnia bezpieczne połączenie między klientem a witryną internetową banku, zachowując prywatność użytkownika?

Które cechy ma licencja bezpłatnego oprogramowania zwana freemium?

Element płyty głównej odpowiedzialny za wymianę danych między mikroprocesorem a pamięcią operacyjną RAM oraz magistralą karty graficznej jest na rysunku oznaczony numerem

Które urządzenie może zostać wykorzystane do rutowania ruchu sieciowego między sieciami VLAN?

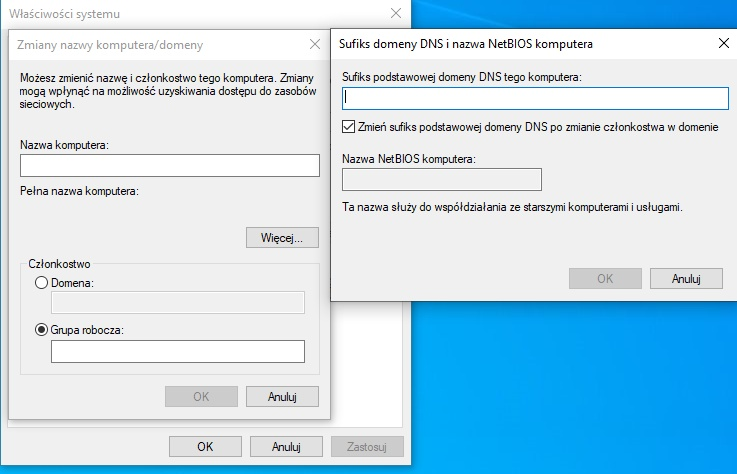

Aby podłączyć stację roboczą z zainstalowanym systemem Windows do domeny zst.local należy