Pytanie 1

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Jakie polecenie w systemie Windows pozwala na wyświetlenie tabeli routingu hosta?

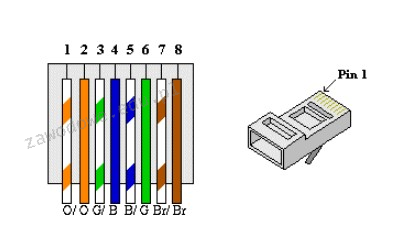

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Głowica drukująca, składająca się z wielu dysz zintegrowanych z mechanizmem drukarki, wykorzystywana jest w drukarce

Adres IP komputera wyrażony sekwencją 172.16.0.1 jest zapisany w systemie

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

Co oznacza standard ACPI w BIOSie komputera?

W systemie operacyjnym Linux proces archiwizacji danych wykonuje się za pomocą polecenia

Tworzenie obrazu dysku ma na celu

Programy antywirusowe mogą efektywnie zabezpieczać komputer. Istotne jest, aby wybrać możliwość uruchamiania aplikacji razem z komputerem oraz opcję

Wskaż błędne twierdzenie dotyczące Active Directory?

Jaką rolę pełni serwer FTP?

Ile hostów można zaadresować w sieci o adresie 172.16.3.96/28?

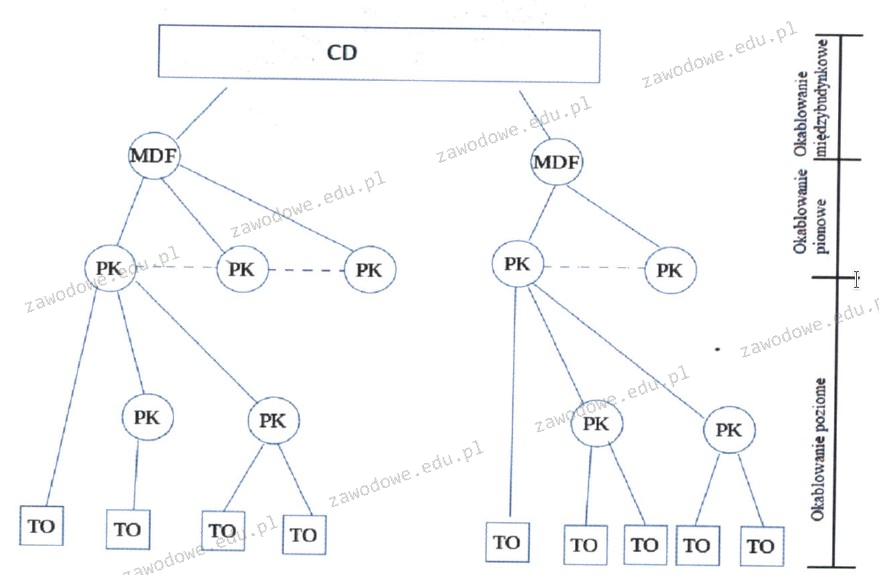

Na zaprezentowanym schemacie logicznym sieci przedstawiono

Jakie polecenie umożliwia uzyskanie danych dotyczących bieżących połączeń TCP oraz informacji o portach źródłowych i docelowych?

Zamianę uszkodzonych kondensatorów w karcie graficznej umożliwi

Jakie jest tworzywo eksploatacyjne w drukarce laserowej?

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Firma uzyskała zakres adresów 10.10.10.0/16. Po podzieleniu na podsieci zawierające 510 hostów, jakie są adresy podsieci z zastosowaną maską?

Cechą charakterystyczną pojedynczego konta użytkownika w systemie Windows Serwer jest

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Oblicz całkowity koszt kabla UTP Cat 6, który będzie użyty do połączenia 5 punktów abonenckich z punktem dystrybucji, mając na uwadze, że średnia odległość pomiędzy każdym punktem abonenckim a punktem dystrybucji wynosi 8 m oraz że cena za 1 m kabla wynosi 1 zł. W obliczeniach uwzględnij zapas 2 m kabla na każdy punkt abonencki.

Dane przedstawione na ilustracji są rezultatem działania komendy

1 <10 ms <10 ms <10 ms 128.122.198.1 2 <10 ms <10 ms <10 ms NYUGWA-FDDI-2-0.NYU.NET [128.122.253.65] 3 10 ms 10 ms <10 ms ny-nyc-3-H4/0-T3.nysernet.net [169.130.13.17] 4 10 ms 10 ms <10 ms ny-nyc-9-F1/0.nysernet.net [169.130.10.9] 5 <10 ms <10 ms 10 ms ny-pen-1-H4/1/0-T3.nysernet.net [169.130.1.101] 6 <10 ms <10 ms <10 ms sl-pen-11-F8/0/0.sprintlink.net [144.228.60.11] 7 <10 ms 10 ms 10 ms 144.228.180.10 8 10 ms 20 ms 20 ms cleveland1-br2.bbnplanet.net [4.0.2.13] 9 20 ms 30 ms 30 ms cleveland1-br1.bbnplanet.net [4.0.2.5] 10 40 ms 220 ms 221 ms chicago1-br1.bbnplanet.net [4.0.2.9] 11 150 ms 70 ms 70 ms paloalto-br1.bbnplanet.net [4.0.1.1] 12 70 ms 70 ms 70 ms su-pr1.bbnplanet.net [131.119.0.199] 13 70 ms 71 ms 70 ms sunet-gateway.stanford.edu [198.31.10.1] 14 70 ms 70 ms 70 ms Core-gateway.Stanford.EDU [171.64.1.33] 15 70 ms 80 ms 80 ms www.Stanford.EDU [171.64.14.251]

Przedstawiony symbol znajdujący się na obudowie komputera stacjonarnego oznacza ostrzeżenie przed

System S.M.A.R.T. jest wykorzystywany do nadzorowania działania oraz identyfikacji usterek

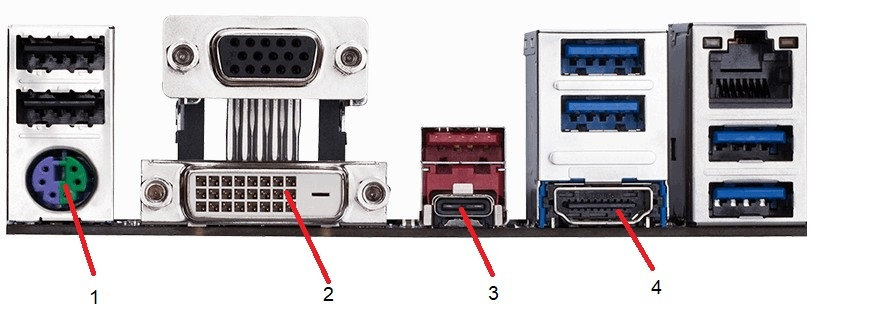

Urządzenie peryferyjne z interfejsem Mini-DIN podłącza się do gniazda oznaczonego na ilustracji

Jak określana jest transmisja w obie strony w sieci Ethernet?

Jaką komendę należy wykorzystać, aby uzyskać informację o rekordzie MX dla podanej domeny?

Która czynność nie służy do personalizacji systemu operacyjnego Windows?

Jaką normę odnosi się do okablowania strukturalnego?

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

Jak nazywa się seria procesorów produkowanych przez firmę Intel, charakteryzująca się małymi wymiarami oraz niskim zużyciem energii, zaprojektowana z myślą o urządzeniach mobilnych?

Podaj adres rozgłoszeniowy sieci, do której przynależy host o adresie 88.89.90.91/6?

Programy CommView oraz WireShark są wykorzystywane do

Cienki klient (thin client) korzysta z protokołu

CommView oraz WireShark to aplikacje wykorzystywane do

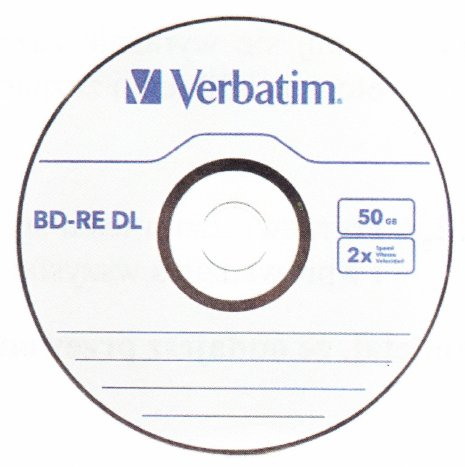

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Liczbą dziesiętną, która odpowiada liczbie 11110101₍U₂₎, jest