Pytanie 1

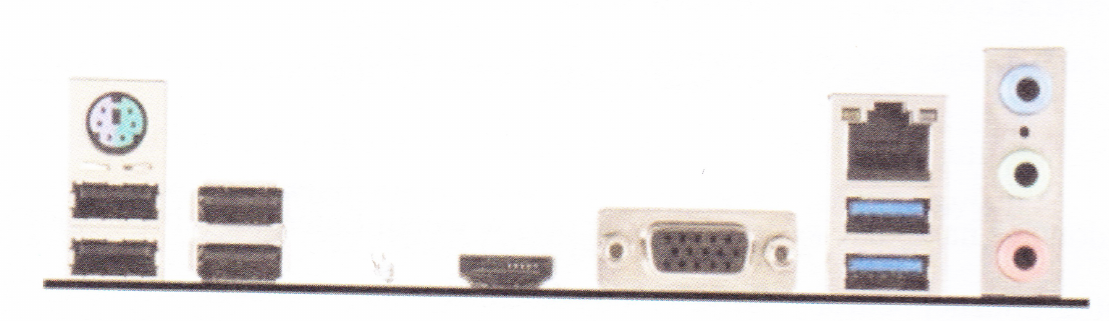

Do jakiego złącza, które pozwala na podłączenie monitora, jest wyposażona karta graficzna pokazana na ilustracji?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Do jakiego złącza, które pozwala na podłączenie monitora, jest wyposażona karta graficzna pokazana na ilustracji?

Znak przedstawiony na ilustracji, zgodny z normą Energy Star, wskazuje na urządzenie

Aby wyświetlić przedstawioną informację o systemie Linux w terminalu, należy użyć polecenia

W układzie SI jednostką, która mierzy napięcie, jest

Przekształć liczbę dziesiętną 129(10) na reprezentację binarną.

Brak odpowiedzi na to pytanie.

Który z poniższych protokołów funkcjonuje w warstwie aplikacji?

Brak odpowiedzi na to pytanie.

Gniazdo na tablicy interaktywnej jest oznaczone tym symbolem. Które złącze powinno być wykorzystane do połączenia tablicy z komputerem?

Brak odpowiedzi na to pytanie.

Prawo osobiste twórcy do oprogramowania komputerowego

Brak odpowiedzi na to pytanie.

W systemie Linux do bieżącego monitorowania aktywnych procesów wykorzystuje się polecenie

Brak odpowiedzi na to pytanie.

Jak można zaktualizować wprowadzone zmiany w konfiguracji systemu operacyjnego Windows, korzystając z edytora zasad grup?

Brak odpowiedzi na to pytanie.

Aby wyświetlić informacje o systemie Linux w terminalu, jakie polecenie należy wprowadzić?

Linux egeg-deeesktop 4.8.0-36-generic #36~16.04.1-Ubuntu SMP Sun Feb 5 09:39:41 UTC 2017 i686 i686 i686 GNU/Linux

Brak odpowiedzi na to pytanie.

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

Brak odpowiedzi na to pytanie.

Aby zweryfikować w systemie Windows działanie nowo zainstalowanej drukarki, co należy zrobić?

Brak odpowiedzi na to pytanie.

Wskaż nośnik, który w sieciach komputerowych umożliwia najszybszą wymianę danych?

Brak odpowiedzi na to pytanie.

Rekord startowy dysku twardego w komputerze to

Brak odpowiedzi na to pytanie.

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Brak odpowiedzi na to pytanie.

Zidentyfikuj interfejsy znajdujące się na panelu tylnym płyty głównej:

Brak odpowiedzi na to pytanie.

W systemie Linux komenda chown pozwala na

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Który z komponentów NIE JEST zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1x PCI-Ex16, 2x PCI-Ex1, 4x SATA III, 2x DDR4- max 32 GB, 1x D-SUB, 1x DVI-D, ATX?

Brak odpowiedzi na to pytanie.

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Brak odpowiedzi na to pytanie.

Który z interfejsów można uznać za interfejs równoległy?

Brak odpowiedzi na to pytanie.

Aby przyznać użytkownikowi w systemie Windows możliwość zmiany czasu systemowego, należy skorzystać z narzędzia

Brak odpowiedzi na to pytanie.

Jaka jest prędkość przesyłania danych w standardzie 1000Base-T?

Brak odpowiedzi na to pytanie.

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

Brak odpowiedzi na to pytanie.

W systemie Windows, domyślne konto administratora po jego dezaktywowaniu oraz ponownym uruchomieniu komputera

Brak odpowiedzi na to pytanie.

Złącze SC stanowi standard w cablach

Brak odpowiedzi na to pytanie.

Zasada dostępu do medium CSMA/CA jest wykorzystywana w sieci o specyfikacji

Brak odpowiedzi na to pytanie.

Użytkownik uszkodził płytę główną z gniazdem dla procesora AM2. Płytę z uszkodzeniami można wymienić na model z gniazdem, nie zmieniając procesora oraz pamięci

Brak odpowiedzi na to pytanie.

Usługa w systemie Windows Server, która umożliwia zdalną instalację systemów operacyjnych na komputerach zarządzanych przez serwer, to

Brak odpowiedzi na to pytanie.

Złącze SC powinno być zainstalowane na kablu

Brak odpowiedzi na to pytanie.

Symbolika tego procesora wskazuje na

Brak odpowiedzi na to pytanie.

Urządzenie typu Plug and Play, które jest ponownie podłączane do komputera, jest identyfikowane na podstawie

Brak odpowiedzi na to pytanie.

Jaką maskę podsieci powinien mieć serwer DHCP, aby mógł przydzielić adresy IP dla 510 urządzeń w sieci o adresie 192.168.0.0?

Brak odpowiedzi na to pytanie.

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Brak odpowiedzi na to pytanie.

Członkostwo komputera w danej sieci wirtualnej nie może być ustalane na podstawie

Brak odpowiedzi na to pytanie.

Za co odpowiada protokół DNS?

Brak odpowiedzi na to pytanie.

Jaka jest maksymalna prędkość transferu danych w sieci lokalnej, w której zastosowano przewód UTP kat.5e do budowy okablowania strukturalnego?

Brak odpowiedzi na to pytanie.

Jak określa się typ licencji, który pozwala na pełne korzystanie z programu, lecz można go uruchomić tylko przez ograniczoną, niewielką liczbę razy od momentu instalacji?

Brak odpowiedzi na to pytanie.

Wtyczka zaprezentowana na fotografii stanowi element obwodu elektrycznego zasilającego

Brak odpowiedzi na to pytanie.