Pytanie 1

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

Wynik: 10/40 punktów (25,0%)

Wymagane minimum: 20 punktów (50%)

Tryb pracy portu równoległego, bazujący na magistrali ISA, umożliwiający transfer danych do 2,4 MB/s, dedykowany dla skanerów i urządzeń wielofunkcyjnych, to

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Wskaż porty płyty głównej przedstawione na ilustracji.

Jakie napięcie zasilające mają moduły pamięci DDR3 SDRAM?

Funkcja Intel Turbo Boost w mikroprocesorze umożliwia

Jak brzmi nazwa profilu użytkownika w systemie Windows, który jest zakładany podczas pierwszego logowania do komputera i zapisany na lokalnym dysku twardym, a wszelkie jego modyfikacje odnoszą się wyłącznie do maszyny, na której zostały przeprowadzone?

Komputer wyposażony w BIOS firmy Award wygenerował komunikat o treści Primary/Secondary master/slave hard disk fail. Komunikat ten może oznaczać konieczność wymiany

Na dysku konieczne jest zapisanie 100 tysięcy pojedynczych plików, każdy o wielkości 2570 bajtów. Zajętość zapisanych plików będzie minimalna na dysku o jednostce alokacji wynoszącej

Shareware to typ licencji, która polega na

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

Wykonano test przy użyciu programu Acrylic Wi-Fi Home, a wyniki przedstawiono na zrzucie ekranu. Na ich podstawie można wnioskować, że dostępna sieć bezprzewodowa

W systemie Linux komenda cd ~ umożliwia

W skład sieci komputerowej wchodzą 3 komputery stacjonarne oraz drukarka sieciowa, połączone kablem UTP z routerem mającym 1 x WAN oraz 5 x LAN. Które z urządzeń sieciowych pozwoli na podłączenie dodatkowych dwóch komputerów do tej sieci za pomocą kabla UTP?

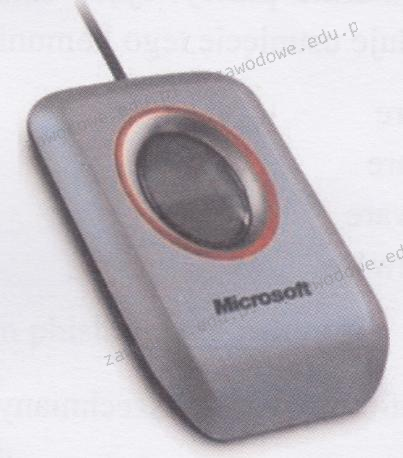

Urządzeniem peryferyjnym pokazanym na ilustracji jest skaner biometryczny, który wykorzystuje do identyfikacji

Na 16 bitach możemy przechować

W systemie Linux, aby przejść do głównego katalogu w strukturze drzewiastej, używa się komendy

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

CommView oraz WireShark to aplikacje wykorzystywane do

Na ilustracji zaprezentowano strukturę topologiczną

Jak należy rozmieszczać gniazda komputerowe RJ45 w odniesieniu do przestrzeni biurowej zgodnie z normą PN-EN 50174?

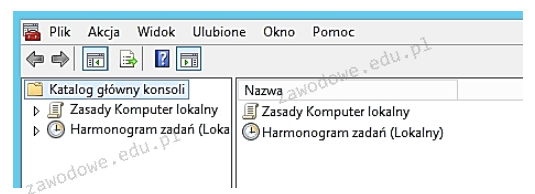

Aby otworzyć konsolę przedstawioną na ilustracji, należy wpisać w oknie poleceń

Transmisja danych typu półduplex to transmisja

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Zgodnie z normą PN-EN 50174, poziome okablowanie w systemie strukturalnym to segment okablowania pomiędzy

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

W sytuacji, gdy nie ma możliwości uruchomienia programu BIOS Setup, jak przywrócić domyślne ustawienia płyty głównej?

Niskopoziomowe formatowanie dysku IDE HDD polega na

Jak nazywa się identyfikator, który musi być jednakowy, aby urządzenia sieciowe mogły współpracować w danej sieci bezprzewodowej?

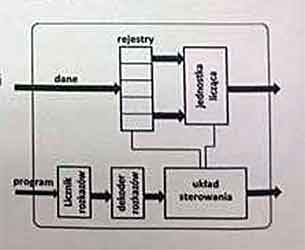

Rejestry widoczne na diagramie procesora mają rolę

Firma świadcząca usługi sprzątania potrzebuje drukować faktury tekstowe w czterech kopiach równocześnie, na papierze samokopiującym. Jaką drukarkę powinna wybrać?

Notacja #102816 oznacza zapis w systemie liczbowym

Jakiego systemu operacyjnego powinien nabyć użytkownik, aby zmodernizowany komputer miał możliwość uruchamiania gier obsługujących DirectX12?

Jaką wartość ma liczba 5638 zapisana w systemie szesnastkowym?

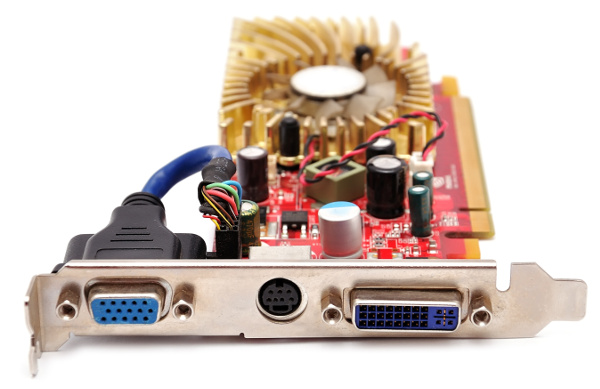

Na przedstawionej fotografii karta graficzna ma widoczne złącza

Parametr pamięci RAM określany czasem jako opóźnienie definiuje się jako

Oprogramowanie, które często przerywa działanie przez wyświetlanie komunikatu o konieczności dokonania zapłaty, a które spowoduje zniknięcie tego komunikatu, jest dystrybuowane na podstawie licencji

AES (ang. Advanced Encryption Standard) to standard szyfrowania, który?

Które z poniższych wskazówek jest NIEWłaściwe w kontekście konserwacji skanera płaskiego?

Wskaż zakres adresów hostów w sieci 172.16.4.0/24?

W przypadku drukarki igłowej, jaki materiał eksploatacyjny jest używany?