Pytanie 1

Aby cofnąć uprawnienia dostępu do serwera MySQL, należy wykorzystać polecenie

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Aby cofnąć uprawnienia dostępu do serwera MySQL, należy wykorzystać polecenie

Jakie będzie efektem zastosowanego formatowania CSS dla nagłówka trzeciego stopnia

<style> h3 { background-color: grey; } </style>

…

<h3 style="background-color: orange;">Rozdział 1.2.2.</h3>

Jakie parametry powinny być ustawione w funkcji biblioteki mysqli, aby umożliwić połączenie z serwerem oraz bazą danych?

| mysqli_connect($a, $b, $c, $d) or die('Brak połączenia z serwerem MySQL.'); |

Polecenie DBCC CHECKDB 'sklepAGD', Repair_fast) w systemie MS SQL Server

Zmienna o typie integer lub int jest w stanie przechowywać

W trakcie weryfikacji stron internetowych nie uwzględnia się

Kiedy zestawi się relacją kluczy głównych dwie tabele, uzyskuje się relację o typie

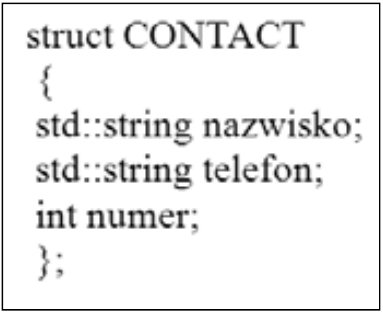

Jakie znaczenie ma przedstawiony fragment kodu w języku C++?

W języku PHP przeprowadzono operację przedstawioną w ramce. Jak można postąpić, aby wyświetlić wszystkie wyniki tego zapytania?

| $tab = mysqli_query($db, "SELECT imie FROM Osoby WHERE wiek < 18"); |

W tabeli pracownicy zdefiniowano klucz główny jako INTEGER z atrybutami NOT NULL oraz AUTO_INCREMENT. Dodatkowo zdefiniowano kolumny imie oraz nazwisko. W przypadku wykonania poniższej kwerendy SQL wprowadzającej dane, w której pominięto pole klucza, w bazie danych MySQL wystąpi:

INSERT INTO pracownicy (imie, nazwisko) VALUES ('Anna', 'Nowak');

Jakie zagadnienie powinno być uwzględnione w dokumentacji użytkownika aplikacji?

Wykonanie zapytania SQL: DELETE FROM mieszkania WHERE status=1; spowoduje usunięcie

W CSS, żeby uzyskać efekt kursywy dla tekstu, należy zastosować właściwość

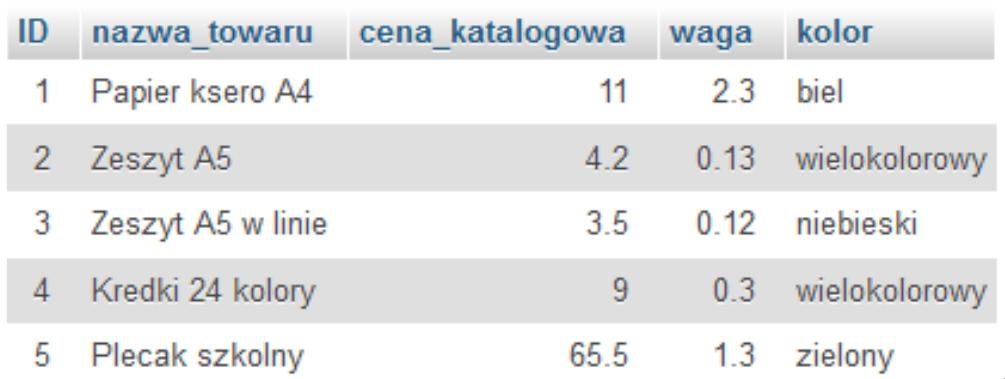

Na podstawie tabeli Towar zrealizowano poniższe zapytanie SQL: ```SELECT nazwa_towaru FROM `Towar` WHERE cena_katalogowa < 65 ORDER BY waga DESC``` Jaki będzie rezultat tej operacji?

W SQL po wykonaniu zapytania ALTER TABLE osoba DROP COLUMN grupa; co się stanie?

Który atrybut należy wstawić w miejsce kropek, aby przeglądarka wyświetliła komunikat o błędzie w przypadku kliknięcia przycisku "Zapisz" bez wypełnionego pola nazwisko?

<form action="/skrypt.php" method="post"> <input type="text" name="nazwisko" ...> <input type="submit" value="Zapisz"> </form>

Jakie dane zostaną pokazane w wyniku wykonania podanego zapytania SQL na 8 rekordach w tabeli zwierzeta?

| id | rodzaj | imie | wlasciciel | szczepienie | opis |

|---|---|---|---|---|---|

| 1 | 1 | Fafik | Adam Kowalski | 2016 | problemy z uszami |

| 2 | 1 | Brutus | Anna Wysocka | 2016 | zapalenie krtani |

| 4 | 1 | Saba | Monika Nowak | 2015 | antybiotyk |

| 5 | 1 | Alma | Jan Kowalewski | NULL | antybiotyk |

| 6 | 2 | Figaro | Anna Kowalska | NULL | problemy z uszami |

| 7 | 2 | Dika | Katarzyna Kowal | 2016 | operacja |

| 8 | 2 | Fuks | Jan Nowak | 2016 | antybiotyk |

Jakie jest polecenie SQL, które pozwala na usunięcie bazy danych o nazwie firma?

Co chce osiągnąć poniższe zapytanie MySQL?

| ALTER TABLE ksiazki MODIFY tytul VARCHAR(100) NOT NULL; |

Jakie polecenie należy wykorzystać, aby przypisać użytkownikowi uprawnienia do tabel w bazie danych?

Podczas zapisywania hasła użytkownika w serwisie internetowym (np. w bankowości online), w celu zabezpieczenia go przed ujawnieniem, zazwyczaj stosuje się funkcję

Baza danych księgarni zawiera tabelę o nazwie książki, w której znajdują się: id, idAutor, tytul, ileSprzedanych oraz tabelę autorzy z polami: id, imie, nazwisko. Aby wygenerować raport dotyczący sprzedanych książek z tytułami i nazwiskami autorów, co należy zrobić?

Testy aplikacji webowej, których celem jest ocena wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, określane są mianem testów

Którego znacznika nie powinno się umieszczać w nagłówku dokumentu HTML?

W skrypcie JavaScript użyto metody DOM getElementsByClassName('akapit'). Ta metoda odniesie się do akapitu

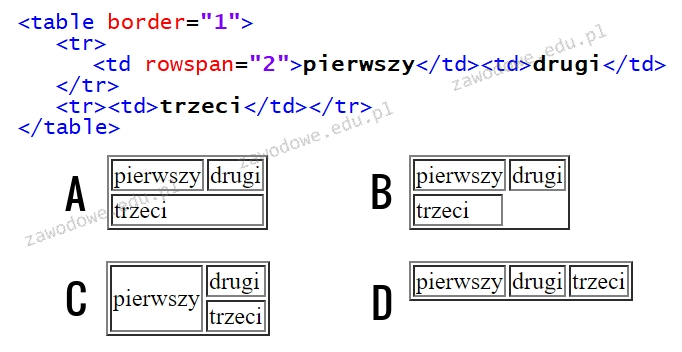

Który z obrazków ilustruje efekt działania podanego fragmentu kodu HTML?

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

W języku JavaScript zdefiniowano następującą funkcję:

function fun1(f) { if (f < 0) f = f * (-1); return f; }Jej celem jest:

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

Dodanie do tabeli Produkty kolumny data_produkcji zostanie wykonane kwerendą SQL

Efekt przedstawiony w filmie powinien być zdefiniowany w selektorze

Wskaż właściwą sekwencję kroków w procesie projektowania relacyjnej bazy danych?

W CSS zastosowano stylowanie elementu listy, przy czym żadne inne style CSS nie zostały ustalone. Użyte stylowanie spowoduje, że

li :hover { color: Maroon; }

Wskaż poprawne stwierdzenie dotyczące poniższej definicji stylu:

| <style> <!-- P{color:blue; font-size:14pt; font-style:italic} A{font-size: 16pt ; text-transform:lowercase;} TD.niebieski {color: blue} TD.czerwony {color: red} --> </style> |

Jaki znacznik HTML umożliwia dynamiczne generowanie grafiki na stronie bez konieczności dodawania dodatkowych plików?

W języku C, aby zdefiniować stałą, należy zastosować

Aby w tabeli praca, tworzonej w SQL, dodać warunek w kolumnie stawka, który nakazuje przyjmowanie dodatnich wartości rzeczywistych mniejszych niż 50, należy zastosować zapis

Na podstawie jakiego parametru oraz z ilu tabel będą zwrócone wiersze w wyniku podanego zapytania?

| SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1; |

W CSS wartości: underline, overline, blink są powiązane z atrybutem

Jakie jest oznaczenie typu stało-znakowego w SQL?