Pytanie 1

Kod SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje wybranie

Wynik: 0/40 punktów (0,0%)

Wymagane minimum: 20 punktów (50%)

Kod SELECT imie, pesel, wiek FROM dane WHERE wiek IN (18,30) spowoduje wybranie

W języku JavaScript zapisano kod, którego wynikiem działania jest?

var osoba=prompt("Podaj imię", "Adam");

Zgodnie z zasadami ACID dotyczącymi transakcji, wymóg izolacji (ang. isolation) wskazuje, że

Brak odpowiedzi na to pytanie.

Kiedy należy wykorzystać kwerendę SELECT DISTINCT, aby wyodrębnić rekordy?

Brak odpowiedzi na to pytanie.

Zdefiniowano bazę danych z tabelą sklepy, która zawiera pola: nazwa, ulica, miasto, branza. W celu zlokalizowania wszystkich nazw sklepów spożywczych, które znajdują się tylko we Wrocławiu, należy wykorzystać kwerendę:

Jak nazywa się metoda tworząca obiekt w języku PHP?

Brak odpowiedzi na to pytanie.

Zamieszczony kod HTML formularza zostanie wyświetlony przez przeglądarkę w sposób:

| <form> stanowisko: <input type="text"><br> obowiązki: <br> <input type="checkbox" name="obowiazek1" value="1" disabled checked>sporządzanie dokumentacji<br> <input type="checkbox" name="obowiazek2" value="2" checked>pisanie kodu<br> <input type="checkbox" name="obowiazek3" value="3">testy oprogramowania<br> </form> |

A.

B.

C.

D.

Brak odpowiedzi na to pytanie.

Aby grupować obszary na poziomie bloków, które będą stylizowane za pomocą znacznika: należy wykorzystać

Brak odpowiedzi na to pytanie.

Została zaprezentowana tabela o nazwie konta. Aby obliczyć liczbę rejestracji w poszczególnych latach oraz wyświetlić te wartości razem z rokiem rejestracji, należy wykonać zapytanie

Brak odpowiedzi na to pytanie.

Jaką instrukcję pętli stosuje się do przeprowadzenia określonej liczby operacji na obiekcie lub zmiennej, która nie jest tablicą?

Walidacja formularzowych pól polega na zweryfikowaniu

W języku JavaScript, aby zweryfikować, czy liczba leży w zakresie 100,200>, należy użyć:

Brak odpowiedzi na to pytanie.

Działaniem przedstawionego kodu PHP będzie wypełnienie tablicy. Działaniem przedstawionego kodu PHP będzie wypełnienie tablicy.

| $tab = array(); for($i = 0; $i < 10; $i++) { $tab[$i] = rand(-100, 100); } foreach ($tab as $x){ if ($x < 0) echo "$x "; } |

Brak odpowiedzi na to pytanie.

Jakie słowo kluczowe w języku SQL należy zastosować, aby usunąć powtarzające się rekordy?

Brak odpowiedzi na to pytanie.

W tabeli psy znajdują się kolumny: imię, rasa, telefon_właściciela, rok_szczepienia. Jakie polecenie SQL należy zastosować, aby znaleźć numery telefonów właścicieli psów, które zostały zaszczepione przed 2015 rokiem?

Brak odpowiedzi na to pytanie.

Podaj dwa sposoby ochrony bazy danych Microsoft Access?

Brak odpowiedzi na to pytanie.

Aby usunąć nienaturalne wygładzanie ukośnych krawędzi w grafice rastrowej, czyli tak zwane schodkowanie, konieczne jest wykorzystanie filtru

Brak odpowiedzi na to pytanie.

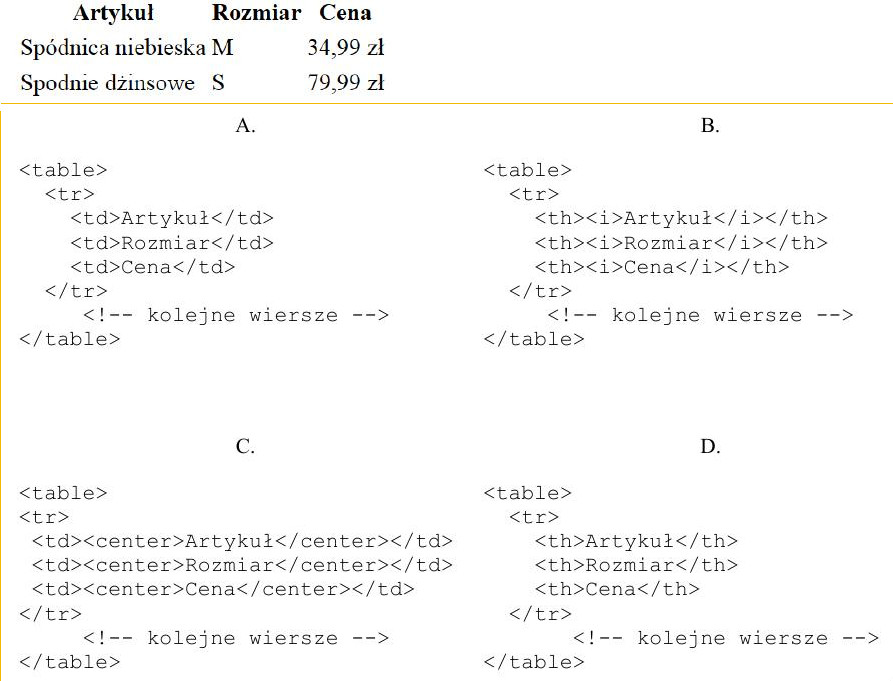

Zaprezentowano tabelę stworzoną przy użyciu kodu HTML, bez zastosowania stylów CSS. Która część kodu HTML odnosi się do pierwszego wiersza tabeli?

Brak odpowiedzi na to pytanie.

Do jakich działań można wykorzystać program FileZilla?

Jakim poleceniem SQL można zlikwidować z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Brak odpowiedzi na to pytanie.

Hermetyzacja to zasada programowania obiektowego mówiąca o tym, że

Brak odpowiedzi na to pytanie.

W języku JavaScript funkcja matematyczna Math.pow() jest wykorzystywana do obliczania

Brak odpowiedzi na to pytanie.

Dla jakich nazwisk użyta w zapytaniu klauzula LIKE jest poprawna?

| SELECT imie FROM mieszkancy WHERE imie LIKE '_r%'; |

Brak odpowiedzi na to pytanie.

W programowaniu zmienna typu integer jest wykorzystywana do przechowywania

Brak odpowiedzi na to pytanie.

W języku JavaScript zdefiniowano funkcję o nazwie liczba_max, która porównuje trzy liczby naturalne przekazane jako argumenty i zwraca największą z nich. Prawidłowa forma wywołania tej funkcji, razem z przypisaniem jej wyniku, powinna wyglądać następująco

Brak odpowiedzi na to pytanie.

Do czego można wykorzystać program FileZilla?

Brak odpowiedzi na to pytanie.

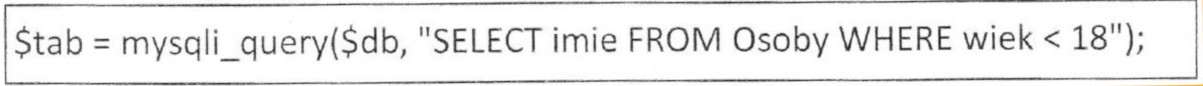

W języku PHP przeprowadzono operację zaprezentowaną w ramce. Jak można wyświetlić wszystkie rezultaty tego zapytania?

Brak odpowiedzi na to pytanie.

Co to jest AJAX?

Brak odpowiedzi na to pytanie.

Istnieje tabela o nazwie wycieczki z kolumnami: nazwa, cena oraz miejsca (reprezentujące liczbę dostępnych miejsc). Aby wyświetlić tylko nazwy wycieczek, których cena jest mniejsza od 2000 zł oraz mają co najmniej cztery wolne miejsca, należy użyć zapytania

Brak odpowiedzi na to pytanie.

Jakie imiona spełniają warunki klauzuli LIKE w zapytaniu?

SELECT imie FROM mieszkancy WHERE imie LIKE '_r%';

Brak odpowiedzi na to pytanie.

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

Brak odpowiedzi na to pytanie.

W tabeli artykuły wykonano następujące instrukcje dotyczące uprawnień użytkownika jan: ```GRANT ALL PRIVILEGES ON artykuly TO jan``` ```REVOKE SELECT, UPDATE ON artykuly FROM jan``` Po zrealizowaniu tych instrukcji pracownik jan będzie uprawniony do

Brak odpowiedzi na to pytanie.

W CSS wartości: underline, overline, line-through oraz blink odnoszą się do właściwości

Brak odpowiedzi na to pytanie.

Aby zoptymalizować operacje na bazie danych, należy stworzyć indeksy dla pól, które są często wyszukiwane lub sortowane?

Brak odpowiedzi na to pytanie.

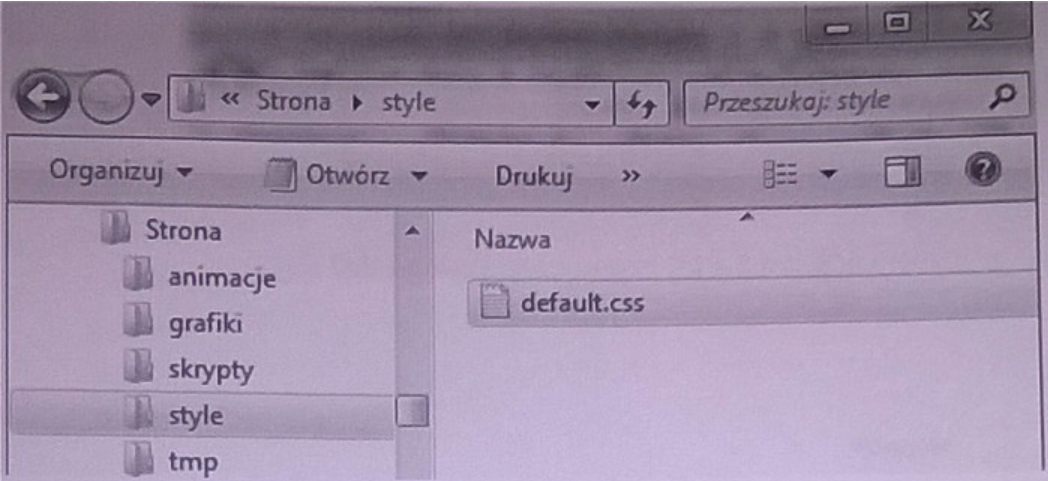

Wskaż sposób, w jaki należy odwołać się do pliku default.css, jeśli index.html znajduje się bezpośrednio w katalogu Strona?

Brak odpowiedzi na to pytanie.

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Brak odpowiedzi na to pytanie.

Który standard video cechuje się rozdzielczością 1920 px na 1080 px?

Brak odpowiedzi na to pytanie.

W przedstawionym stylu CSS w ramce zdefiniowano klasę uzytkownik. Tekst na stronie będzie wyświetlany czcionką w kolorze niebieskim dla

| p.uzytkownik { color: blue; } |

Brak odpowiedzi na to pytanie.

Jakie polecenie należy zastosować, aby cofnąć uprawnienia przyznane użytkownikowi?

Brak odpowiedzi na to pytanie.

Przedstawione zapytanie SELECT wykonane na tabeli przechowującej dane o uczestnikach konkursu ma za zadanie wybrać:

SELECT MAX(wiek) - MIN(wiek) FROM uczestnicy;

Brak odpowiedzi na to pytanie.