Pytanie 1

Jaką pamięć RAM można użyć z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/ 8x DDR4 2133, ECC, obsługującą maksymalnie 128GB, 4x PCI-E 16x, RAID, USB 3.1, S-2011-V3/ATX?

Wynik: 16/40 punktów (40,0%)

Wymagane minimum: 20 punktów (50%)

Jaką pamięć RAM można użyć z płytą główną GIGABYTE GA-X99-ULTRA GAMING/ X99/ 8x DDR4 2133, ECC, obsługującą maksymalnie 128GB, 4x PCI-E 16x, RAID, USB 3.1, S-2011-V3/ATX?

Jaki wydruk w systemie rodziny Linux uzyskamy po wprowadzeniu komendy

dr-x------ 2 root root 0 lis 28 12:39 .gvfs -rw-rw-r-- 1 root root 361016 lis 8 2012 history.dat -rw-r--r-- 1 root root 97340 lis 28 12:39 .ICEauthority drwxrwxr-x 5 root root 4096 paź 7 2012 .icedtea drwx------ 3 root root 4096 cze 27 18:40 .launchpadlib drwxr-xr-x 3 root root 4096 wrz 2 2012 .local

Cechą oprogramowania służącego do monitorowania zdarzeń metodą Out-Of-Band w urządzeniach sieciowych jest

Jakie polecenie należy zastosować w konsoli odzyskiwania systemu Windows, aby poprawić błędne zapisy w pliku boot.ini?

Jakie polecenie w systemie Linux pozwala na dodanie istniejącego użytkownika nowak do grupy technikum?

Najskuteczniejszym sposobem na dodanie skrótu do konkretnego programu na pulpitach wszystkich użytkowników w domenie jest

Jaki protokół służy do przesyłania plików bez konieczności tworzenia połączenia?

Podaj domyślny port używany do przesyłania poleceń w serwerze FTP

Do czego służy nóż uderzeniowy?

Jakiego typu rozbudowa serwera wymaga zainstalowania dodatkowych sterowników?

Tester strukturalnego okablowania umożliwia weryfikację

Jakie jest zastosowanie maty antystatycznej oraz opaski podczas instalacji komponentu?

W jakiej fizycznej topologii sieci komputerowej każdy węzeł ma łączność fizyczną z każdym innym węzłem w sieci?

Który typ rekordu w bazie DNS (Domain Name System) umożliwia ustalenie aliasu dla rekordu A?

Jakiego portu używa protokół FTP (File transfer Protocol)?

Industry Standard Architecture to norma magistrali, według której szerokość szyny danych wynosi

Który kolor żyły nie występuje w kablu typu skrętka?

Korzystając z programu Cipher, użytkownik systemu Windows ma możliwość

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

Do wykonania końcówek kabla UTP wykorzystuje się wtyczkę

Jakie cechy posiadają procesory CISC?

Jaką liczbę warstw określa model ISO/OSI?

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Prezentowany komunikat pochodzi z wykonania polecenia

Podczas uruchamiania komputera ukazuje się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL skutkuje

W systemie Windows można przeprowadzić analizę wpływu uruchomionych aplikacji na wydajność komputera, korzystając z polecenia

Sygnatura (ciąg bitów) 55AA (w systemie szesnastkowym) kończy tablicę partycji. Jaka jest odpowiadająca jej wartość w systemie binarnym?

Aby chronić systemy sieciowe przed atakami z zewnątrz, należy zastosować

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

Wynikiem wykonania komendy arp -a 192.168.1.1 w systemie MS Windows jest pokazanie

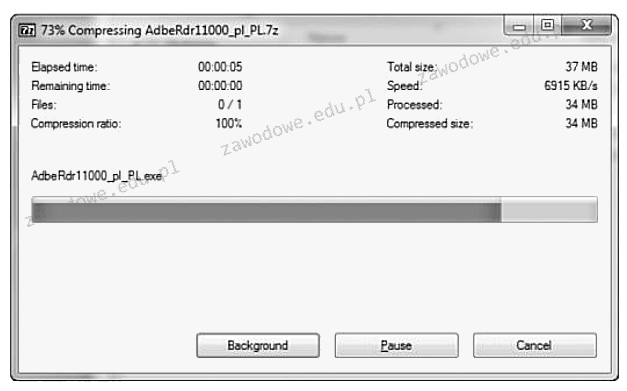

Na dołączonym obrazku pokazano działanie

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Które z poniższych stwierdzeń na temat protokołu DHCP jest poprawne?

Reprezentacja koloru RGB(255, 170, 129) odpowiada formatowi

Aby w systemie Windows ustawić właściwości wszystkich zainstalowanych urządzeń lub wyświetlić ich listę, należy użyć narzędzia

SuperPi to aplikacja używana do oceniania

Jaka jest nominalna moc wyjściowa (ciągła) zasilacza o parametrach zapisanych w tabeli?

| Napięcie wyjściowe | +5 V | +3.3 V | +12 V1 | +12 V2 | -12 V | +5 VSB |

| Prąd wyjściowy | 18,0 A | 22,0 A | 18,0 A | 17,0 A | 0,3 A | 2,5 A |

| Moc wyjściowa | 120 W | 336W | 3,6 W | 12,5 W |

Domyślny port, na którym działa usługa "Pulpit zdalny", to

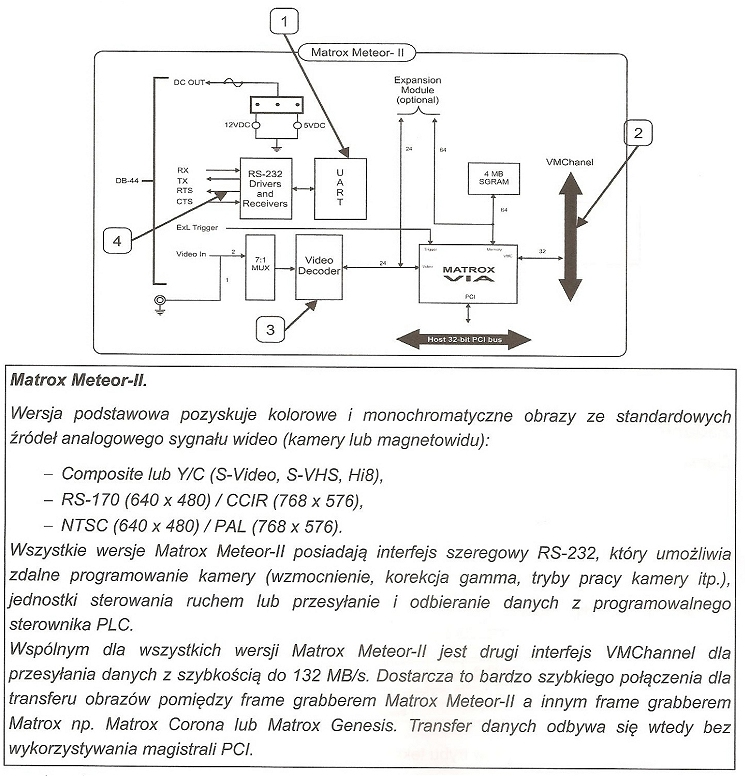

Który z elementów oznaczonych numerami od 1 do 4, ukazanych na schemacie blokowym frame grabbera oraz opisanych w fragmencie dokumentacji technicznej, jest odpowiedzialny za wymianę danych z innymi urządzeniami przetwarzającymi obraz wideo, unikając zbędnego obciążenia magistrali PCI?