Pytanie 1

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Drukarka, która zapewnia zdjęcia o wysokiej jakości to drukarka

Wykorzystane kasety od drukarek powinny być

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu

Jaką czynność konserwacyjną należy wykonywać przy użytkowaniu skanera płaskiego?

Brak odpowiedzi na to pytanie.

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

Brak odpowiedzi na to pytanie.

Jaki adres stanowi adres rozgłoszeniowy dla hosta o IP 171.25.172.29 oraz masce sieci 255.255.0.0?

Brak odpowiedzi na to pytanie.

Wyjście audio dla słuchawek lub głośników minijack na karcie dźwiękowej oznaczone jest jakim kolorem?

Brak odpowiedzi na to pytanie.

Na rysunkach technicznych dotyczących instalacji sieci komputerowej oraz dedykowanej instalacji elektrycznej, symbolem pokazanym na rysunku oznaczane jest gniazdo

Brak odpowiedzi na to pytanie.

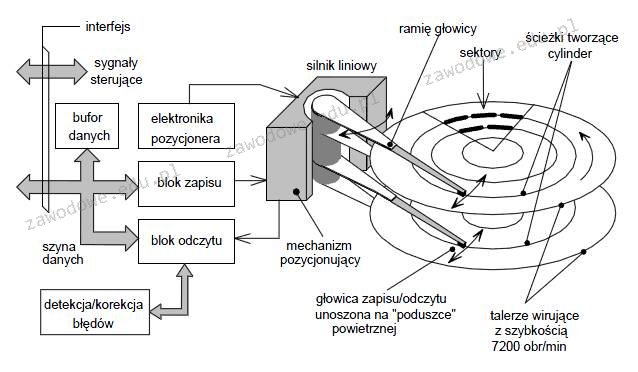

Urządzenie przedstawione na obrazie jest przeznaczone do

Brak odpowiedzi na to pytanie.

Po zainstalowaniu aplikacji VNC, używanej do obserwacji pulpitu konkretnego komputera, oprócz numeru portu należy wskazać jego

Brak odpowiedzi na to pytanie.

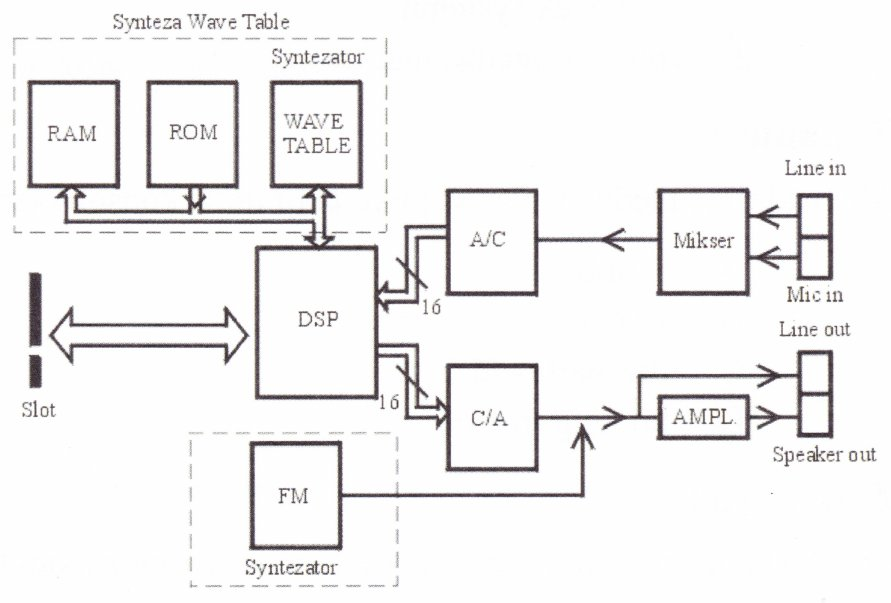

Schemat blokowy ilustruje

Brak odpowiedzi na to pytanie.

Aby system operacyjny był skutecznie chroniony przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego należy

Brak odpowiedzi na to pytanie.

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

Brak odpowiedzi na to pytanie.

Na ilustracji przedstawiono diagram funkcjonowania

Brak odpowiedzi na to pytanie.

W technologii Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP podłączone do pinów:

Brak odpowiedzi na to pytanie.

W trakcie instalacji oraz konfiguracji serwera DHCP w systemach z rodziny Windows Server istnieje możliwość dodania zastrzeżeń adresów, które określą

Brak odpowiedzi na to pytanie.

Ile podsieci tworzą komputery z adresami: 192.168.5.12/25, 192.168.5.50/25, 192.168.5.200/25, 192.158.5.250/25?

Brak odpowiedzi na to pytanie.

W drukarce laserowej do trwałego utrwalania druku na papierze wykorzystuje się

Brak odpowiedzi na to pytanie.

Która z usług umożliwia centralne zarządzanie identyfikacjami, uprawnieniami oraz zasobami w sieci?

Brak odpowiedzi na to pytanie.

Program iftop działający w systemie Linux ma na celu

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Aby zweryfikować połączenia kabla U/UTP Cat. 5e w systemie okablowania strukturalnego, jakiego urządzenia należy użyć?

Brak odpowiedzi na to pytanie.

Substancją używaną w drukarkach 3D jest

Brak odpowiedzi na to pytanie.

Nowe komponenty komputerowe, takie jak dyski twarde czy karty graficzne, są umieszczane w metalizowanych opakowaniach foliowych, których głównym celem jest zabezpieczenie

Brak odpowiedzi na to pytanie.

Urządzenie sieciowe, które łączy pięć komputerów w tej samej sieci, minimalizując ryzyko kolizji pakietów, to

Brak odpowiedzi na to pytanie.

Drukarka została zainstalowana w systemie Windows. Aby ustawić między innymi domyślną orientację wydruku, liczbę stron na arkusz oraz kolorystykę, podczas jej konfiguracji należy skorzystać z opcji

Brak odpowiedzi na to pytanie.

ile bajtów odpowiada jednemu terabajtowi?

Brak odpowiedzi na to pytanie.

Wartości 1001 i 100 w pliku /etc/passwd wskazują na

| student:x:1001:100:Jan Kowalski:/home/student:/bin/bash |

Brak odpowiedzi na to pytanie.

Jakie funkcje pełni protokół ARP (Address Resolution Protocol)?

Brak odpowiedzi na to pytanie.

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Brak odpowiedzi na to pytanie.

Jaka jest maksymalna liczba hostów, które można przypisać w sieci o adresie IP klasy B?

Brak odpowiedzi na to pytanie.

Jakie narzędzie jest używane do zarządzania alokacjami dyskowymi w systemach Windows 7 i Windows 8?

Brak odpowiedzi na to pytanie.

Pierwszym krokiem, który należy podjąć, aby chronić ruter przed nieautoryzowanym dostępem do jego panelu administracyjnego, jest

Brak odpowiedzi na to pytanie.

Profil mobilny staje się profilem obowiązkowym użytkownika po

Brak odpowiedzi na to pytanie.

Elementem płyty głównej, który odpowiada za wymianę informacji pomiędzy procesorem a innymi komponentami płyty, jest

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno się zastosować do podłączenia żył kabla skrętki do gniazda Ethernet?

Brak odpowiedzi na to pytanie.

Wskaż najkorzystniejszą trasę sumaryczną dla podsieci IPv4?

| 10.10.168.0/23 |

| 10.10.170.0/23 |

| 10.10.172.0/23 |

| 10.10.174.0/24 |

Brak odpowiedzi na to pytanie.

ACPI to interfejs, który umożliwia

Brak odpowiedzi na to pytanie.

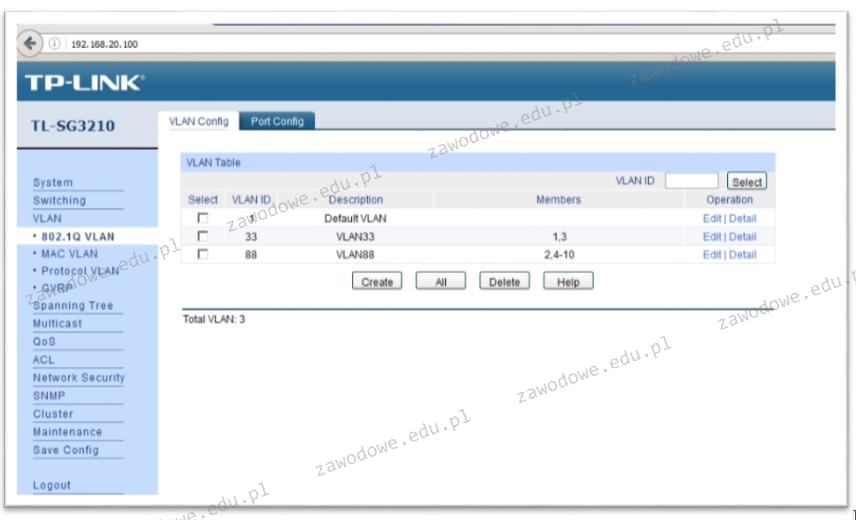

Na schemacie przedstawiono układ urządzenia. Do jakich portów należy podłączyć serwer o adresie IP 192.168.20.254/24 oraz stację roboczą o adresie IP 192.168.20.10/24, aby umożliwić ich komunikację w sieci?

Brak odpowiedzi na to pytanie.