Pytanie 1

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych technologii nie jest używana do tworzenia aplikacji mobilnych?

Dziedziczenie jest używane, gdy zachodzi potrzeba

Która metoda wyszukiwania potrzebuje posortowanej listy do prawidłowego działania?

Który z języków programowania jest powszechnie wykorzystywany do tworzenia aplikacji na komputery stacjonarne?

Które stwierdzenie dotyczące interfejsu w Java jest prawdziwe?

Jakie znaczenie ma przystosowanie interfejsu użytkownika do różnych platform?

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Jakie zagrożenie związane z użytkowaniem cyberprzestrzeni ma wpływ na zdrowie fizyczne?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

Jaką funkcję pełnią mechanizmy ciasteczek w aplikacjach internetowych?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Które z poniższych nie jest narzędziem do zarządzania stanem w aplikacjach React?

Jakie narzędzie jest wykorzystywane do zgłaszania błędów w projektach IT?

Programista umieścił poniższą linię kodu w pliku HTML, aby

<script src="jquery-3.5.1.min.js"></script>

Polecenia wydane w kontekście repozytorium Git, przy założeniu, że folder projektu jest aktualnie wybrany, mają na celu

git init git add . git commit -m 'first commit'

Jakie są główne cechy architektury klient-serwer?

Który z wymienionych algorytmów jest algorytmem opartym na iteracji?

Które z poniższych narzędzi służy do analizy wydajności stron internetowych?

Która z wymienionych topologii sieci wykazuje cechę, że wszystkie urządzenia są połączone jednym kablem?

Jakie zasady stosuje programowanie obiektowe?

Jakie jest kluczowe działanie przy opracowywaniu zbiorów danych do rozwiązania problemu programistycznego?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

Czym jest ochrona własności intelektualnej?

Wskaż algorytm sortowania, który nie jest stabilny?

Który z wymienionych terminów dotyczy klasy, która stanowi podstawę dla innych klas, lecz nie może być tworzona w instancji?

Jakie znaczenie ma framework w kontekście programowania?

Wskaż poprawny komentarz jednoliniowy, który można dodać w linii 3 w miejscu znaków zapytania, aby był zgodny ze składnią i opisywał operację przeprowadzaną w tej linii?

string[] langs = {"C++", "C#", "Java", "Python"}; foreach (string i in langs) { Console.WriteLine(i); ??? }

Klasa Mieszkaniec zawiera atrybuty: imie, nazwisko, ulica, nrDomu, rokUrodzenia. W tej klasie umieszczono opisane poniżej konstruktory (zapisano jedynie typy argumentów). Do tworzenia obiektu za pomocą konstruktora kopiującego wykorzystany będzie konstruktor określony w punkcie

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Który z wymienionych typów stanowi przykład typu znakowego?

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

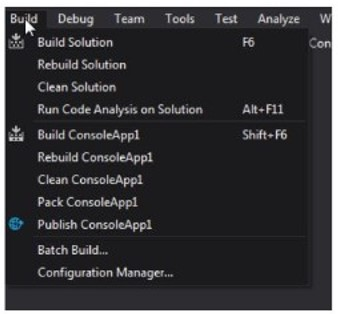

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Które z poniższych narzędzi jest używane do zarządzania wersjami kodu?

W przedstawionych funkcjonalnie równoważnych kodach źródłowych po przeprowadzeniu operacji w zmiennej b zostanie zapisany wynik:

| Python: | C++/C#/Java: |

x = 5.96; b = int(x); | double x = 5.96; int b = (int)x; |

Jakie jest zastosowanie metody fetch() w JavaScript?

Jaką strukturę danych obrazuje zamieszczony kod w języku C#?

int[,] array = new int[3, 3];

Zapisany fragment w Pythonie ilustruje:

pierwiastki = {"N":"Azot","O":"Tlen","P":"Fosfor","Si":"Siarka"}

Co to jest automatyzacja testowania procesów?

W którym przypadku algorytm sortowania bąbelkowego działa z optymalną wydajnością?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje