Pytanie 1

W systemie Windows odpowiednikiem macierzy RAID1 jest wolumin

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Windows odpowiednikiem macierzy RAID1 jest wolumin

Napięcie dostarczane do poszczególnych elementów komputera w zasilaczu komputerowym w standardzie ATX jest zmniejszane z wartości 230V między innymi do wartości

Licencja oprogramowania open source oraz wolnego, to rodzaj licencji

Komputer z BIOS-em firmy Award wyświetlił komunikat o treści Primary/Secondary master/slave hard disk fail. Co taki komunikat może sugerować w kontekście konieczności wymiany?

Regulacje dotyczące konstrukcji systemu okablowania strukturalnego, parametry kabli oraz procedury testowania obowiązujące w Polsce są opisane w normach

Jakie rodzaje partycji mogą występować w systemie Windows?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Dobrze zaplanowana sieć komputerowa powinna pozwalać na rozbudowę, co oznacza, że musi charakteryzować się

Najbardziej prawdopodobnym powodem niskiej jakości druku z drukarki laserowej, objawiającym się widocznym rozmazywaniem tonera, jest

Interfejs SLI (ang. Scalable Link Interface) jest używany do łączenia

W przypadku dysku twardego, w jakiej jednostce wyrażana jest wartość współczynnika MTBF (Mean Time Between Failure)?

Wskaź 24-pinowe lub 29-pinowe złącze żeńskie, które jest w stanie przesyłać skompresowany sygnał cyfrowy do monitora?

Aby przekształcić serwer w kontroler domeny w systemach Windows Server, konieczne jest użycie komendy

Po zainstalowaniu systemu Linux, użytkownik pragnie skonfigurować kartę sieciową poprzez wprowadzenie ustawień dotyczących sieci. Jakie działanie należy podjąć, aby to osiągnąć?

Czynnikiem zagrażającym bezpieczeństwu systemu operacyjnego, który zmusza go do automatycznej aktualizacji, są

W dokumentacji technicznej głośnika komputerowego oznaczenie "10 W" dotyczy jego

W laserowej drukarce do utrwalania wydruku na papierze stosuje się

Brak informacji o parzystości liczby lub o znaku wyniku operacji w ALU może sugerować problemy z funkcjonowaniem

W systemach operacyjnych Windows konto użytkownika, które ma najwyższe domyślne uprawnienia, należy do grupy

Protokół SNMP (Simple Network Management Protocol) służy do

Jak nazywa się program, który pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym?

Jaką liczbę podwójnych gniazd RJ45 należy zainstalować w pomieszczeniu o wymiarach 8 x 5 m, aby spełniać wymagania normy PN-EN 50173?

Przyczyną niekontrolowanego wypełnienia przestrzeni na dysku może być

Jakie jednostki stosuje się do wyrażania przesłuchu zbliżonego NEXT?

Jakie narzędzie służy do usuwania izolacji z włókna światłowodowego?

Jakie procesory można wykorzystać w zestawie komputerowym z płytą główną wyposażoną w gniazdo procesora typu Socket AM3?

System S.M.A.R.T. służy do śledzenia funkcjonowania oraz identyfikacji usterek

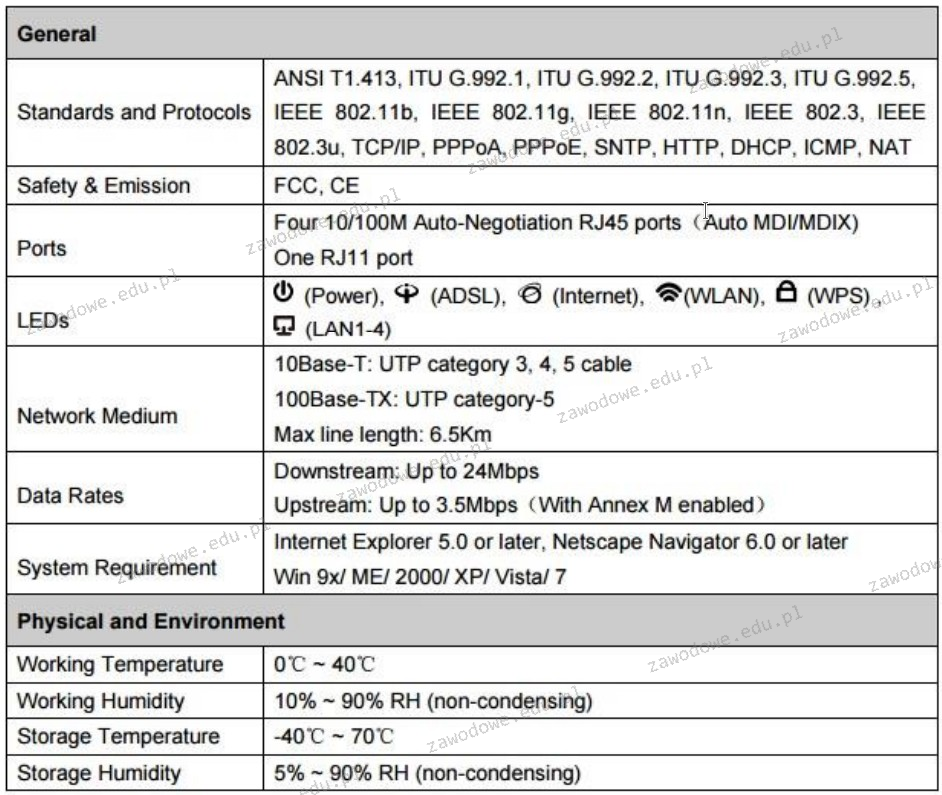

Przedstawiona specyfikacja techniczna odnosi się do

Który adres IP jest zaliczany do klasy B?

Jakie adresy mieszczą się w zakresie klasy C?

W systemie Linux program top umożliwia

Jakie polecenie w systemie Linux jest używane do planowania zadań?

Graficzny symbol pokazany na ilustracji oznacza

Aby sprawdzić dostępną przestrzeń na dysku twardym w systemie Linux, można wykorzystać polecenie

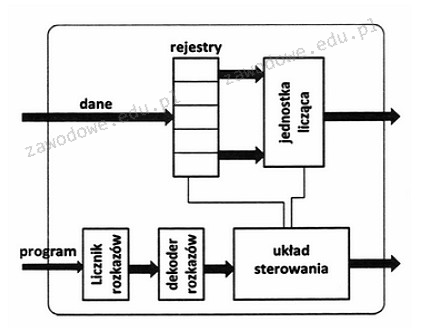

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

Bęben światłoczuły stanowi istotny komponent w funkcjonowaniu drukarki

Kiedy użytkownik wpisuje w przeglądarkę adres www.egzamin.pl, nie ma on możliwości otwarcia strony WWW, natomiast wpisujący adres 211.0.12.41 zyskuje dostęp do tej strony. Problem ten wynika z nieprawidłowej konfiguracji serwera

Jakie medium transmisyjne gwarantuje izolację galwaniczną pomiędzy systemami przesyłu danych?

Na ilustracji przedstawiono taśmę (kabel) złącza