Pytanie 1

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, z których jedno prowadzi do najbliższego sąsiada, a dane są przesyłane z jednego komputera do następnego w formie pętli?

Parametr, który definiuje stosunek liczby wystąpionych błędnych bitów do ogólnej liczby odebranych bitów, to

Jakie jest odpowiednik maski 255.255.252.0 w postaci prefiksu?

Jakie znaczenie ma zapis /26 w adresie IPv4 192.168.0.0/26?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Organizacja zajmująca się standaryzacją na poziomie międzynarodowym, która stworzyła 7-warstwowy Model Referencyjny Połączonych Systemów Otwartych, to

Interfejs graficzny Menedżera usług IIS (Internet Information Services) w systemie Windows służy do ustawiania konfiguracji serwera

Urządzenie sieciowe typu most (ang. Bridge) działa w:

Jak nazywa się usługa, która pozwala na przekształcanie nazw komputerów w adresy IP?

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Jakie medium transmisyjne powinno się zastosować do połączenia urządzeń sieciowych oddalonych o 110 m w pomieszczeniach, gdzie występują zakłócenia EMI?

Norma PN-EN 50174 nie obejmuje wytycznych odnoszących się do

W celu zwiększenia bezpieczeństwa sieci firmowej administrator wdrożył protokół 802.1X. Do czego służy ten protokół?

Do właściwości pojedynczego konta użytkownika w systemie Windows Serwer zalicza się

Zgodnie z normą EN-50173, klasa D skrętki komputerowej obejmuje zastosowania wykorzystujące zakres częstotliwości

Która z grup w systemie Windows Serwer ma najniższe uprawnienia?

Który element zabezpieczeń znajduje się w pakietach Internet Security (IS), ale nie występuje w programach antywirusowych (AV)?

Firma Dyn, której serwery DNS zostały zaatakowane, potwierdziła, że część ataku … miała miejsce dzięki różnym urządzeniom podłączonym do sieci. Ekosystem kamer, czujników oraz kontrolerów, określany ogólnie jako "Internet rzeczy", został wykorzystany przez przestępców jako botnet − sieć zainfekowanych maszyn. Do tej pory tę funkcję pełniły głównie komputery. Jakiego rodzaju atak jest opisany w tym cytacie?

Przekazywanie tokena (ang. token) ma miejsce w sieci o topologii fizycznej

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakim skrótem oznacza się zbiór zasad filtrujących dane w sieci?

Jaką rolę odgrywa usługa proxy?

Jaką prędkość transmisji określa standard Ethernet IEEE 802.3z?

Który z podanych adresów IP można uznać za prywatny?

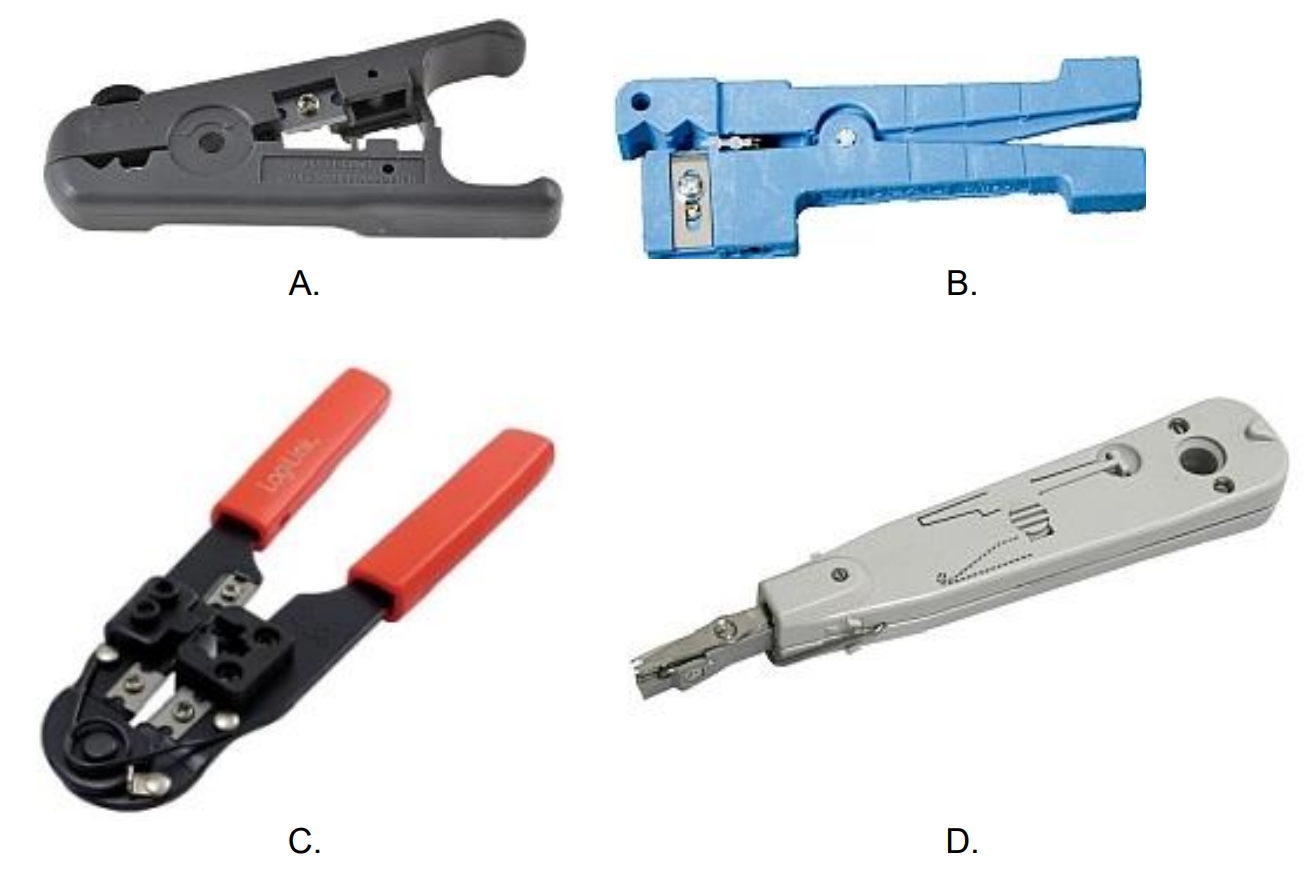

Które urządzenie jest stosowane do mocowania kabla w module Keystone?

Zadaniem serwera jest rozgłaszanie drukarek w obrębie sieci, kolejka zadań do wydruku oraz przydzielanie uprawnień do korzystania z drukarek?

Jak nazywa się adres nieokreślony w protokole IPv6?

Najefektywniejszym sposobem na zabezpieczenie prywatnej sieci Wi-Fi jest

Na serwerze Windows udostępniono folder C:\dane w sieci, nadając wszystkim użytkownikom prawa do odczytu i modyfikacji. Użytkownik pracujący na stacji roboczej może przeglądać zawartość tego folderu, lecz nie jest w stanie zapisać w nim swoich plików. Co może być przyczyną tej sytuacji?

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Na podstawie przedstawionej poniżej konfiguracji karty sieciowej hosta można stwierdzić, że

Connection-specific DNS Suffix . : Link-local IPv6 Address . . . . . : fe80::f5aa:aff8:7096:bdf0%8 Autoconfiguration IPv4 Address. . : 169.254.189.240 Subnet Mask . . . . . . . . . . . : 255.255.0.0 Default Gateway . . . . . . . . . :

Do jakiej warstwy modelu ISO/OSI odnosi się segmentacja danych, komunikacja w trybie połączeniowym z użyciem protokołu TCP oraz komunikacja w trybie bezpołączeniowym z zastosowaniem protokołu UDP?

Od momentu wprowadzenia Windows Server 2008, zakupując konkretną edycję systemu operacyjnego, nabywca otrzymuje prawo do zainstalowania określonej liczby kopii w środowisku fizycznym oraz wirtualnym. Która wersja tego systemu umożliwia nieograniczone instalacje wirtualne serwera?

Jaką wartość ma domyślna maska dla adresu IP klasy B?

W Active Directory, zbiór składający się z jednej lub wielu domen, które dzielą wspólny schemat oraz globalny katalog, określa się mianem

Aby aktywować FTP na systemie Windows, konieczne jest zainstalowanie roli

Adres sieci 172.16.0.0 zostanie podzielony na równe podsieci, z których każda obsługiwać będzie maksymalnie 510 użytecznych adresów. Ile podsieci zostanie stworzonych?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

W jakiej warstwie modelu TCP/IP funkcjonuje protokół DHCP?

Wskaż właściwy adres hosta?