Pytanie 1

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Wykonanie w terminalu Windows polecenia ```net user Marcinkowski /times:Pn-Pt,6-17```

Jaki port służy do realizacji wysyłania i odbierania zapytań w protokole SNMP?

Który z protokołów jest stosowany, aby zapewnić niejawność i integralność transmisji danych?

Który typ licencji umożliwia korzystanie z w pełni funkcjonalnego oprogramowania bez opłat jedynie przez określony czas lub liczbę uruchomień?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak nazywa się proces obserwacji oraz zapisywania identyfikatorów i haseł używanych podczas logowania do zabezpieczonych sieci w celu dostępu do systemów ochronnych?

Wskaźniki stosowane przez protokoły routingu nie biorą pod uwagę

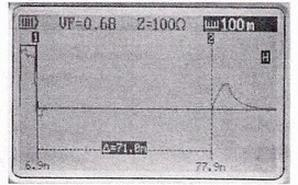

Na którym urządzeniu wynik pomiaru jest przedstawiany w sposób pokazany na rysunku?

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Jaki prefiks maski powinien wybrać dostawca internetu, aby z adresu IPv4 74.0.0.0 /8 uzyskać dokładnie 32 podsieci?

Która z licencji dotyczy oprogramowania, które jest udostępniane bez opłat, ale posiada funkcjonalność wyświetlania reklam?

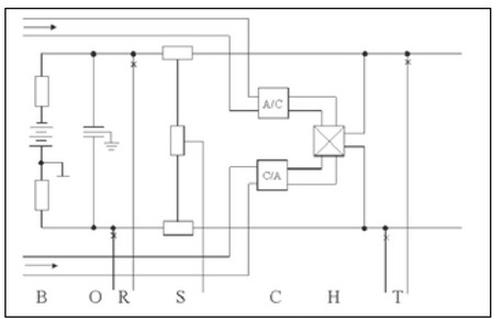

Na rysunku przedstawiono schemat funkcjonalny

Która z licencji na oprogramowanie pozwala na nieodpłatne rozpowszechnianie oraz korzystanie z aplikacji w pełnej wersji bezterminowo, nie wymagając ujawnienia jej kodu źródłowego?

Przyrząd przedstawiony na rysunku jest stosowany do pomiaru

Ile hostów można maksymalnie przypisać w sieci o adresie 9.0.0.0/30?

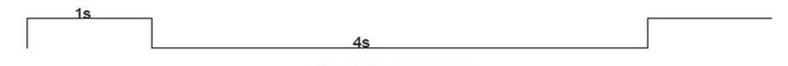

Który sygnał jest przedstawiony na rysunku?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakie urządzenie służy jako dodatkowa ochrona przed porażeniem prądem w systemach zasilania komputerów PC?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

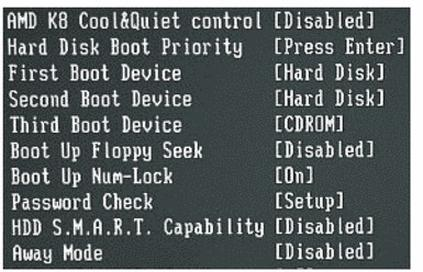

Którą z opcji BIOS-u należy zmodyfikować, aby system startował z napędu optycznego?

Metryka rutingu to wartość stosowana przez algorytmy rutingu do wyboru najbardziej efektywnej ścieżki. Wartość metryki nie jest uzależniona od

System oceniający i kontrolujący działanie dysku twardego to

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

Jak często domyślnie odbywa się aktualizacja tras w protokole RIPv1, RIPv2 (ang. Routing Information Protocol)?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aktywny pomiar jakości usług QoS (Quality of Service) nie bazuje na ocenie

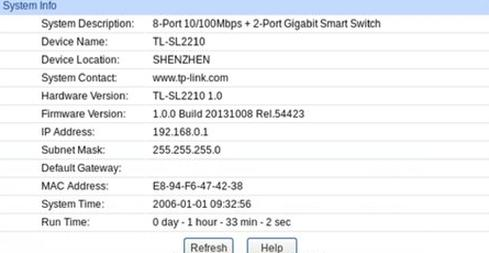

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Aby umożliwić wymianę informacji sygnalizacyjnych między centralami różnych operatorów, konieczny jest aktualnie system sygnalizacji

Rutery dostępowe to sprzęt, który

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Usługa ISDN, która umożliwia abonentowi składającemu połączenie zobaczenie numeru abonenta, z którym nawiązano faktyczne połączenie, to

Jaką domyślną wartość ma dystans administracyjny dla tras statycznych?

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

W systemie Windows funkcja znana jako quota służy do ograniczania

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

W metodzie tworzenia kopii zapasowych według schematu Dziadek - Ojciec - Syn nośnik oznaczony jako "Ojciec" służy do tworzenia kopii zapasowej

W łączu abonenckim sygnał tonowy o ciągłej emisji oznacza