Pytanie 1

Aby strona internetowa była dostosowana do różnych urządzeń, należy między innymi ustalać

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Aby strona internetowa była dostosowana do różnych urządzeń, należy między innymi ustalać

Jakie sformułowanie najlepiej opisuje metodę POST do przesyłania formularzy?

Strona internetowa została napisana w języku XHTML. Który z poniższych kodów przedstawia implementację zamieszczonego fragmentu strony, przy założeniu, że nie zdefiniowano żadnych stylów CSS?

Tablica tab[] jest wypełniona dowolnymi liczbami całkowitymi. Jaka wartość znajdzie się w zmiennej zm2 po wykonaniu prezentowanego fragmentu kodu?

int tab[10];

int zm1 = 0;

double zm2 = 0;

…

for (int i=0; i < 10; i++)

{

zm1 = zm1 + tab[i];

}

zm2 = zm1 / 10;

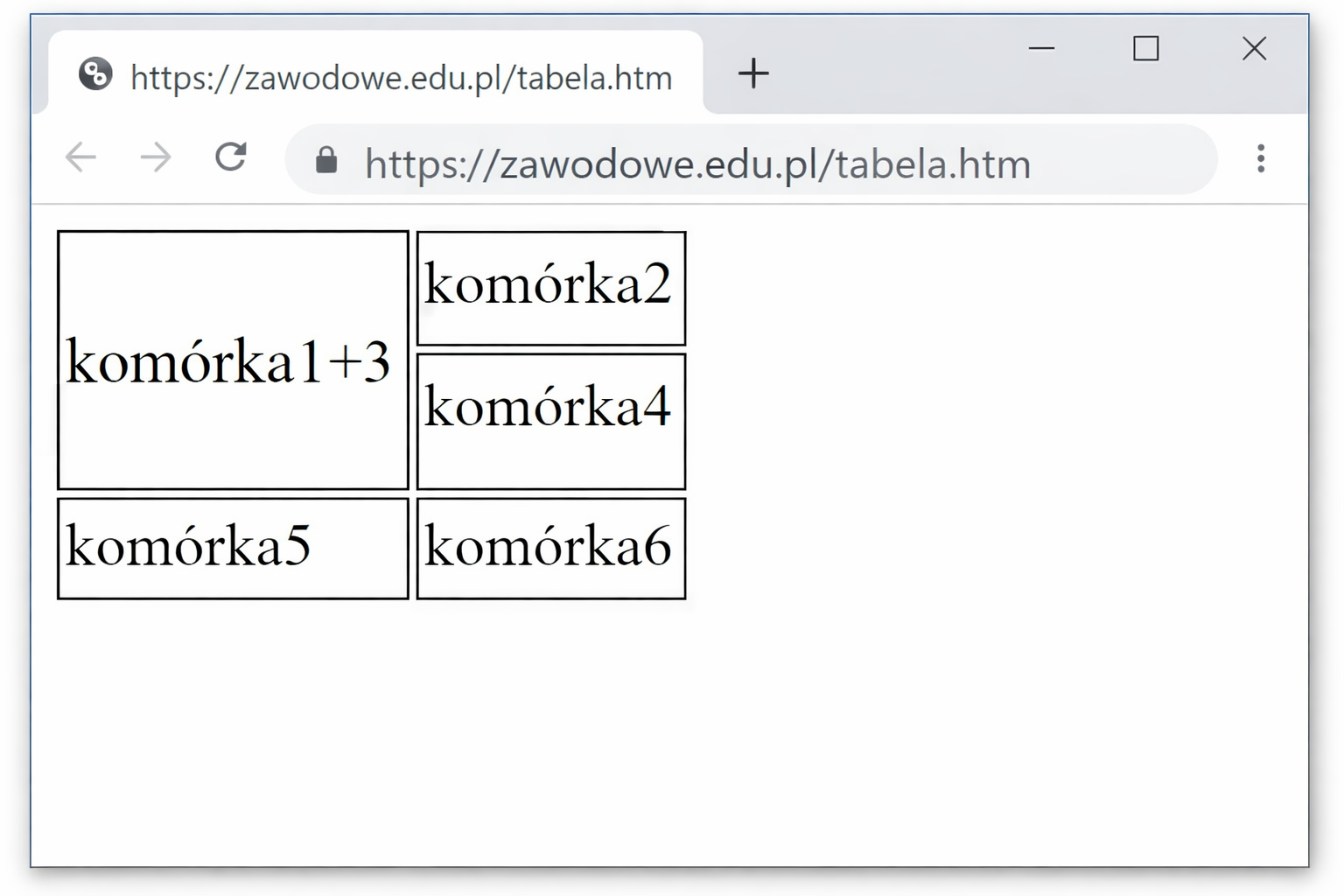

Który fragment definicji dwukolumnowej tabeli odpowiada efektowi scalenia komórki 1 i 3, przedstawionemu na ilustracji?

Wskaż NIEPRAWIDŁOWY opis optymalizacji kodu wygenerowanego przez program

W semantycznym HTML odpowiednikiem elementu <b>, który nie tylko pogrubia tekst, ale także wskazuje na jego większe znaczenie, jest

Jakie są określenia typowych komend języka SQL, które dotyczą przeprowadzania operacji na danych SQL DML (np.: dodawanie danych do bazy, usuwanie, modyfikowanie danych)?

W języku Javascript obiekt typu array służy do przechowywania

Brak odpowiedzi na to pytanie.

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

Brak odpowiedzi na to pytanie.

char str1[30] = 'Ala ma kota'; printf("%s", str1);Wskaż, gdzie tkwi błąd w powyższym kodzie napisanym w języku C++?

Brak odpowiedzi na to pytanie.

Która z funkcji agregujących dostępnych w SQL służy do obliczania średniej z wartości znajdujących się w określonej kolumnie?

Brak odpowiedzi na to pytanie.

Funkcji session_start() w PHP należy używać podczas realizacji

Brak odpowiedzi na to pytanie.

Integralność referencyjna w relacyjnych bazach danych oznacza, że

Brak odpowiedzi na to pytanie.

W instrukcji warunkowej w JavaScript powinno się zweryfikować sytuację, w której zmienne a oraz b są większe od zera, przy czym zmienna b jest mniejsza od 100. Taki warunek należy zapisać w następujący sposób:

Brak odpowiedzi na to pytanie.

Jakie uprawnienia są wymagane do tworzenia i przywracania kopii zapasowej bazy danych Microsoft SQL Server 2005 Express?

Brak odpowiedzi na to pytanie.

Wszelkie dane, które dostarczają informacji o innych danych, nazywane są

Brak odpowiedzi na to pytanie.

Jakim formatem kompresji dźwięku, który nie traci jakości, jest?

Brak odpowiedzi na to pytanie.

Którego atrybutu należy użyć w miejscu trzech kropek w znaczniku HTML5 <blockquote>, aby zdefiniować źródło cytatu?

<blockquote ...="https://pl.wikipedia.org"> Pokojowa Nagroda Nobla jest przyznawana kandydatom, którzy wykonali największą lub najlepszą pracę na rzecz braterstwa między narodami </blockquote>

Brak odpowiedzi na to pytanie.

Jakie polecenie należy zastosować, aby słowo TEKST pojawiło się w kolorze czarnym w oknie przeglądarki internetowej?

Brak odpowiedzi na to pytanie.

W przedstawionym kodzie HTML, zaprezentowany styl CSS jest stylem:

<p style="color:red;">To jest przykładowy akapit.</p>

Brak odpowiedzi na to pytanie.

Jaką czynność należy wykonać przed przystąpieniem do tworzenia kopii zapasowej danych w bazie MySQL?

Brak odpowiedzi na to pytanie.

Które wyrażenie należy wstawić w miejsce ??? w pętli zapisanej w języku C++, aby zostały wyświetlone jedynie elementy tablicy tab

int tab[6];

for (int i = 0; ???; i++)

cout << tab[i];

Brak odpowiedzi na to pytanie.

Jakie wyrażenie logiczne w języku PHP weryfikuje, czy zmienna1 znajduje się w przedziale jednostronnie domkniętym <-5, 10)?

Brak odpowiedzi na to pytanie.

Wskaż poprawne stwierdzenie dotyczące poniższej definicji stylu:

| <style> <!-- P{color:blue; font-size:14pt; font-style:italic} A{font-size: 16pt ; text-transform:lowercase;} TD.niebieski {color: blue} TD.czerwony {color: red} --> </style> |

Brak odpowiedzi na to pytanie.

Zakładając, że zmienna tablicowa $tab jest wypełniona liczbami naturalnymi, wynikiem programu będzie wypisanie

| $liczba = $tab[0]; foreach ($tab as $element) { if ($element > $liczba) $liczba = $element; } echo $liczba; |

Brak odpowiedzi na to pytanie.

Testy aplikacji webowej, mające na celu ocenę wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, noszą nazwę testów

Brak odpowiedzi na to pytanie.

Metoda i zmienna są widoczne tylko dla innych metod w obrębie tej samej klasy. Jaki modyfikator odpowiada przedstawionemu opisowi?

Brak odpowiedzi na to pytanie.

Tabela Pacjenci ma pola: imie, nazwisko, wiek, lekarz_id. Aby zestawić raport zawierający wyłącznie imiona i nazwiska pacjentów poniżej 18 roku życia, którzy zapisani są do lekarza o id równym 6, można posłużyć się kwerendą SQL

Brak odpowiedzi na to pytanie.

W JavaScript zapis a++; można przedstawić w inny sposób jako

Brak odpowiedzi na to pytanie.

Która z funkcji SQL nie wymaga podania argumentów?

Brak odpowiedzi na to pytanie.

Który efekt został zaprezentowany na filmie?

Brak odpowiedzi na to pytanie.

Jakie języki programowania funkcjonują po stronie serwera?

Brak odpowiedzi na to pytanie.

W modelu kolorów RGB kolor żółty powstaje z połączenia zielonego i czerwonego. Który kod szesnastkowy przedstawia kolor żółty?

Brak odpowiedzi na to pytanie.

Aby umieścić aplikację PHP w sieci, należy przesłać jej pliki źródłowe na serwer przy użyciu protokołu

Brak odpowiedzi na to pytanie.

Który program komputerowy przekłada kod źródłowy, stworzony w określonym języku programowania, na język maszyny?

Brak odpowiedzi na to pytanie.

Która z definicji funkcji w języku C++ przyjmuje parametr typu zmiennoprzecinkowego i zwraca wartość typu całkowitego?

Jaką cechę wyróżnia format PNG?

Brak odpowiedzi na to pytanie.

W CSS, co spowoduje poniższy kod z plikiem rysunek.png?

| p {background-image: url("rysunek.png");} |

Brak odpowiedzi na to pytanie.

Selektor CSS a:link {color:red} użyty w kaskadowych arkuszach stylów określa

Brak odpowiedzi na to pytanie.