Pytanie 1

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Zwiększenie częstotliwości sygnału w kablach teleinformatycznych wieloparowych

Po uruchomieniu komputera system BIOS przerwał start systemu i wyemitował kilka krótkich dźwięków o wysokiej częstotliwości, co oznacza

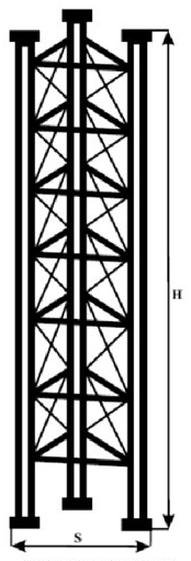

Na rysunku pokazano element konstrukcji stosowany do budowy masztów telekomunikacyjnych

Zastosowanie kodów pseudolosowych z różnych źródeł dla każdego z użytkowników, co skutkuje ich zwielokrotnieniem, oznacza

Który z programów służy do ustanawiania połączeń VPN (Virtual Private Network)?

Na podstawie zrzutu z ekranu programu komputerowego można stwierdzić, że jest on przeznaczony do monitorowania w czasie rzeczywistym pracy

Przedstawiony na rysunku znak umieszczony na mierniku

Jakie jest tłumienie toru transmisyjnego, jeśli na wejściu sygnał ma poziom - 10 dBm, na wyjściu - 20 dBm, a impedancje po obu stronach są takie same?

Co to jest backup systemu?

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

Na rysunku przedstawiono fragment specyfikacji modemu

Reflektometrem OTDR dokonano pomiaru odcinka włókna światłowodowego, uzyskując na wyświetlaczu obraz jak na rysunku. Na podstawie tego pomiaru można stwierdzić, że tłumienie włókna na odcinku A-B wynosi

Jakie porty służą do komunikacji w protokole SNMP?

Kanał klasy D, który występuje w systemach ISDN z interfejsem BRI, odnosi się do kanału sygnalizacyjnego o przepustowości

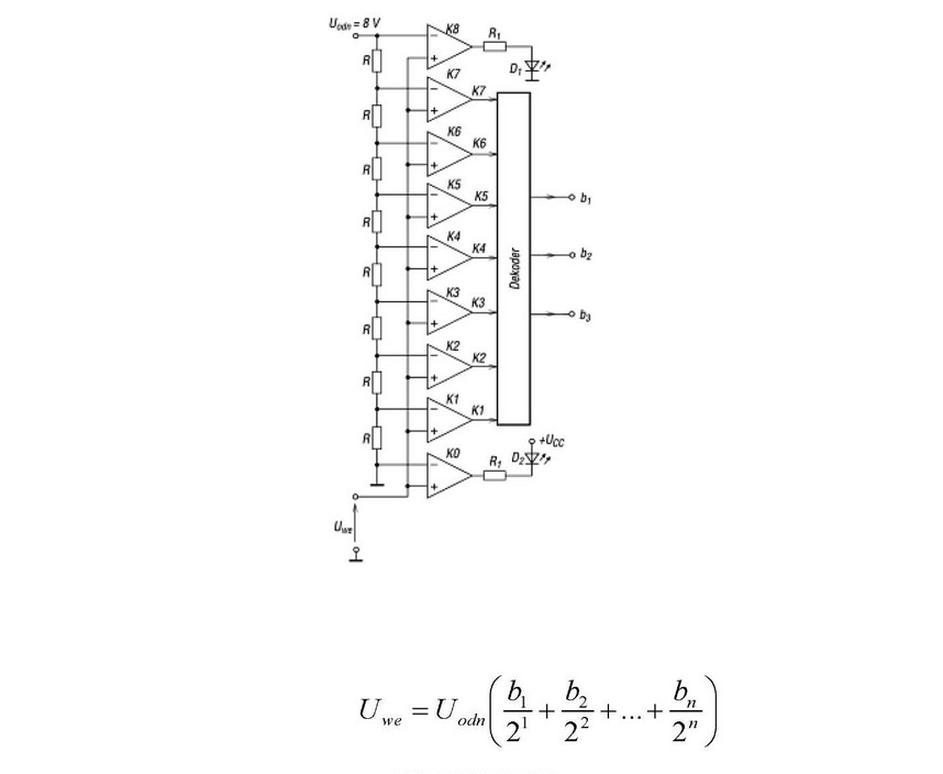

Jaka jest wartość cyfrowego słowa wyjściowego b1b2b3, jeżeli na wejście przetwornika kompensacyjno-wagowego A/C podano napięcie Uwe = 3,8 V, a wartość napięcia odniesienia wynosi 8 V?

Jaką jednostkę przepływności strumienia cyfrowego wykorzystuje się w teleinformatyce?

Z centralką PAX nie jest możliwe połączenie ze

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

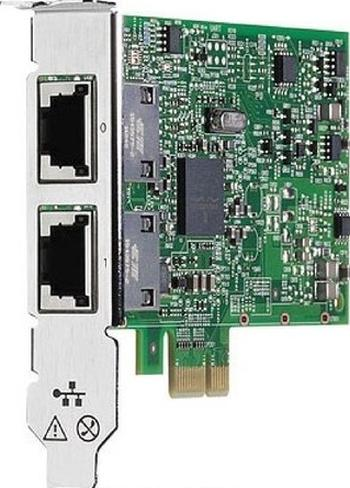

Który element osprzętu komputerowego został przedstawiony na zdjęciu?

Przetwornik A/C z równoważeniem ładunków elektrycznych przetwarza sygnał metodą

Która z poniższych właściwości światłowodów wpływa na ich wybór podczas projektowania sieci informatycznych?

Czym jest VPN?

Które z poniższych zdań dotyczy usługi NAT (Network Address Translation)?

Jakie kodowanie jest stosowane w łączu ISDN na interfejsie U?

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

Opisz sposób podłączenia telefonu analogowego oraz modemu ADSL do linii telefonicznej, gdy w gnieździe abonenckim zainstalowano rozdzielacz linii telefonicznej?

Który z dynamicznych protokołów routingu jest oparty na otwartych standardach i stanowi bezklasowy protokół stanu łącza, będący alternatywą dla protokołu OSPF?

Jakie zasady działania ma przetwornik A/C typu delta-sigma?

Jaka jest maksymalna długość traktu dla transmisji danych przez światłowód jednodomowy w drugim oknie transmisyjnym? Przyjmij następujące parametry w bilansie mocy traktu:

moc nadajnika (Pnad1 — Pnad2) = -5 do 0 dBm

czułość odbiornika (Podb1 — Podb2) -25 do -7 dBm

sygnał w linii światłowodowej nie jest regenerowany.

Dodatkowe parametry zestawiono w tabeli.

| Parametr | Wartość |

|---|---|

| Tłumienność łączna złączy rozłącznych i spajanych w trakcie | 1 dB |

| Tłumienność jednostkowe włókna światłowodowego jednodomowego w II oknie transmisyjnym. | 0,4 dB/km |

| Margines bezpieczeństwa (zapas mocy). | 5 dB |

Czym zajmuje się regenerator cyfrowy?

Jaką liczbę punktów podparcia powinno mieć krzesło na kółkach w obrębie stanowiska komputerowego?

W tabeli zapisano wyniki pomiarów amplitudy badanego sygnału. Na ich podstawie można stwierdzić, że jest to sygnał

|

Funkcja Windows Update pozwala na

Który z mierników służy do identyfikacji miejsca wystąpienia uszkodzenia typu "zwarcie do ziemi" w obrębie jednej pary przewodów kabla telekomunikacyjnego?

Zgodnie z umową dotyczącą świadczenia usług internetowych, miesięczny limit przesyłania danych w ramach abonamentu wynosi 100 MB. Jakie wydatki poniesie klient, którego transfer w bieżącym miesiącu osiągnął 120 MB, jeżeli opłata za abonament to 50 zł, a każdy dodatkowy 1 MB transferu kosztuje 2 zł? Wszystkie ceny są podane brutto?

Jaką wartość ma znamionowa częstotliwość sygnału synchronizacji (fazowania) ramki w systemie PCM 30/32?

W BIOS-ie komputera w ustawieniach "Boot Sequence" przypisane są następujące wartości:

First Boot Device: Removable Device

Second Boot Device: ATAPI CD-ROM

Third Boot Device: Hard Drive

Jaką kolejność ma proces przeszukiwania zainstalowanych urządzeń w celu zlokalizowania sektora startowego?

Wartość rezystancji jednostkowej pary symetrycznej przedstawionej w formie schematu zastępczego linii długiej jest uzależniona między innymi od

Parametry sygnału zmierzone w linii abonenckiej to:

- częstotliwość 15 Hz

- napięcie 90 V ± 15 V

- rytm nadawania: emisja 1,2 s, przerwa 4 s sugerują, że mamy do czynienia z sygnałem