Pytanie 1

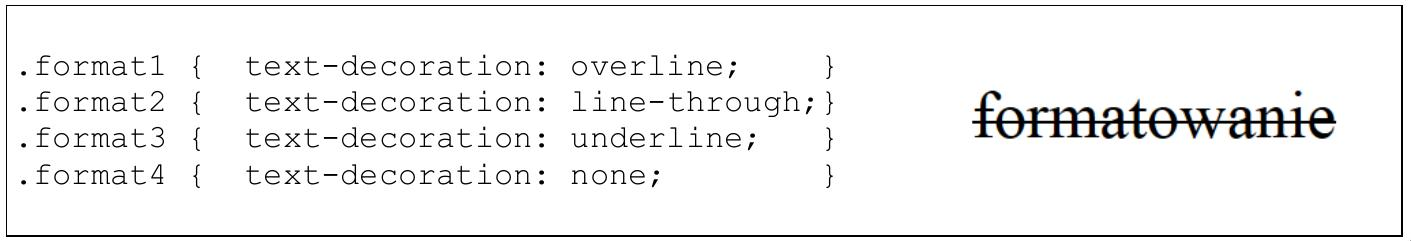

W kodzie CSS stworzono cztery klasy stylizacji, które zostały wykorzystane do formatowania akapitów. Efekt widoczny na ilustracji uzyskano dzięki zastosowaniu klasy o nazwie

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

W kodzie CSS stworzono cztery klasy stylizacji, które zostały wykorzystane do formatowania akapitów. Efekt widoczny na ilustracji uzyskano dzięki zastosowaniu klasy o nazwie

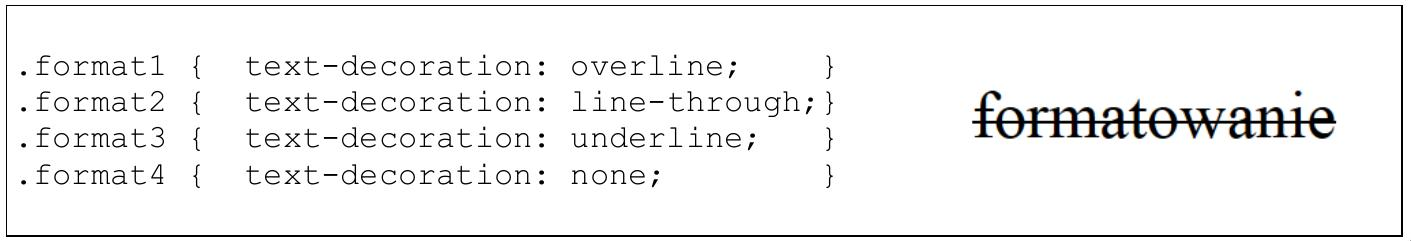

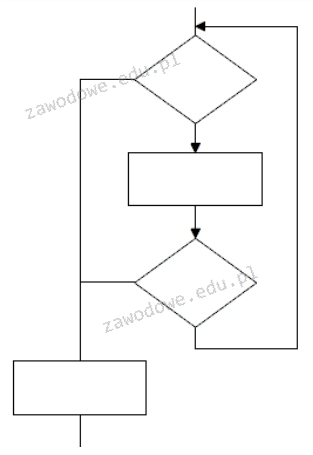

Algorytm przedstawiony na rysunku można zapisać w języku JavaScript za pomocą instrukcji

|

Polecenie DROP w języku SQL ma na celu

W JavaScript zdarzenie onKeydown zostanie wywołane, gdy klawisz

Odszumienie zapisu dźwiękowego można wykonać w programie

W tabeli podzespoly należy zaktualizować wartość pola URL na "toshiba.pl" dla wszystkich wierszy, gdzie producent to TOSHIBA. W SQL zapis tej modyfikacji będzie wyglądać następująco:

Funkcję session_start() w PHP należy zastosować przy realizacji

W SQL polecenie INSERT INTO służy do

W języku JavaScript, aby uzyskać podciąg tekstu pomiędzy wskazanymi indeksami, należy skorzystać z metody

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Jak można dodać zewnętrzny arkusz stylów do dokumentu HTML?

Przy użyciu polecenia ALTER TABLE można

W jaki sposób wykonanie podanej poniżej kwerendy SQL wpłynie na tabelę pracownicy?

ALTER TABLE pracownicy MODIFY plec char9);

Definicja stylu przedstawiona w języku CSS dotyczy odnośnika, który

Na stronie www znajduje się formularz, do którego należy stworzyć następujące funkcje: walidacja: w czasie wypełniania formularza na bieżąco kontrolowana jest poprawność danych, przesyłanie danych: po zrealizowaniu formularza i jego zatwierdzeniu, dane są przekazywane do bazy danych na serwerze. Aby zrealizować tę funkcjonalność w jak najprostszy sposób, należy zapisać

W JavaScript metoda Math.random() ma na celu

Jednostka ppi (pixels per inch) odnosi się do rozdzielczości?

W systemie MySQL przyznanie roli o nazwie DBManager umożliwia użytkownikowi wykonywanie

W systemie zarządzania bazami danych MySQL komenda CREATE USER pozwala na

W instrukcjach mających na celu odtwarzanie dźwięku na witrynie internetowej jako podkładu muzycznego nie stosuje się atrybutu

Jaką szerokość przeznaczono dla treści strony według podanej definicji CSS?

|

Jakie jest zadanie funkcji PHP o nazwie mysql_num_rows()?

Aby odzyskać bazę danych z kopii zapasowej na serwerze MSSQL, należy użyć polecenia

W języku JavaScript trzeba zapisać warunek, który będzie prawdziwy, gdy zmienna a będzie jakąkolwiek liczbą naturalną dodatnią (bez 0) lub zmienna b przyjmie wartość z zamkniętego przedziału od 10 do 100. Wyrażenie logiczne w tym warunku ma formę

Do jakiego celu służy certyfikat SSL?

Efekt AutoDuck w obróbce dźwięku jest stosowany do

Ile razy zostanie wykonany blok pętli napisanej w PHP, przy założeniu, że zmienna sterująca nie jest modyfikowana podczas działania pętli?

| for($i=0; $i <=10; $i+=2) { . . . . . . } |

Poniższy fragment kodu w PHP wyświetli

| $n = '[email protected]'; $dl = strlen($n); $i = 0; while($i < $dl && $n[$i] != '@') { echo $n[$i]; $i++; } |

Hermetyzacja to zasada programowania obiektowego, która mówi, że

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

Aby uzyskać przezroczyste tło w obrazie formatu JPG, należy wykonać

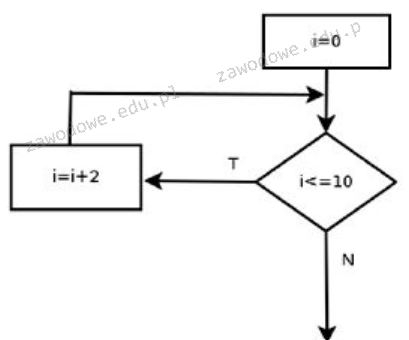

W danym środowisku programistycznym, aby uzyskać dostęp do listy błędów składniowych po nieudanej kompilacji, należy użyć kombinacji klawiszy

W zaprezentowanym fragmencie algorytmu wykorzystano

W bazie danych sklepu internetowego, w tabeli klienci znajdują się m.in. pola całkowite: punkty, liczbaZakupow oraz pole ostatnieZakupy o typie DATE. Klauzula WHERE dla zapytania wybierającego klientów, którzy mają ponad 3000 punktów lub dokonali zakupów więcej niż 100 razy, a ich ostatnie zakupy miały miejsce co najmniej w roku 2022, przyjmuje postać

Aby dodać nowy rekord do tabeli Pracownicy, konieczne jest zastosowanie polecenia SQL

Zestaw narzędzi oraz funkcji umożliwiający tworzenie aplikacji, który dodatkowo narzuca ramy wizualne aplikacji, jej strukturę oraz czasami wzór, według którego ma być stworzona aplikacja, to

W CSS zapis selektora p > i { color: red;} wskazuje, że kolorem czerwonym zostanie zdefiniowany

Który składnik nie jest wymagany do instalacji i uruchomienia systemu CMS Joomla!?

Aby stworzyć relację jeden do wielu, w tabeli po stronie wiele, co należy zdefiniować?