Pytanie 1

Ustawienia przedstawione na diagramie dotyczą

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Ustawienia przedstawione na diagramie dotyczą

Złośliwe programy komputerowe, które potrafią replikować się same i wykorzystują luki w systemie operacyjnym, a także mają zdolność modyfikowania oraz uzupełniania swojej funkcjonalności, nazywamy

Jaką postać ma liczba dziesiętna 512 w systemie binarnym?

Program CHKDSK jest wykorzystywany do

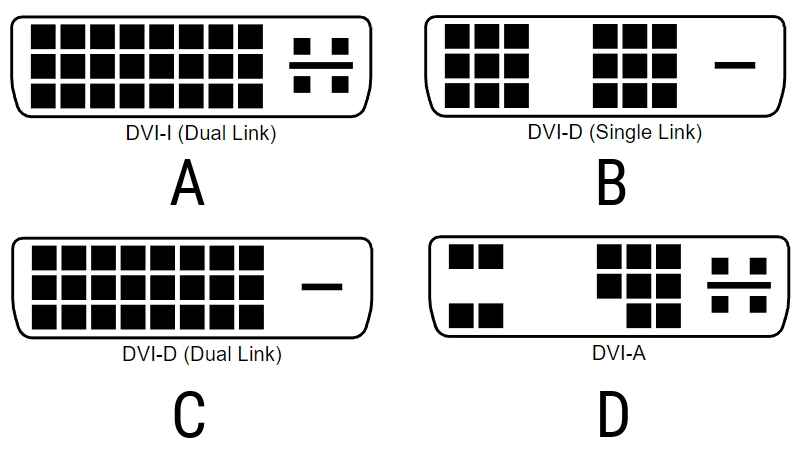

Obrazek ilustruje rodzaj złącza

Który standard złącza DVI pozwala na przesyłanie jedynie sygnału analogowego?

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

Jaka jest podstawowa funkcja protokołu SMTP?

Oprogramowanie, które pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym, to

Jakie polecenie w systemie Windows przeznaczonym dla stacji roboczej umożliwia ustalenie wymagań logowania dla wszystkich użytkowników tej stacji?

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

W systemach operacyjnych z rodziny Windows, funkcja EFS umożliwia ochronę danych poprzez ich

Jaki protokół powinien być ustawiony w switchu sieciowym, aby uniknąć występowania zjawiska broadcast storm?

Czym jest NAS?

Jakie narzędzie w systemie Windows pozwala na kontrolowanie stanu sprzętu, aktualizowanie sterowników oraz rozwiązywanie problemów z urządzeniami?

Narzędziem do monitorowania wydajności i niezawodności w systemach Windows 7, Windows Server 2008 R2 oraz Windows Vista jest

Aby zmienić ustawienia konfiguracyjne Menu Start oraz paska zadań w systemie Windows, która przystawka powinna być wykorzystana?

Jakie urządzenie sieciowe widnieje na ilustracji?

Zastosowanie programu firewall ma na celu ochronę

Do właściwego funkcjonowania procesora konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

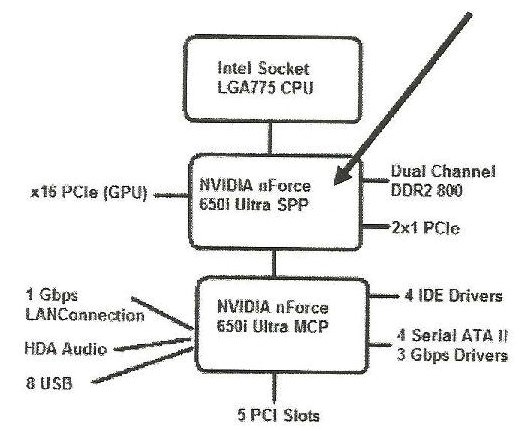

Jaką rolę pełni komponent wskazany strzałką na schemacie chipsetu płyty głównej?

Aby podczas prac montażowych zabezpieczyć szczególnie wrażliwe podzespoły elektroniczne komputera przed wyładowaniem elektrostatycznym, należy stosować

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Element drukujący, składający się z wielu dysz połączonych z mechanizmem drukującym, znajduje zastosowanie w drukarce

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

Partycja w systemie Linux, która tymczasowo przechowuje dane w przypadku niedoboru pamięci RAM, to

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów

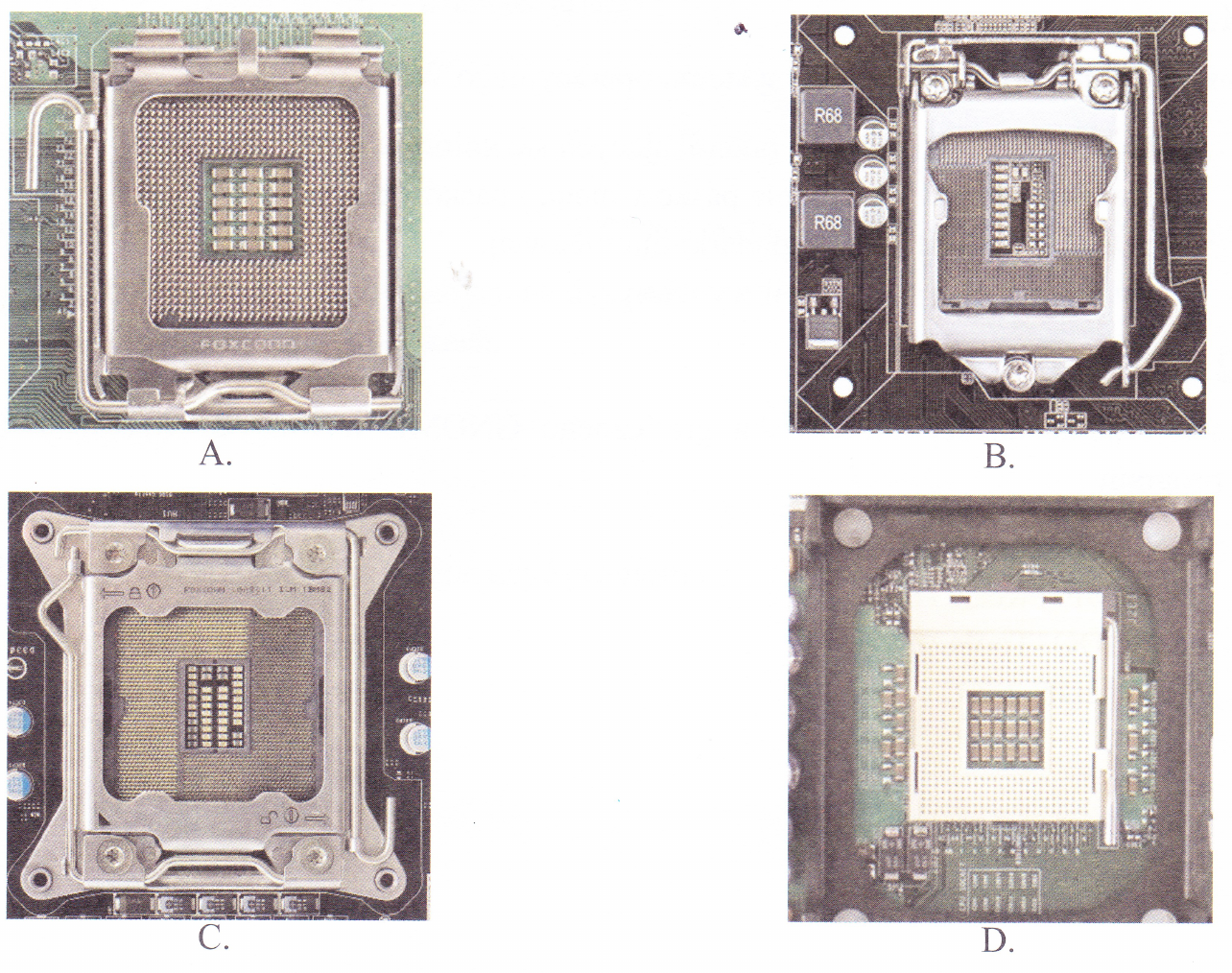

W jakim gnieździe należy umieścić procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Który z elementów szafy krosowniczej został pokazany na ilustracji?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie protokoły są właściwe dla warstwy internetowej w modelu TCP/IP?

Czym jest kopia różnicowa?

Do kategorii oprogramowania określanego mianem malware (ang. malicious software) nie zalicza się oprogramowania typu

Aby monitorować stan dysków twardych w serwerach, komputerach osobistych i laptopach, można użyć programu

W systemie Linux plik ma przypisane uprawnienia 765. Jakie działania może wykonać grupa związana z tym plikiem?

Narzędzie służące do przechwytywania oraz ewentualnej analizy ruchu w sieci to