Pytanie 1

W systemach operacyjnych obsługujących wiele zadań, co oznacza skrót PID?

Wynik: 14/40 punktów (35,0%)

Wymagane minimum: 20 punktów (50%)

W systemach operacyjnych obsługujących wiele zadań, co oznacza skrót PID?

Dokonano pomiaru poziomu sygnału na początku oraz na końcu toru przesyłowego. Na początku toru sygnał wynosił 20 dB, a na końcu 5 dB. Jaką wartość ma tłumienność toru?

Jaki kodek z próbkowaniem 8kHz, w standardzie PCM, jest wykorzystywany w cyfrowej telefonii jako kodek do przesyłania mowy, a jednocześnie może funkcjonować w technologii PSTN?

Jakie rozwiązanie należy zastosować, aby zabezpieczyć spaw lub złącze światłowodowe w studni kablowej na ścianie lub lince nośnej przed wpływem niekorzystnych warunków atmosferycznych oraz mechanicznymi uszkodzeniami?

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Na podstawie fragmentu karty katalogowej wskaż, z jaką maksymalną prędkością modem/ruter ADSL2+ może transmitować dane do sieci rozległej.

| ◎ Specifications: | |

|---|---|

| Product Description | 150Mbps Wireless N ADSL2+ Modem Router |

| WAN Port | 1 RJ11 DSL Port |

| LAN Ports | 4 10/100Mbps RJ45 LAN Ports |

| IEEE Standards | IEEE 802.3, 802.3u |

| ADSL Standards | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1 (G.DMT) Annex A, ITU-T G.992.2 (G.Lite) Annex A, ITU-T G.994.1 (G.hs) |

| ADSL 2 Standards | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) |

| ADSL2+ Standards | ITU-T G.992.5 Annex A/L/M |

| Data Rates | Downstream: Up to 24Mbps Upstream: Up to 3.5Mbps (with Annex M enabled) |

| ATM / PPP Protocols | ATM Forum UNI3.1/4.0 PVC (up to 8PVCs) ATM Adaptation Layer Type 5 (AAL5) ATM QoS (Traffic Shaping) Bridged and routed Ethernet encapsulation VC and LLC based multiplexing PPP over Ethernet (RFC2516) PPP over ATM (RFC 2364) |

Jakie urządzenie służy do pomiaru tłumienności światłowodu?

Jakie zadania nie wchodzą w skład aktywnego systemu bezpieczeństwa sieciowego?

Jaka długość fali świetlnej jest odpowiednia dla II okna transmisyjnego w systemach światłowodowych?

Przetwornik A/C o rozdzielczości 8 bitów zamienia próbkę sygnału na jedną liczbę

Jaką rolę pełni parametr boot file name w serwerze DHCP?

W trybie spoczynku telefonu komórkowego częstotliwość sygnału dzwonienia

Jaki symbol reprezentuje kabel światłowodowy?

Jaka jest najwyższa prędkość, z jaką modem ADSL2 lub ADSL2+ może przesyłać dane w kierunku up stream, w paśmie do 138 kHz?

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

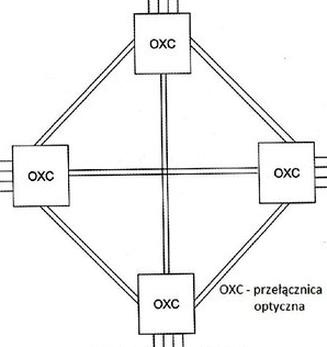

Którą strukturę sieci optycznej przedstawiono na rysunku?

Aplikacja Sysprep.exe w systemie Windows 7 Professional pozwala na

Aby ustalić wartość parametru BER, należy zmierzyć liczbę błędnie odebranych bitów dla sygnałów cyfrowych w łączu ISDN. Pomiar ten musi trwać 24 godziny i powinien być przeprowadzony przy użyciu

Który z poniższych adresów może być zastosowany do komunikacji w sieci publicznej?

Jaką maksymalną wartość tłumienności światłowodu jednomodowego dla długości fali 1310 nm podaje norma G.652.C?

Który rodzaj komutacji umożliwia przesyłanie informacji metodą bezpołączeniową?

Sygnał o częstotliwości (400 ÷ 450) Hz, który ma rytm: 50 ms sygnału i 50 ms przerwy, wysyłany do abonenta inicjującego w trakcie zestawiania połączenia, określany jest jako sygnał

Aby zrealizować telekomunikacyjną sieć abonencką w budynku wielorodzinnym, konieczne jest użycie kabla

ADSL pozwala na uzyskanie połączenia z Internetem

Która z sygnalizacji odpowiada za transmitowanie w sieci numerów związanych z kierowaniem połączeń od dzwoniącego abonenta?

Jak określa się sygnalizację abonencką, która przesyła analogowe sygnały o częstotliwościach mieszczących się w zakresie od 300 do 3400 Hz?

Która z licencji oprogramowania pozwala licencjobiorcy na udzielanie licencji innym użytkownikom, pod warunkiem zapisania uprawnienia w jego umowie licencyjnej?

Jakie urządzenie sieciowe jest przeznaczone wyłącznie do rozciągania zasięgu sygnału transmisji?

Aby umożliwić dostęp do Internetu dla komputerów, tabletów i innych urządzeń w domu lub mieszkaniu, konieczne jest zastosowanie rutera

Który kabel powinno się wybrać do stworzenia sieci teleinformatycznej w obszarze, w którym występują intensywne zakłócenia elektromagnetyczne?

Jaki program jest używany do monitorowania ruchu w sieci?

Programy takie jak Open Office, GIMP oraz Inkscape są wydawane na podstawie jakiej licencji?

Zdjęcie przedstawia kartę

Aby dodać kolejny dysk ATA do komputera PC, należy

Odległość wzroku od ekranu monitora powinna znajdować się w zakresie

System SS7 służy do realizacji sygnalizacji

W odpowiedzi na zgłoszenie połączenia przez użytkownika, sygnalizowane podniesieniem słuchawki, centrala przesyła do użytkownika sygnał potwierdzający, który jest oznaką

Rysunek przedstawia przełącznicę światłowodową

Który parametr linii długiej określa pole elektryczne pomiędzy przewodami tej linii?

Który z kodów stosowanych w warstwie fizycznej integruje ISDN oraz inne technologie cyfrowe i opiera się na wykorzystaniu czterech poziomów napięcia, przy czym każde dwa kolejne bity informacji przekładają się na jeden poziom napięcia?