Pytanie 1

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

Wynik: 35/40 punktów (87,5%)

Wymagane minimum: 20 punktów (50%)

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

Jakie znaczniki należy zastosować, aby w pliku z rozszerzeniem php umieścić kod napisany w języku PHP?

Jakie jest zadanie funkcji agregującej AVG w zapytaniu?

SELECT AVG(cena) FROM uslugi;

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Przedstawiona jest tabela pracownicy, w której umieszczono rekordy widoczne obok. Jaką wartość zwróci wykonanie umieszczonej w ramce kwerendy SQL?

| SELECT MAX(pensja) FROM pracownicy WHERE pensja < 3000; |

| id | imie | nazwisko | pensja |

|---|---|---|---|

| 1 | Anna | Kowalska | 3400 |

| 2 | Monika | Nowak | 1300 |

| 3 | Ewelina | Nowakowska | 2600 |

| 4 | Anna | Przybylska | 4600 |

| 5 | Maria | Kowal | 2200 |

| 6 | Ewa | Nowacka | 5400 |

Atrybut autor w tabeli ksiazka oznacza

| CREATE TABLE ksiazka ( id INT UNSIGNED NOT NULL AUTO_INCREMENT PRIMARY KEY, tytul VARCHAR(200), autor SMALLINT UNSIGNED NOT NULL, CONSTRAINT `dane` FOREIGN KEY (autor) REFERENCES autorzy(id) ); |

Które z wymienionych rozszerzeń NIE JEST związane z plikiem wideo?

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Wskaż, na czym polega błąd w kodzie napisanym w języku C++.

char str1[30] = 'Ala ma kota'; printf("%s", str1);

Jakie imiona spełniają warunek klauzuli LIKE w zapytaniu

SELECT imie FROM mieszkancy WHERE imie LIKE 'o_%_a';?

W stylu CSS ustalono obramowanie pojedyncze, które ma następujące kolory dla krawędzi:

border: solid 1px; border-color: red blue green yellow;

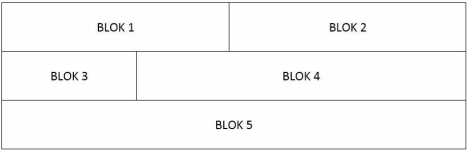

Na ilustracji przedstawiono projekt struktury bloków strony internetowej. Przy założeniu, że bloki są realizowane przy użyciu znaczników sekcji, ich stylizacja w CSS, poza określonymi szerokościami dla bloków: 1, 2, 3, 4 (blok 5 nie ma przypisanej szerokości), powinna obejmować właściwość

CMYK to zestaw czterech podstawowych kolorów używanych w druku:

Fragment kodu SQL wskazuje, że klucz obcy

… FOREIGN KEY (imie) REFERENCES obiekty (imiona) …

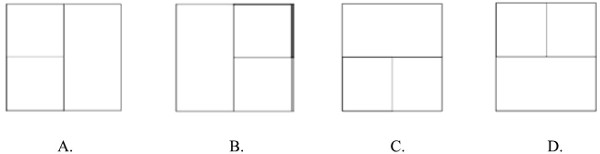

Atrybut colspan służy do poziomego łączenia komórek tabeli, natomiast rowspan pozwala na łączenie ich w pionie. Którą z poniższych tabel ukazuje fragment kodu napisany w języku HTML?

<table border="1" cellspaing="0" cellpadding="10" >

<tr> <td rowspan="2"> </td> <td> </td> </tr>

<tr> <td> </td> </tr>

</table>

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi

Jak nazywa się organizacja odpowiedzialna za wyznaczanie standardów dla języka HTML?

Jak powinna wyglądać odpowiednia sekwencja procesów przetwarzania dźwięku z analogowego na cyfrowy?

Wskaż zapytanie, które z tabeli klienci wybierze tylko nazwiska trzech najlepszych klientów, czyli tych, którzy mają najwięcej punktów na swoim koncie (pole całkowite punkty)?

W języku PHP stwórz warunek, który będzie prawdziwy, gdy zmienna

$abędzie jakąkolwiek liczbą całkowitą mniejszą niż -10 lub gdy zmienna

$bbędzie liczbą z zakresu (25, 75). Wyrażenie logiczne w tym warunku powinno mieć postać

Jakiego zdarzenia trzeba użyć, aby funkcja JavaScript była uruchamiana za każdym razem, gdy użytkownik wprowadzi jakikolwiek znak do pola tekstowego?

Który z typów formatów oferuje największą kompresję pliku dźwiękowego?

W tabeli mieszkancy, która zawiera pola id, imie, nazwisko, ulica, numer oraz czynsz (kwota całkowita), należy uzyskać informacje o osobach zamieszkujących ulicę Mickiewicza pod numerami 71, 72, 80, których czynsz nie przekracza 1000 zł. Klauzula WHERE w zapytaniu powinna wyglądać następująco

Jakie wartości powinny mieć zmienne w funkcji z biblioteki mysqli, by ustanowić połączenie z serwerem i bazą danych?

| mysqli_connect($a, $b, $c, $d) or die('Brak połączenia z serwerem MySQL.'); |

Jak brzmi nazwa metody sortowania, która polega na wielokrotnym analizowaniu kolejnych elementów tablicy oraz zamianie miejscami sąsiadujących elementów, aby utrzymać porządek według ustalonej reguły?

W skrypcie PHP należy stworzyć cookie o nazwie "owoce", które przyjmie wartość "jabłko". Cookie powinno być dostępne przez jedną godzinę od momentu jego utworzenia. W tym celu w skrypcie PHP trzeba zastosować funkcję:

Narzędziem do zarządzania bazą danych, które jest zintegrowane w pakiecie XAMPP, jest

Jakie właściwości stylu CSS poprawnie definiują dla akapitu czcionkę: Arial; jej wielkość: 16 pt; oraz styl czcionki: kursywa?

W dziedzinie grafiki komputerowej termin kanał alfa odnosi się do

W języku HTML zdefiniowano znacznik ```link``` Wartość nofollow atrybutu rel

Gdzie należy umieścić znacznik meta w języku HTML?

Jakie źródło danych może posłużyć do stworzenia raportu?

Jakie polecenie pozwala na dodanie kolumny zadaniekompletne do tabeli zadania?

W języku HTML zapisano formularz. Który z efektów działania kodu będzie wyświetlony przez przeglądarkę zakładając, że w drugie pole użytkownik wpisał wartość "ala ma kota"?

|

| Efekt 1 | Efekt 2 | Efekt 3 | Efekt 4 |

Funkcją w PHP, która służy do tworzenia ciasteczek, jest

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Jakiego znacznika w języku HTML nie można użyć do wstawienia grafiki dynamicznej na stronę?

Zarządzanie procesem przekształcania kodu źródłowego stworzonego przez programistę na kod maszynowy, który jest zrozumiały dla komputera, nosi nazwę

Aby stworzyć szablon strony z trzema ustawionymi obok siebie kolumnami, można użyć stylu CSS.

Jaką instrukcją można zastąpić poniższy kod JavaScript, pełniącą tę samą funkcję?

| for (i = 0; i < 100; i += 10) document.write(i + ' '); |

| while (i < 10) { document.write(i + ' '); i += 10; } Kod 1. | while (i < 100) { document.write(i + ' '); } Kod 2. |

| i = 0; while (i < 100) { document.write(i + ' '); i += 10; } Kod 3. | i = 0; while (i < 10) { document.write(i + ' '); i++; } Kod 4. |